Форма авторизации и регистрации при помощи HTML5 и CSS3

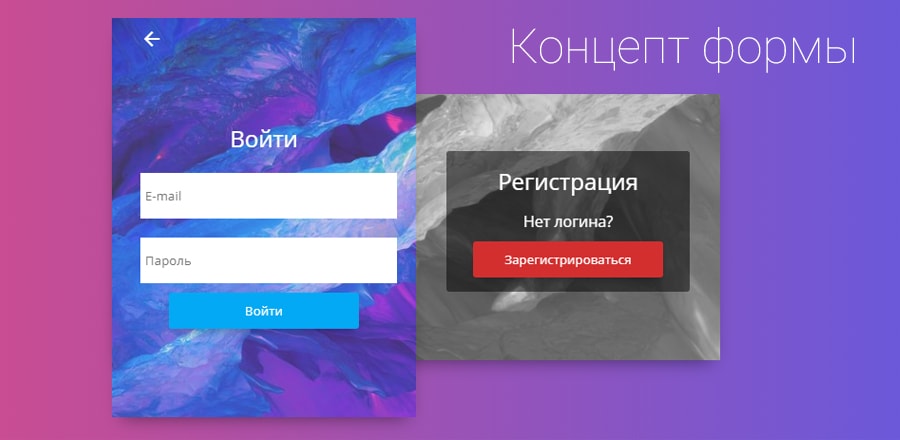

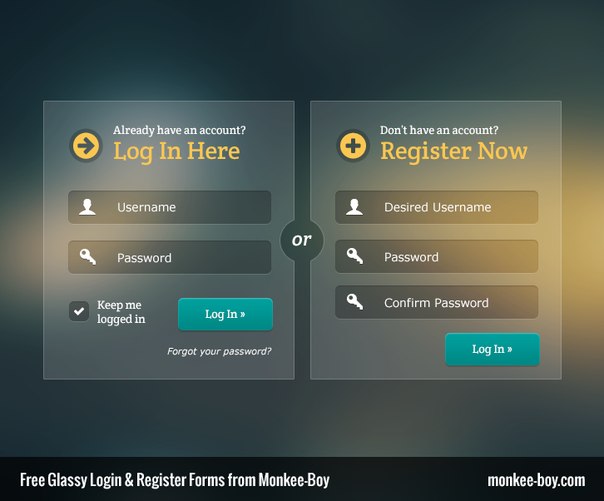

В этом уроке мы собираемся создать две формы на HTML5, для авторизации и регистрации, которые будут переключаться между собой при помощи псевдо-класса CSS3 — :target. Идея этого урока в том, чтобы показать пользователю форму авторизации и предоставить ссылку для «переключения» на форму регистрации на этой же странице.

Обратите внимание, что эти примеры будут работать только в браузерах, которые поддерживают псевдо-класс :target, и вы не должны использовать этот код на действующем сайте без предоставления запасного варианта для старых браузеров.

В статье будет описание примера из Demo 1.

HTML-код

В HTML-коде, мы создадим две формы, при этом вторую скроем при помощи CSS. Вот код, я объясню некоторые интересные части позже.

<div >

<!— hidden anchor to stop jump http://www.css3create.com/Astuce-Empecher-le-scroll-avec-l-utilisation-de-target#wrap4 —>

<a></a>

<a></a>

<div>

<form action=»mysuperscript.

php» autocomplete=»on»>

php» autocomplete=»on»><h2>Log in</h2>

<p>

<label for=»username» data-icon=»u» > Your email or username </label>

<input name=»username» required=»required» type=»text» placeholder=»myusername or <span>Адрес электронной почты защищен от спам-ботов. Для просмотра адреса в вашем браузере должен быть включен Javascript.</span><script type=’text/javascript’>

document.getElementById(‘cloak921eff5074ef72e0597d073d6fab603d’).innerHTML = »;

var prefix = ‘ma’ + ‘il’ + ‘to’;

var addy921eff5074ef72e0597d073d6fab603d = ‘mymail’ + ‘@’;

addy921eff5074ef72e0597d073d6fab603d = addy921eff5074ef72e0597d073d6fab603d + ‘mail’ + ‘.’ + ‘com’;

var addy_text921eff5074ef72e0597d073d6fab603d = ‘mymail’ + ‘@’ + ‘mail’ + ‘.’ + ‘com’;document.

getElementById(‘cloak921eff5074ef72e0597d073d6fab603d’).innerHTML += ‘<a ‘ + path + ‘\» + prefix + ‘:’ + addy921eff5074ef72e0597d073d6fab603d + ‘\’>’+addy_text921eff5074ef72e0597d073d6fab603d+'<\/a>’;

getElementById(‘cloak921eff5074ef72e0597d073d6fab603d’).innerHTML += ‘<a ‘ + path + ‘\» + prefix + ‘:’ + addy921eff5074ef72e0597d073d6fab603d + ‘\’>’+addy_text921eff5074ef72e0597d073d6fab603d+'<\/a>’;</p>

<p>

<label for=»password» data-icon=»p»> Your password </label>

<input name=»password» required=»required» type=»password» placeholder=»eg. X8df!90EO» />

</p>

<p>

<input type=»checkbox» name=»loginkeeping» value=»loginkeeping» />

<label for=»loginkeeping»>Keep me logged in</label>

</p>

<p>

<input type=»submit» value=»Login» />

</p>

<p>

Not a member yet ?

<a href=»#tosubscribe»>Join us</a>

</p>

</form>

</div>

<div>

<form action=»mysuperscript.php» autocomplete=»on»>

<h2> Sign up </h2>

<p>

<label for=»usernamesignup» data-icon=»u»>Your username</label>

<input name=»usernamesignup» required=»required» type=»text» placeholder=»mysuperusername690″ />

</p>

<p>

<label for=»emailsignup» data-icon=»e» > Your email</label>

<input name=»emailsignup» required=»required» type=»text» placeholder=»<span>Адрес электронной почты защищен от спам-ботов.

document.getElementById(‘cloak1d1d6acae81719d3a684d23bf1039251’).innerHTML = »;

var prefix = ‘ma’ + ‘il’ + ‘to’;

var path = ‘hr’ + ‘ef’ + ‘=’;

var addy1d1d6acae81719d3a684d23bf1039251 = ‘mysupermail’ + ‘@’;

addy1d1d6acae81719d3a684d23bf1039251 = addy1d1d6acae81719d3a684d23bf1039251 + ‘mail’ + ‘.’ + ‘com’;

var addy_text1d1d6acae81719d3a684d23bf1039251 = ‘mysupermail’ + ‘@’ + ‘mail’ + ‘.’ + ‘com’;document.getElementById(‘cloak1d1d6acae81719d3a684d23bf1039251’).innerHTML += ‘<a ‘ + path + ‘\» + prefix + ‘:’ + addy1d1d6acae81719d3a684d23bf1039251 + ‘\’>’+addy_text1d1d6acae81719d3a684d23bf1039251+'<\/a>’;

</p>

<p>

<label for=»passwordsignup» data-icon=»p»>Your password </label>

<input name=»passwordsignup» required=»required» type=»password» placeholder=»eg.

X8df!90EO»/>

X8df!90EO»/></p>

<p>

<label for=»passwordsignup_confirm» data-icon=»p»>Please confirm your password </label>

</p>

<p>

<input type=»submit» value=»Sign up»/>

</p>

<p>

Already a member ?

<a href=»#tologin»> Go and log in </a>

</p>

</form>

</div>

</div>

</div>

Мы использовали некоторые из возможностей HTML5. Поле с type=email позволяет браузеру проверить, ввел ли пользователь правильный адрес электронной почты. Мы также использовали атрибут require=required, браузеры, которые поддерживают этот атрибут, не позволят пользователю отправить форму пока это поле не будет заполнено, без использования JavaScript. Атрибут

Теперь два сложных момента. Вы могли заметить две <a href> ссылки в верхней части формы. Это маленькая хитрость, которая позволит вести себя нашей форме правильно, и не «прыгать» на длинных страницах, когда мы нажимаем на ссылку переключения и вызываем псевдо-класс :target.

Вторая маленькая хитрость связана с использованием шрифта с иконками. Мы будем использовать data-attribute для отображения иконок. Установив

CSS

В этой статье, для чистоты кода, я буду опускать все префиксы браузеров, но вы, конечно, можете найти их в исходных файлах. Итак, давайте начнем.

Стили для формы, используя CSS3

Во-первых, давайте зададим нашим формам некоторые общие стили.

#subscribe,

#login{

position: absolute;

width: 88%;

padding: 18px 6% 60px 6%;

margin: 0 0 35px 0;

background: rgb(247, 247, 247);

border: 1px solid rgba(147, 184, 189,0.

8);

8);box-shadow:

0pt 2px 5px rgba(105, 108, 109, 0.7),

0px 0px 8px 5px rgba(208, 223, 226, 0.4) inset;

border-radius: 5px;

}

#login{

z-index: 22;

}

Мы добавили симпатичную тень, которая состоит из двух теней: внутренней, для создания внутреннего голубого свечения, и внешней тени

Теперь зададим стили для текста:

/**** общие стили для текста ****/

#wrapper h2{

font-size: 48px;

color: rgb(6, 106, 117);

font-family: ‘FranchiseRegular’,’Arial Narrow’,Arial,sans-serif;

font-weight: bold;

text-align: center;

padding-bottom: 30px;

}

/** На данный момент только webkit поддерживает background-clip:text; */

#wrapper h2{

background:

-webkit-repeating-linear-gradient(-45deg,

rgb(18, 83, 93) ,

rgb(18, 83, 93) 20px,

rgb(64, 111, 118) 20px,

rgb(64, 111, 118) 40px,

rgb(18, 83, 93) 40px);

-webkit-text-fill-color: transparent;

-webkit-background-clip: text;

}

#wrapper h2:after{

content:’ ‘;

display:block;

width:100%;

height:2px;

margin-top:10px;

background:

linear-gradient(left,

rgba(147,184,189,0.

8) 20%,

8) 20%,rgba(147,184,189,1) 53%,

rgba(147,184,189,0.8) 79%,

rgba(147,184,189,0) 100%);

}

Обратите внимание, что на данный момент только webkit-браузеры поддерживают background-clip:text, так что мы будем здесь создавать обрезанный фон только для webkit.

Мы также создали исчезающую линию под заголовком с помощью псевдо-класса :after. Мы используем градиент с высотой 2px и изменяем непрозрачность фона до 0 на обоих концах.

Теперь давайте определим стили для полей формы, чтобы они приятнее выглядели.

/**** advanced input styling ****/

::-webkit-input-placeholder {

color: rgb(190, 188, 188);

font-style: italic;

}

input:-moz-placeholder,

textarea:-moz-placeholder{

color: rgb(190, 188, 188);

font-style: italic;

}

input {

outline: none;

}

Мы удалили контур (outline) для полей. Но имейте ввиду: контур позволяет пользователю понять какое поле активное на текущий момент. Поэтому, если вы убираете его, то нужно определить стили для псевдо-классов :active и :focus.

Поэтому, если вы убираете его, то нужно определить стили для псевдо-классов :active и :focus.

/* all the input except submit and checkbox */

#wrapper input:not([type=»checkbox»]){

width: 92%;

margin-top: 4px;

padding: 10px 5px 10px 32px;

border: 1px solid rgb(178, 178, 178);

box-sizing : content-box;

border-radius: 3px;

box-shadow: 0px 1px 4px 0px rgba(168, 168, 168, 0.6) inset;

transition: all 0.2s linear;

}

#wrapper input:not([type=»checkbox»]):active,

#wrapper input:not([type=»checkbox»]):focus{

border: 1px solid rgba(91, 90, 90, 0.7);

background: rgba(238, 236, 240, 0.2);

box-shadow: 0px 1px 4px 0px rgba(168, 168, 168, 0.9) inset;

}

Здесь мы использовали псевдо-класс :not, задали стили для всех полей, за исключением checkbox.

А теперь самое интересное: шрифт со значками. Поскольку мы не можем использовать псевдо-классы :before и :after в input-ах, мы сделаем небольшую хитрость: мы добавим значок в label, а затем поместить его в input. Я использую библиотеку fontomas, которая содержит множество хороших иконок. Вы можете сами сопоставить иконки с нужной буквой. Помните атрибут data-icon? Именно в него нужно вставить букву. Я использовал data-icon=’u’ для логина, ‘e’ — для электронной почты, ‘p’ — для пароля. После того как я выбрал буквы, я скачал шрифт и использовал fontsquirrel font generator, для конвертации в совместимый формат для @font-face.

Я использую библиотеку fontomas, которая содержит множество хороших иконок. Вы можете сами сопоставить иконки с нужной буквой. Помните атрибут data-icon? Именно в него нужно вставить букву. Я использовал data-icon=’u’ для логина, ‘e’ — для электронной почты, ‘p’ — для пароля. После того как я выбрал буквы, я скачал шрифт и использовал fontsquirrel font generator, для конвертации в совместимый формат для @font-face.

@font-face {

font-family: ‘FontomasCustomRegular’;

src: url(‘fonts/fontomas-webfont.eot’);

src: url(‘fonts/fontomas-webfont.eot?#iefix’) format(’embedded-opentype’),

url(‘fonts/fontomas-webfont.woff’) format(‘woff’),

url(‘fonts/fontomas-webfont.ttf’) format(‘truetype’),

url(‘fonts/fontomas-webfont.svg#FontomasCustomRegular’) format(‘svg’);

font-weight: normal;

font-style: normal;

}

/** the magic icon trick ! **/

[data-icon]:after {

content: attr(data-icon);

font-family: ‘FontomasCustomRegular’;

color: rgb(106, 159, 171);

position: absolute;

left: 10px;

top: 35px;

width: 30px;

}

Да, нам не нужно создавать класс для каждого значка. Мы использовали content: attr(data-icon), чтобы получить букву с атрибута data-icon, так что мы только должны объявить шрифт, выбрать хороший цвет и его позицию.

Мы использовали content: attr(data-icon), чтобы получить букву с атрибута data-icon, так что мы только должны объявить шрифт, выбрать хороший цвет и его позицию.

Теперь давайте стилизуем кнопку отправки для обоих форм.

/*стили для submit buttons */

#wrapper p.button input{

width: 30%;

cursor: pointer;

background: rgb(61, 157, 179);

padding: 8px 5px;

font-family: ‘BebasNeueRegular’,’Arial Narrow’,Arial,sans-serif;

color: #fff;

font-size: 24px;

border: 1px solid rgb(28, 108, 122);

margin-bottom: 10px;

text-shadow: 0 1px 1px rgba(0, 0, 0, 0.5);

border-radius: 3px;

box-shadow:

0px 1px 6px 4px rgba(0, 0, 0, 0.07) inset,

0px 0px 0px 3px rgb(254, 254, 254),

0px 5px 3px 3px rgb(210, 210, 210);

transition: all 0.2s linear;

}

#wrapper p.button input:hover{

background: rgb(74, 179, 198);

}

#wrapper p.button input:active,

#wrapper p.button input:focus{

background: rgb(40, 137, 154);

position: relative;

top: 1px;

border: 1px solid rgb(12, 76, 87);

box-shadow: 0px 1px 6px 4px rgba(0, 0, 0, 0. 2) inset;

2) inset;

}

p.login.button,

p.signin.button{

text-align: right;

margin: 5px 0;

}

Затем мы зададим стили для checkbox-a, здесь ничего особенного нет:

/* styling the checkbox «keep me logged in»*/

.keeplogin{

margin-top: -5px;

}

.keeplogin input,

.keeplogin label{

display: inline-block;

font-size: 12px;

font-style: italic;

}

.keeplogin input#loginkeeping{

margin-right: 5px;

}

.keeplogin label{

width: 80%;

}

Зададим стили для нижней части формы, с помощью повторяющихся линейных градиентов создадим полосатый фон.

p.change_link{

position: absolute;

color: rgb(127, 124, 124);

left: 0px;

height: 20px;

width: 440px;

padding: 17px 30px 20px 30px;

font-size: 16px ;

text-align: right;

border-top: 1px solid rgb(219, 229, 232);

border-radius: 0 0 5px 5px;

background: rgb(225, 234, 235);

background: repeating-linear-gradient(-45deg,

rgb(247, 247, 247) ,

rgb(247, 247, 247) 15px,

rgb(225, 234, 235) 15px,

rgb(225, 234, 235) 30px,

rgb(247, 247, 247) 30px

);

}

#wrapper p. change_link a {

change_link a {

display: inline-block;

font-weight: bold;

background: rgb(247, 248, 241);

padding: 2px 6px;

color: rgb(29, 162, 193);

margin-left: 10px;

text-decoration: none;

border-radius: 4px;

border: 1px solid rgb(203, 213, 214);

transition: all 0.4s linear;

}

#wrapper p.change_link a:hover {

color: rgb(57, 191, 215);

background: rgb(247, 247, 247);

border: 1px solid rgb(74, 179, 198);

}

#wrapper p.change_link a:active{

position: relative;

top: 1px;

}

Теперь, как вы можете видель, у нас есть две симпатичных формы, но нам нужно видеть одновременно только одну из них на экране. Поэтому сейчас самое время для создания анимации!

Создание анимации

Первое, что нужно сделать, чтобы скрыть вторую форму, установить непрозрачность (opacity) равную 0:

#register{

z-index: 21;

opacity: 0;

}

Помните, что наша форма авторизации имела z-index: 22? Мы зададим второй форме z-index:21, поместим её «под» форму авторизации.

А теперь самая интересная часть: переключение формы с использованием псевдо класса :target. Мы будем использовать якоря, чтобы сделать переход. Нормальное поведение якоря — это прыжок на определенный элемент страницы. Но мы не хотим куда-либо «прыгать», мы только хотим «переключить» форму. И тут приходит на помощь наш трюк с использованием двух ссылок в начале страницы. Вместо того, чтобы направить нас ко второй форме, рискуя испытать эффект “прыжка”, мы зададим ссылкам параметр display: none. Это поможет избежать прыжков. Я нашел этот трюк тут: CSS3 create (на французском).

#toregister:target ~ #wrapper #register,

#tologin:target ~ #wrapper #login{

z-index: 22;

animation-name: fadeInLeft;

animation-delay: .1s;

}

Итак, что происходит когда мы нажимаем на кнопку Join us, мы переходим на #toregister. Затем мы создаем анимацию, с помощью селектора ~ находим наш элемент #register. Мы используем анимацию, которую называют fadeInLeft. Так как мы «скрываем» форму, используя нулевую прозрачность, мы будем использовать анимацию, которая блекнет, чтобы форма появилась. Мы также изменили z-index, чтобы форма появилась поверх другой формы.

Так как мы «скрываем» форму, используя нулевую прозрачность, мы будем использовать анимацию, которая блекнет, чтобы форма появилась. Мы также изменили z-index, чтобы форма появилась поверх другой формы.

То же самое происходит и для другой формы.

А вот код для анимации. Мы используем CSS3 animation framework от Dan Eden и адаптировали его для этого урока.

.animate{

animation-duration: 0.5s;

animation-timing-function: ease;

animation-fill-mode: both;

}

@keyframes fadeInLeft {

0% {

opacity: 0;

transform: translateX(-20px);

}

100% {

opacity: 1;

transform: translateX(0);

}

}

Форма, которая «исчезает» будет иметь другую анимацию, которая будет исчезать слева:

#toregister:target ~ #wrapper #login,

#tologin:target ~ #wrapper #register{

animation-name: fadeOutLeftBig;

}

@keyframes fadeOutLeft {

0% {

opacity: 1;

transform: translateX(0);

}

100% {

opacity: 0;

transform: translateX(-20px);

}

}

Теперь Вы можете использовать другие анимации из animate. css: просто настройте класс .animate, и замените название анимации.

css: просто настройте класс .animate, и замените название анимации.

Ну, вот и все. Надеюсь, вам понравился урок!

Обратите внимание, что в некоторых браузерах background-clip: text не поддерживается. В Internet Explorer 9 переходы и анимация не работают, так что не будет переключения формы. В Internet Explorer 8 и ниже псевдо-класс :target не поддерживается, поэтому он не будет работать вообще (вы увидите только форму авторизации).

Демонстрация

Скачать исходные файлы

Перевод статьи с tympanus.net/codrops

Если у Вас возникли вопросы, то для скорейшего получения ответа рекомендуем воспользоваться нашим форумом

Регистрация пользователей · Django в примерах

Регистрация пользователей

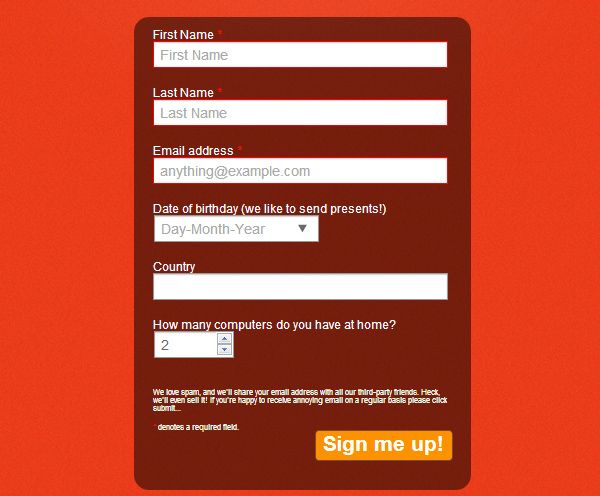

Давайте создадим простое представление, чтобы разрешить регистрацию пользователей на нашем сайте. В начале необходимо создать форму, чтобы позволить пользователю ввести логин, его реальное имя и пароль. Измените файл forms.py, расположенный в каталоге приложения account, и добавьте в него следующий код:

Измените файл forms.py, расположенный в каталоге приложения account, и добавьте в него следующий код:

from django.contrib.auth.models import User

class UserRegistrationForm(forms.ModelForm):

password = forms.CharField(label='Password', widget=forms.PasswordInput)

password2 = forms.CharField(label='Repeat password', widget=forms.PasswordInput)

class Meta:

model = User

fields = ('username', 'first_name', 'email')

def clean_password2(self):

cd = self.cleaned_data

if cd['password'] != cd['password2']:

raise forms.ValidationError('Passwords don\'t match.')

return cd['password2']

Мы создали модель form для модели User. В нашей форме мы включаем только поля username, first_name и email. Эти поля будут проверены на основе соответствующих полей модели. Например, если пользователь выбирает имя пользователя, которое уже существует, он получит ошибку проверки. Мы добавили два дополнительных поля password и password2, чтобы пользователь установил свой пароль и подтвердит его. Мы определили метод clean_password2() для проверки совпадения password с password2. Эта проверка выполняется при проверке формы, вызывающей ее метод is_valid(). Можно предоставить

Мы добавили два дополнительных поля password и password2, чтобы пользователь установил свой пароль и подтвердит его. Мы определили метод clean_password2() для проверки совпадения password с password2. Эта проверка выполняется при проверке формы, вызывающей ее метод is_valid(). Можно предоставить clean_<fieldname>() для любого из полей формы, чтобы очистить значение или вызвать ошибки проверки формы для конкретного поля. Формы также включают общий метод clean() для проверки всей формы, что полезно для проверки полей, зависящих друг от друга.

Джанго также предоставляет форму UserCreationForm, которую можно использовать, которая находится в django.contrib.auth.forms и очень похожа на созданные нами формы.

Отредактируйте файл views.py приложения account и добавьте в него следующий код:

from . forms import LoginForm, UserRegistrationForm

def register(request):

if request.method == 'POST':

user_form = UserRegistrationForm(request.POST)

if user_form.is_valid():

new_user = user_form.save(commit=False)

new_user.set_password(user_form.cleaned_data['password'])

new_user.save()

return render(request, 'account/register_done.html', {'new_user': new_user})

else:

user_form = UserRegistrationForm()

return render(request, 'account/register.html', {'user_form': user_form})

forms import LoginForm, UserRegistrationForm

def register(request):

if request.method == 'POST':

user_form = UserRegistrationForm(request.POST)

if user_form.is_valid():

new_user = user_form.save(commit=False)

new_user.set_password(user_form.cleaned_data['password'])

new_user.save()

return render(request, 'account/register_done.html', {'new_user': new_user})

else:

user_form = UserRegistrationForm()

return render(request, 'account/register.html', {'user_form': user_form})

Представление для создания учетных записей пользователей является довольно простым. Вместо сохранения необработанного пароля, введенного пользователем, мы используем метод set_password() модели User, обрабатывающей шифрование для сохранения безопасности.

Теперь отредактируйте файл urls.py приложения account и вставьте следующий url-шаблон:

url(r'^register/$', views. register, name='register'),

register, name='register'),

И наконец создайте шаблон register.html в каталоге шаблонов account/ и добавьте в него следующий код:

{% extends "base.html" %}

{% block title %}Create an account{% endblock %}

{% block content %}

<h2>Create an account</h2>

<p>Please, sign up using the following form:</p>

<form action="." method="post">

{{ user_form.as_p }}

{% csrf_token %}

<p><input type="submit" value="Create my account"></p>

</form>

{% endblock %}

Добавьте еще один шаблон в ту же директорию и назовите его register_done.html:

{% extends "base.html" %}

{% block title %}Welcome{% endblock %}

{% block content %}

<h2>Welcome {{ new_user.first_name }}!</h2>

<p>Your account has been successfully created. Now you can <a href="{% url "login" %}">log in</a>.</p>

{% endblock %}

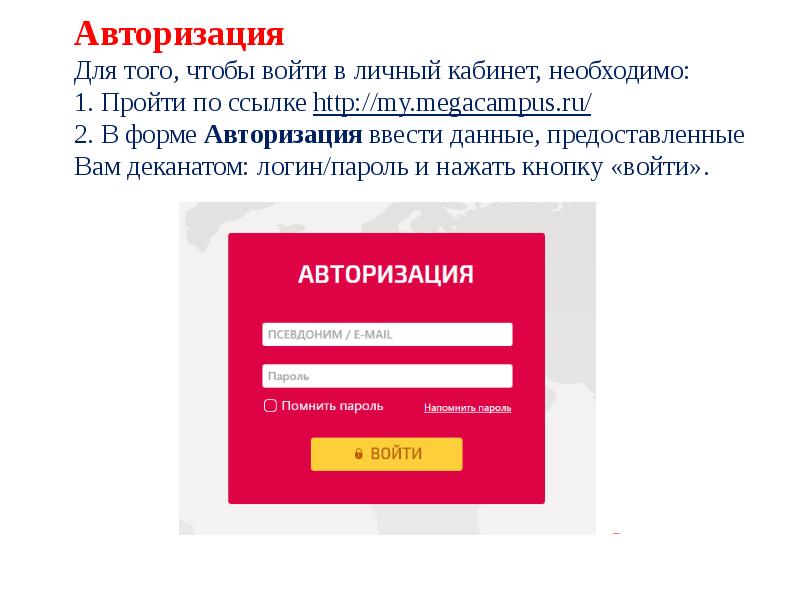

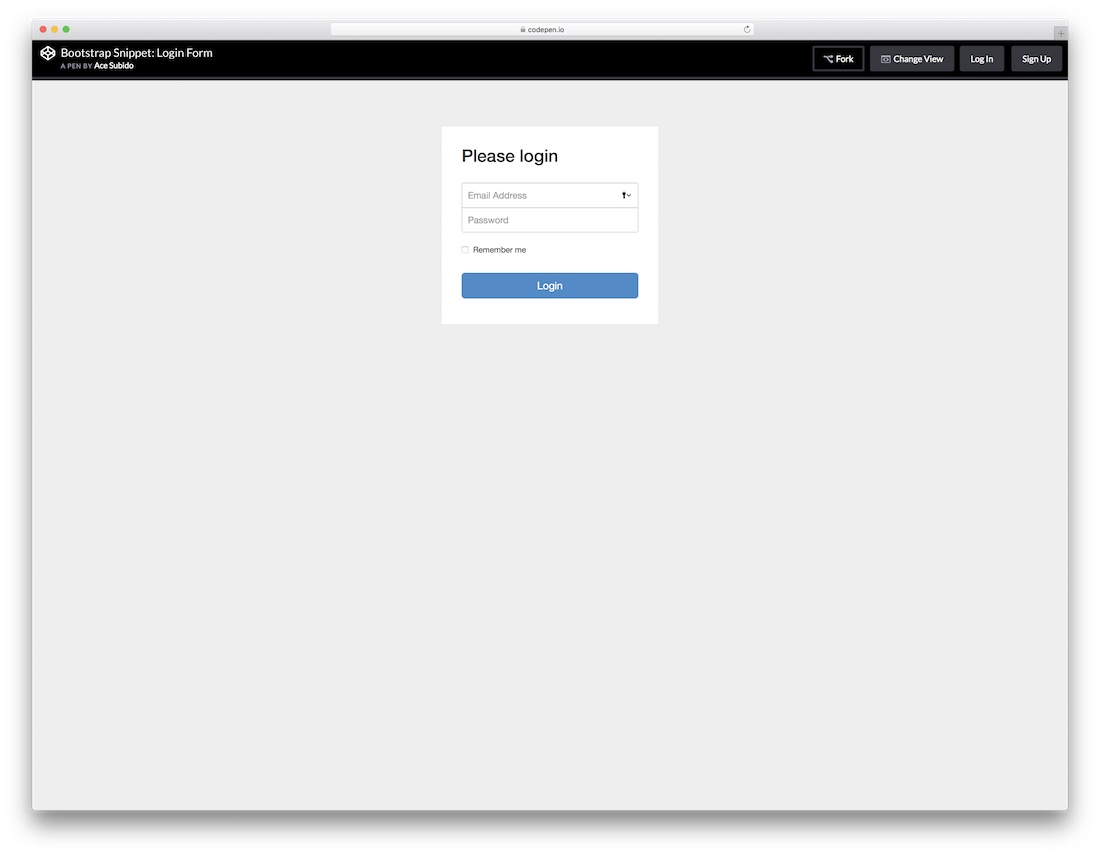

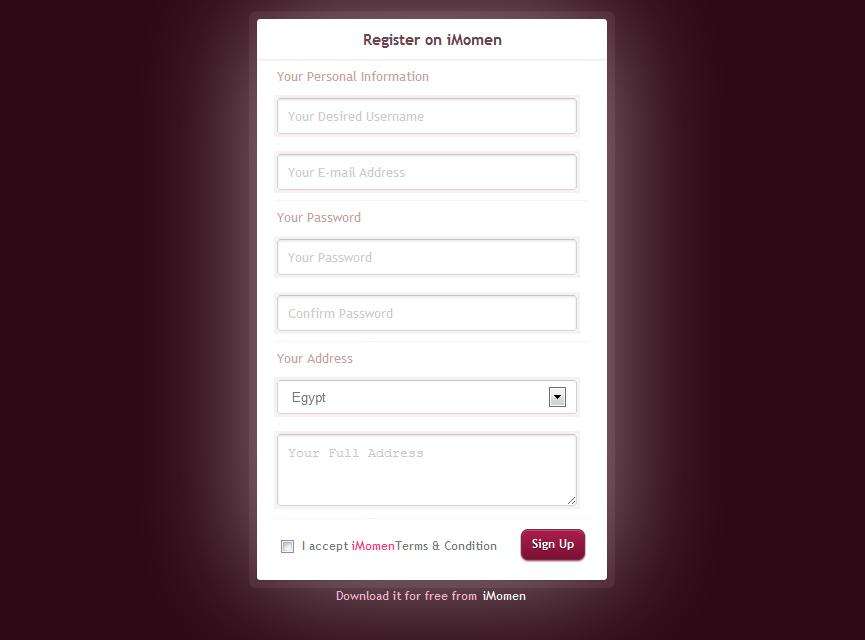

Откройте в браузере страницу http://127. 0.0.1:8000/account/register/ . Вы должны увидеть страницу регистрации:

0.0.1:8000/account/register/ . Вы должны увидеть страницу регистрации:

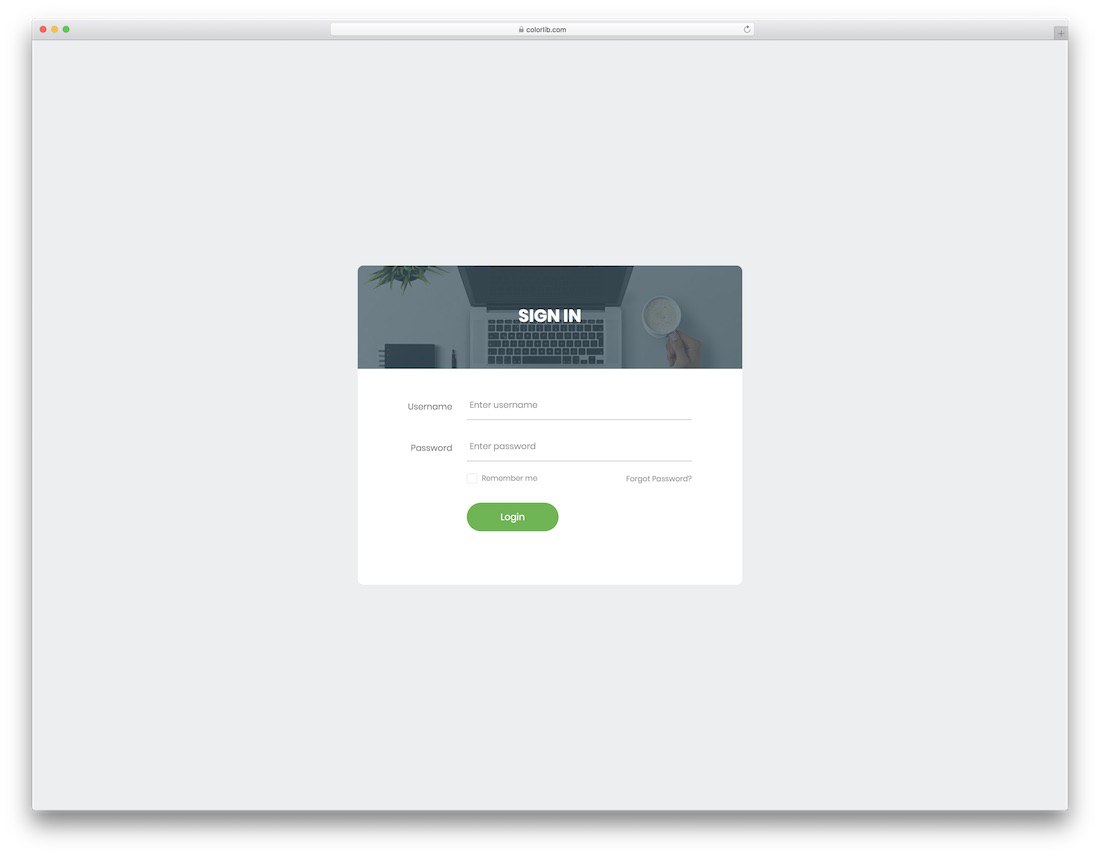

Заполните все поля и нажмите на кнопку Create my account. Если все поля пройдут валидацию вы увидите сообщение об удачной регистрации пользователя:

Нажмите на ссылку log in и войдите под именем нового пользователя, чтобы убедиться в работоспособности нашего приложения.

Теперь мы можем добавить кнопку регистрации в шаблон входа на сайт. Измените шаблон registration/login.html и замените эту строку:

<p>Please, use the following form to log-in:</p>

…на эту:

<p>Please, use the following form to log-in. If you don't have an account <a href="{% url "register" %}">register here</a></p>

Мы сделали страницу регистрации доступной со страницы входа.

Что такое авторизация? | Энциклопедия «Касперского»

Авторизация — процесс предоставления пользователю или группе пользователей определенных разрешений, прав доступа и привилегий в компьютерной системе.

Разница между авторизацией, аутентификацией и идентификацией

Авторизацию не следует путать с идентификацией и аутентификацией пользователя. Она происходит по завершении этих процессов.

Допустим, пользователь хочет получить доступ к определенному документу в корпоративном облаке. Сначала он вводит логин от своего аккаунта, и система проверяет, есть ли такой логин в ее базе данных. Это идентификация.

Если логин существует, система запросит у пользователя пароль, вычислит для него хеш и проверит, совпадает ли он с хешем в базе данных. Это аутентификация.

Если логин и пароль верные, система проверит, имеет ли этот пользователь право читать и изменять запрашиваемый документ, и в случае успеха предоставит ему доступ к файлу. Это авторизация.

Некоторые сервисы спрашивают логин и пароль одновременно, однако они все равно сначала идентифицируют пользователя, а потом, если он успешно прошел проверку, переходят к аутентификации. Для пользователя момент перехода от идентификации к аутентификации в этом случае незаметен.

Для пользователя момент перехода от идентификации к аутентификации в этом случае незаметен.

Авторизация возможна и без идентификации (и аутентификации). Например, сервис может предусматривать, что пользователи, которые не ввели логин и пароль, по умолчанию получают какой-то набор прав — скажем, на чтение документов без возможности правки.

Виды авторизации

Существует несколько моделей авторизации. Три основные — ролевая, избирательная и мандатная.

- Ролевая модель. Администратор назначает пользователю одну или несколько ролей, а уже им выдает разрешения и привилегии. Эта модель применяется во многих прикладных программах и операционных системах.

Например, все пользователи с ролью «Кассир» имеют доступ к кассовым операциям в бухгалтерской системе, а пользователи с ролью «Товаровед» — нет, зато у них есть доступ к складским операциям, при этом обе роли имеют доступ к общей ленте новостей.

- Избирательная модель.

Права доступа к конкретному объекту выдают конкретному пользователю. При этом право определять уровень доступа имеет либо владелец конкретного объекта (например, его создатель), либо суперпользователь (по сути, владелец всех объектов в системе). Кроме того, пользователь, обладающий определенным уровнем доступа, может передавать назначенные ему права другим.

Права доступа к конкретному объекту выдают конкретному пользователю. При этом право определять уровень доступа имеет либо владелец конкретного объекта (например, его создатель), либо суперпользователь (по сути, владелец всех объектов в системе). Кроме того, пользователь, обладающий определенным уровнем доступа, может передавать назначенные ему права другим.Например, пользователь А, создав текстовый файл, может назначить пользователю Б права на чтение этого файла, а пользователю В — права на его чтение и изменение. При этом пользователи Б и В могут передать свои права пользователю Г.

Избирательная модель применяется в некоторых операционных системах, например в семействах Windows NT (в том числе в Windows 10) и Unix. По этой же модели предоставляется доступ, скажем, к документам на диске Google.

- Мандатная модель. Администратор назначает каждому элементу системы определенный уровень конфиденциальности. Пользователи получают уровень доступа, определяющий, с какими объектами они могут работать.

Обычно такая модель является иерархической, то есть высокий уровень доступа включает в себя права на работу и со всеми младшими уровнями.

Обычно такая модель является иерархической, то есть высокий уровень доступа включает в себя права на работу и со всеми младшими уровнями.Мандатная модель авторизации применяется в системах, ориентированных на безопасность, и чаще всего она используется для организации доступа к гостайне и в силовых ведомствах.

Например, в организации может быть пять уровней доступа. Пользователь, имеющий доступ к файлам 3-го уровня, может также открывать файлы 1-го и 2-го уровня, но не может работать с файлами 4-го и 5-го уровня.

Идентификация, аутентификация, авторизация — в чем разница?

Перед серией уроков по информационной безопасности нам нужно разобраться с базовыми определениями.

Сегодня мы узнаем, что такое идентификация, аутентификация, авторизация и в чем разница между этими понятиями

Что такое идентификация?

Сначала давайте прочитаем определение:

Идентификация — это процедура распознавания субъекта по его идентификатору (проще говоря, это определение имени, логина или номера).

Идентификация выполняется при попытке войти в какую-либо систему (например, в операционную систему или в сервис электронной почты).

Сложно? Давайте перейдём к примерам, заодно разберемся, что такое идентификатор.

Пример идентификатора в социальной сети ВКонтакте

Когда нам звонят с неизвестного номера, что мы делаем? Правильно, спрашиваем “Кто это”, т.е. узнаём имя. Имя в данном случае и есть идентификатор, а ответ вашего собеседника — это будет идентификация.

Идентификатором может быть:

- номер телефона

- номер паспорта

- номер страницы в социальной сети и т.д.

Подробнее об идентификаторах и ID рекомендую прочитать здесь.

Что такое аутентификация?

После идентификации производится аутентификация:

Аутентификация – это процедура проверки подлинности (пользователя проверяют с помощью пароля, письмо проверяют по электронной подписи и т.

д.)

Чтобы определить чью-то подлинность, можно воспользоваться тремя факторами:

- Пароль – то, что мы знаем (слово, PIN-код, код для замка, графический ключ)

- Устройство – то, что мы имеем (пластиковая карта, ключ от замка, USB-ключ)

- Биометрика – то, что является частью нас (отпечаток пальца, портрет, сетчатка глаза)

Отпечаток пальца может быть использован в качестве пароля при аутентификации

Получается, что каждый раз, когда вы вставляете ключ в замок, вводите пароль или прикладываете палец к сенсору отпечатков пальцев, вы проходите аутентификацию.

Ну как, понятно, что такое аутентификация? Если остались вопросы, можно задать их в комментариях, но перед этим разберемся еще с одним термином.

Что такое авторизация?

Когда определили ID, проверили подлинность, уже можно предоставить и доступ, то есть, выполнить авторизацию.

Авторизация – это предоставление доступа к какому-либо ресурсу (например, к электронной почте).

Разберемся на примерах, что же это за загадочная авторизация:

- Открытие двери после проворачивания ключа в замке

- Доступ к электронной почте после ввода пароля

- Разблокировка смартфона после сканирования отпечатка пальца

- Выдача средств в банке после проверки паспорта и данных о вашем счете

Дверь открылась? Вы авторизованы!

Взаимосвязь идентификации, аутентификации и авторизации

Наверное, вы уже догадались, что все три процедуры взаимосвязаны:

- Сначала определяют имя (логин или номер) – идентификация

- Затем проверяют пароль (ключ или отпечаток пальца) – аутентификация

- И в конце предоставляют доступ – авторизация

Инфографика: 1 — Идентификация; 2 — Аутентификация; 3 — Авторизация

Проблемы безопасности при авторизации

Помните, как в сказке «Красная Шапочка» бабушка разрешает внучке войти в дом? Сначала бабушка спрашивает, кто за дверью, затем говорит Красной Шапочке, как открыть дверь. Волку же оказалось достаточным узнать имя внучки и расположение дома, чтобы пробраться в дом.

Волку же оказалось достаточным узнать имя внучки и расположение дома, чтобы пробраться в дом.

Какой вывод можно сделать из этой истории?

Каждый этап авторизации должен быть тщательно продуман, а идентификатор, пароль и сам принцип авторизации нужно держать в секрете.

Заключение

Итак, сегодня вы узнали, что такое идентификация, аутентификация и авторизация.

Теперь мы можем двигаться дальше: учиться создавать сложные пароли, знакомиться с правилами безопасности в Интернете, настраивать свой компьютер с учетом требований безопасности.

А в заключение, занимательная задачка для проверки знаний: посчитайте, сколько раз проходят идентификацию, аутентификацию и авторизацию персонажи замечательного мультфильма «Петя и Красная Шапочка» (ответы в комментариях).

P.S. Самые внимательные могут посчитать, сколько раз нарушены рассмотренные в данном уроке процедуры.

Автор: Сергей Бондаренко http://it-uroki.ru/

Копирование запрещено, но можно делиться ссылками:

Поделитесь с друзьями:

Понравились IT-уроки?

Все средства идут на покрытие текущих расходов (оплата за сервер, домен, техническое обслуживание)и подготовку новых обучающих материалов (покупка необходимого ПО и оборудования).

Много интересного в соц.сетях:

| Internet Explorer | Chrome | Opera | Safari | Firefox | Android | iOS |

| 11.0+ | 5.0+ | 11.5+ | 4.0+ |

Спецификация

| HTML: | 3.2 | 4.01 | 5.0 | XHTML: | 1.0 | 1.1 |

Описание

Скрывает содержимое элемента от просмотра. Такой элемент не отображается на странице, но доступен через скрипты (см. пример).

пример).

Синтаксис

<E hidden>Значения

В качестве значения можно указать hidden (hidden=»hidden») или оставить атрибут пустым (hidden=»» или hidden).

Значение по умолчанию

По умолчанию атрибут выключен.

Применяется к тегам

<a>, <abbr>, <address>, <area>, <b>, <bdo>, <big>, <blockquote>, <body>, <button>, <caption>, <cite>, <code>, <col>, <colgroup>, <dd>, <del>, <dfn>, <div>, <dl>, <dt>, <em>, <embed>, <fieldset>, <form>, <h2>, <h3>, <h4>, <h5>, <h5>, <h6>, <i>, <iframe>, <img>, <input>, <ins>, <kbd>, <label>, <legend>, <li>, <map>, <menu>, <ol>, <option>, <p>, <pre>, <q>, <s>, <samp>, <select>, <span>, <strong>, <sub>, <sup>, <table>, <tbody>, <td>, <textarea>, <tfoot>, <th>, <thead>, <tr>, <ul>, <var>

Пример

HTML5IE 9IE 10+CrOpSaFx

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<title>hidden</title>

<style>

#link {

cursor: pointer;

color: blue;

text-decoration: underline;

}

</style>

<script>

function showForm() {

document. getElementById("auth").hidden = false;

document.getElementById("link").hidden = true;

}

</script>

</head>

<body>

<p>Авторизация на сайте</p>

<form hidden>

<p><label>Логин: <input name="user" required></label></p>

<p><label>Пароль: <input name="pass" type="password" required></label></p>

<p><input type="submit" value="Войти"></p>

</form>

</body>

</html>

getElementById("auth").hidden = false;

document.getElementById("link").hidden = true;

}

</script>

</head>

<body>

<p>Авторизация на сайте</p>

<form hidden>

<p><label>Логин: <input name="user" required></label></p>

<p><label>Пароль: <input name="pass" type="password" required></label></p>

<p><input type="submit" value="Войти"></p>

</form>

</body>

</html>Модуль ngx_http_auth_request_module

Модуль ngx_http_auth_request_module

Модуль ngx_http_auth_request_module (1.5.4+) предоставляет

возможность авторизации клиента, основанной на результате подзапроса.

Если подзапрос возвращает код ответа 2xx, доступ разрешается.

Если 401 или 403 — доступ запрещается с соответствующим кодом ошибки.

Любой другой код ответа, возвращаемый подзапросом, считается ошибкой.

При ошибке 401 клиенту также передаётся заголовок

“WWW-Authenticate” из ответа подзапроса.

По умолчанию этот модуль не собирается, его сборку необходимо

разрешить с помощью конфигурационного параметра --with-http_auth_request_module.

Модуль может быть скомбинирован с другими модулями доступа, такими как ngx_http_access_module, ngx_http_auth_basic_module и ngx_http_auth_jwt_module, с помощью директивы satisfy.

До версии 1.7.3 ответы на авторизационные подзапросы не могли быть закэшированы (с использованием директив proxy_cache, proxy_store и т.п.).

Пример конфигурации

location /private/ {

auth_request /auth;

...

}

location = /auth {

proxy_pass ...

proxy_pass_request_body off;

proxy_set_header Content-Length "";

proxy_set_header X-Original-URI $request_uri;

}

Директивы

| Синтаксис: | auth_request |

|---|---|

| Умолчание: | auth_request off; |

| Контекст: | http, server, location |

Включает авторизацию, основанную на результате выполнения подзапроса,

и задаёт URI, на который будет отправлен подзапрос.

| Синтаксис: | auth_request_set |

|---|---|

| Умолчание: | — |

| Контекст: | http, server, location |

Устанавливает переменную в запросе в заданное значение после завершения запроса авторизации.

Значение может содержать переменные из запроса авторизации,

например, $upstream_http_*.

Авторизация в API facebook

Для начала работы с Facebook Marketing API предварительно требуется пройти процесс авторизации. В пакете rfacebookstat есть несколько вариантов авторизации:

Наиболее быстрый и простой способ пройти авторизацию и получить маркер для работы с API Facebook — использовать приложение вшитое в пакет rfacebookstat. Для этого вам достаточно использовать функцию

Для этого вам достаточно использовать функцию fbAuth().

library(rfacebookstat)

fbAuth()После запуска функции fbAuth() вы будете перенаправлены в браузер для подтверждения разрешения пакету rfacebookstat доступа к вашим рекламным кабинетам. Далее вы будете перенаправлены на другую страницу, где для вас будет сгенерирован краткосрочный маркер доступа к API. Его необходимо скопировать и вставить в консоль RStudio в качестве ответа на запрос “Enter your token:”.

Полученный ранее краткосрочный токен будет изменён на долгосрочный, о чём вы узнаете из сообщения “Token changed to long time successfully” в консоли RStudio.

У вас есть возможно сохранить полученные данные в файл, для того, что бы в следующий раз не было необходимости проходить авторизации через браузер. Для этого ответьте y или yes на вопрос “Do you want save your access token into rds file C:/my_develop_workshop/ppc_report_2/selesnow. rfb_auth.rds for use it between R sessions ?”, который вы увидите в консоли RStudio.

rfb_auth.rds for use it between R sessions ?”, который вы увидите в консоли RStudio.

Если вы сделали всё согласно инструкции, то вы увидите сообщение “Token saved in C:/facebook/credentials/.rfb_auth.rds”, которое говорит о том, что вы успешно получили и сохранили учётные данные необходимые для работы с Facebook Narketing API.

Также в консоль будет выведена некоторая информация о ваших учётных данных.

Facebook access token

Access token: <hidden>

App id: 176943372709235

App name: rfbstat

User id: 1246563312029308

User name: Алексей Селезнёв

Expires at: neverИз этого сообщения вы можете узнать id и название приложения которому вы предоставили разрешение на доступ к данным, id и имя пользователя под которым вы прошли авторизацию, а также дату до которой будет действителен полученный вами маркер доступа, never означает что вы получили бессрочный токен.

В поле Access token должен отображаться ваш маркер, но по умолчанию он не выводится в консоль, если вы работаете под Windows, то каждый раз когда вы будете выводить на печать объект полученный с помощью функции fbAuth() ваш маркер доступа автоматически будет передан в буфер обмена.

Если вам необходимо вывести в консоль полученный маркер, то это можно сделать с помощью функции print() с использованием аргумента show_token.

print(fbAuth(), show_token = T) Facebook access token

Access token: EAACg7dbg....................

App id: 176943372709235

App name: rfbstat

User id: 1246563312029308

User name: Алексей Селезнёв

Expires at: neverТеперь можно выполнить первый вызов к Facebook Marketing API. Например вы можете запросить список рекламным аккаунтам к которым у вас есть доступ с помощью функции fbGetAdAccounts().

Token load from C:/facebook/credentials/.rfb_auth.rds

# A tibble: 420 x 10

id name account_id account_status amount_spent balance business_name currency owner

<chr> <chr> <chr> <int> <chr> <chr> <chr> <chr> <chr>

1 act_~ 4772~ 47725506 1 9177567 2272 DEMOBAZA Ltd. EUR 7445~

2 act_~ capp~ 14794670 1 2787098 0 "" AED 2642~

3 act_~ Rual~ 67398193 1 3681338 4825 Rual Travel ~ USD 2357~

4 act_~ Plas~ 66869331 1 6355231 3069 Plasico Comp~ USD 8519~

5 act_~ Maxi~ 77890760 1 2101480 426 Maxi.az USD 1910~

6 act_~ heal~ 171226248 1 3653879 0 Нетпик ЕООД USD 3689~

7 act_~ Tric~ 363293104 1 81285 0 "" USD 5031~

8 act_~ Spor~ 361373151 1 1424069 2053 Соларшоп ЕООД EUR 2201~

9 act_~ Netp~ 262115113 1 7393426 2615 Netpeak USD 9055~

10 act_~ Nata~ 362381897 1 6207085 6290 "" USD 1950~

# ... with 410 more rows, and 1 more variable: user_role <chr>

EUR 7445~

2 act_~ capp~ 14794670 1 2787098 0 "" AED 2642~

3 act_~ Rual~ 67398193 1 3681338 4825 Rual Travel ~ USD 2357~

4 act_~ Plas~ 66869331 1 6355231 3069 Plasico Comp~ USD 8519~

5 act_~ Maxi~ 77890760 1 2101480 426 Maxi.az USD 1910~

6 act_~ heal~ 171226248 1 3653879 0 Нетпик ЕООД USD 3689~

7 act_~ Tric~ 363293104 1 81285 0 "" USD 5031~

8 act_~ Spor~ 361373151 1 1424069 2053 Соларшоп ЕООД EUR 2201~

9 act_~ Netp~ 262115113 1 7393426 2615 Netpeak USD 9055~

10 act_~ Nata~ 362381897 1 6207085 6290 "" USD 1950~

# ... with 410 more rows, and 1 more variable: user_role <chr>Это действительно самый простой способ авторизации, но у API Facebook очень быстро меняются требования к приложениям в связи с чем, приложение которое вшито в rfacebookstat может быть недоступно для авторизации пользователям, если вы столкнулись с такой ошибкой то вы можете создать собственное приложение и пройти авторизацию через него.

Функция fbAuth() по умолчанию использует встроенное приложение, но при необходимости вы можете создать собственное приложение и пройти процесс авторизации через него.

Создание и настройка собственного приложения для авторизации в Facebook API

Подробно о приложениях, их регистрации и настройке можно узнать в официальной справке.

Для создания своего приложения необходимо выполнить следующие действия:

- Перейти на страниц приложений.

- Нажать кнопку “Добавьте новое приложение”.

- В появившемся диалоговом окне ввести название приложения и ваш email, и нажать “Создать ID приложения”.

- Далее в панели приложение добавьте продукт “Вход через Facebook”, нажав на нём кнопку “Настроить”

- Выберите из предложенных платформ “Веб”.

- В блоке “Укажите URL вашего сайта” введите https://selesnow.github.io, и нажмите “Save”, а затем “Продолжить” > “Далее” > “Далее” > “Далее”.

- В меню вашего приложения в области “Продукты” вы увидите “Вход через Faceook”, перейдите в раздел настройки.

Настройки Вход через Facebook

- В настройках найдите “Действительные URI перенаправления для OAuth” и введите следующий URL: https://selesnow.github.io/rfacebookstat/getToken/get_token.html

- В нижней части экрана настройки “Вход через Facebook” нажмите “Сохранить изменения”.

- В основном меню приложения перейдите в раздел “Панель”.

- В окне “Панель” спуститесь в область “Добавьте продукты” и нажмите в продукте “API Marketing” кнопку “настроить”.

- Теперь можете вернуться в основном меню приложения в раздел Настройки > Основное.

- В разделе Настройки > Основное вы найдёте Идентификатор приложения и секрет приложения, далее вы будете использовать эти параметры для авторизации через собственное приложение.

Важно! Не выводите своё приложение из статуса “в разработке”, т.к. для этого требуется проверка приложения со стороны поддержки API Facebook, процесс проверки длительный и сложный. Но вы можете работать со своими рекламными кампаниями даже если ваше приложение имеет статус “в разработке”

Но вы можете работать со своими рекламными кампаниями даже если ваше приложение имеет статус “в разработке”

Аргументы функции

fbAuth()- app_id — Идентификатор приложения

- app_secret — Секрет приложения

- username — Ваш логин на Facebook

- token_path — Путь к папке в которой вы хотите создать файл для хранения учётных данных

- reauth — Переавторизоваться под указанным в username пользователем, если вы уже ранее запрашивали для него учётные данные

- skip_option — Игнорировать опции и переменные окружения при авторизации (будет рассмотрено ниже)

Соответственно авторизоваться с помощью собственного приложения можно передав в аргументы app_id и app_secret идентификатор и секрет созданного вами приложения.

fbAuth(app_id = 556970798471513,

app_secret = "10fbc64e0c426feb4e774395c97237fa",

username = "seleznev_a",

skip_option = TRUE,

reauth = FALSE,

token_path = "D:/fb_auth_store") Facebook access token

Access token: <hidden>

App id: 556970798471513

App name: MyAPP

User id: 2834875706531386

User name: Алексей Селезнёв

Expires at: 2019-12-31 09:32:15При авторизации через собственное приложение с минимальным уровнем доступа к API срок действия вашего токена будет ограничен. В сообщение приведённом выше видно, что полученный токен действителен до 31 декабря 2019 года 09:32:15.

В сообщение приведённом выше видно, что полученный токен действителен до 31 декабря 2019 года 09:32:15.

На самом деле пакет rfacebookstat сам автоматически будет продлевать ваш токен по мере необходимости в случае если до завершена срока действия остаётся менее 10 дней.

Полученные вами учётные данные будут использоваться в каждом запросе к API Facebook. Поэтому после того, как вы один раз получили учётные данные, и сохранили их в файл, наиболее удобным вариантом их использования являются переменные среды или опции.

Переменные среды

Это наиболее удобный способ работы с учётными данными в rfacebookstat, к тому же его преимущество заключается в том, что не будет необходимости хранить ваш токен в виде текстовой строки в скрипте.

Создать переменные среды можно несколькими способами:

- Прописать их в файл .Renviron;

- Настроить переменные окружения (для пользователей Windows):

- Задать в начале скрипта с помощью команды

Sys.. setenv()

setenv()

Настройка переменных среды через файл .Renviron

Файл .Renviron в домашнем каталоге R, и позволяет вам задавать переменные среды.

Для начала необходимо найти домашний каталог:

[1] "C:/Users/username/Documents"Обычно это папка с вашими документами, как и в моём примере. Далее вам необходимо создать в этой папке файл .Renviron. И прописать в нём значение некоторых переменных, которые используются в rfacebookstat:

- RFB_TOKEN_PATH — Путь к папке в которой у вас хранится файл с раширением .rfb_auth.rds, в котором хранятся учётные данные.

- RFB_USER — Имя пользователя Facebook, который вы указали в аргументе username при прохождении авторизации с помощью функции

fbAuth(). - RFB_API_TOKEN — Полученный с помощью функции

fbAuth()токен доступа к API.

На самом деле указывать все три переменные не имеет смысла, наибольший приоритет имеет переменная RFB_API_TOKEN. Если она указана то остальные две переменные игнорируются. Но использовать эту переменную имеет смысл только если вы получили бессрочный токен доступа, т.к. пакет не может обновить переменную среды, и если токен имеет срок действия по его истечению вы получите ошибку.

Если она указана то остальные две переменные игнорируются. Но использовать эту переменную имеет смысл только если вы получили бессрочный токен доступа, т.к. пакет не может обновить переменную среды, и если токен имеет срок действия по его истечению вы получите ошибку.

В случае если вы прошли авторизацию через собственное приложение, и получили токен с ограниченным сроком действия, следует использовать переменные RFB_TOKEN_PATH и RFB_USER. Указав имя пользователя и путь к папке в которую был сохранён файл с учётными данными в процессе авторизации через функцию fbAuth(), при авторизации вы можете указать папку с помощью аргумента token_path. По умолчанию файл сохраняется в рабочей директории на момент прохождения авторизации.

Т.е. у вы можете настроить файл .Renviron одним из двух вариантов.

RFB_API_TOKEN="abcdef788dsydsy9dcy"Где abcdef788dsydsy9dcy ваш токен для работы с Facebook API.

Либо:

RFB_USER="seleznev_a"

RFB_TOKEN_PATH="D:/fb_auth_store"Настройка переменных среды в Windows

В Windows можно создать переменные среды следующем способом:

- В строке “Поиск” выполните поиск: Система (Панель управления)

- Нажмите на ссылку Дополнительные параметры системы.

- Нажмите Переменные среды.

- Нажмите кнопку “Создать…”

- Создайте нужные вам переменные, перечисленные в прошлом пункте.

Переменная среды в Windows

Задать в начале скрипта с помощью команды

Ещё один способ, до подключения пакета rfacebookstat в скрипте задать переменные с помощью функции Sys.setenv().

Sys.setenv(RFB_USER="seleznev_a",

RFB_TOKEN_PATH="D:/fb_auth_store")

library(rfacebookstat)Как определить что вы успешно установили переменные среды

Если вы правильно определили переменные среды при подключении пакета в приветственном сообщении вы увидите отметку ‘success’ напротив успешно установленных переменных. Например если вы установили имя пользователя и путь к папке то вы увидите следующее сообщение:

Например если вы установили имя пользователя и путь к папке то вы увидите следующее сообщение:

rfacebookstat presets:

...Set rfacebookstat token_path: success

...Set rfacebookstat username: success

...Set rfacebookstat access_token: none

...Set Facebook Marketing API Version: v5.0Опции

Ещё один вариант инициализации учётных данных задать их с помощью опций. Также опции позволяют избежать дублирования аргументов без необходимости. Все опции вы можете задать в начале скрипта после подключения пакета. В rfacebookstat доступны следующие опции:

- rfacebookstat.api_version — Версия API к которой пакет будет направлять запросы, не рекомендуется изменять эту опцию;

- rfacebookstat.access_token — Ваш токен доступа, также не рекомендуется хранить его текстом в ваших скриптах;

- rfacebookstat.accounts_id — ID аккаунтов которые вы используете в скрипте по умолчанию, можно задавать вектором;

- rfacebookstat.

business_id — ID бизнес менеджера который вы планируете использовать в скрипте по умолчанию

business_id — ID бизнес менеджера который вы планируете использовать в скрипте по умолчанию - rfacebookstat.token_path — Путь к папке, где хранятся файлы с учётными данными;

- rfacebookstat.username — Имя пользователя facebook;

- rfacebookstat.app_id — ID созданного вами приложения в Facebook для авторизации;

- rfacebookstat.app_secret — Секрет созданного вами приложения в Facebook.

Пример использования опций:

library(rfacebookstat)

options(rfacebookstat.username = "seleznev_a",

rfacebookstat.token_path = ""D:/fb_auth_store")

После установки опций каждая из функций пакета будет запрашивать значения большинства аргументов именно из опций, что избавит вам от излишнего дублирования этих значений в коде.

Так же для установки опций в пакете реализован набор функций с префиксом fbSet*().

fbSetUsername(username)— установка имя пользователяfbSetAccount(accounts_ids)— установка идентификатор аккаунтовfbSetBusinessId(business_ids)— установка идентификаторов бизнес менеджеровfbSetTokenPath(token_path)— установка пути к папке для работы с токенамиfbSetApiVersion(api_version)— установка версии API

Приоритет переменных для авторизации

В каждом запросе к API необходимо передавать учётные данные, при этом каждая из функций пакета осуществляет поиск учётных данных по следующему пути.

- Заданные в функции аргументы;

- Опции;

- Переменные среды.

Соответственно аргументы функции имеют максимальный приоритет.

Наиболее простой и правильный способ для работы с пакетом rfacebookstat использовать переменные среды для хранения имени пользователя и пути к папке с файлами в которых хранятся учётные данные.

С помощью опций устанавливать дефолтные значения для определения нужного бизнес менеджера и списка аккаунтов под каждый конкретный скрипт.

Данный подход избавит вас от избыточности и дублирование в коде.

Получить список логинов под которыми была пройдена автоизация

С помощью функции fbGetLogins() вы можете запрашивать список логинов, под которыми вы уже успешно прошли авторизацию, и переключаться между ними.

Авторизация — HTTP | MDN

Заголовок запроса HTTP Authorization можно использовать для предоставления учетных данных, которые аутентифицируют пользовательский агент на сервере, разрешая доступ к защищенному ресурсу.

Заголовок Authorization обычно, но не всегда, отправляется после первой попытки пользовательского агента запросить защищенный ресурс без учетных данных.

Сервер отвечает сообщением 401 Unauthorized , которое включает как минимум один заголовок WWW-Authenticate .Этот заголовок указывает, какие схемы аутентификации можно использовать для доступа к ресурсу (и любую дополнительную информацию, необходимую клиенту для их использования).

Пользовательский агент должен выбрать наиболее безопасную схему аутентификации, которую он поддерживает, из предложенных, запросить у пользователя его учетные данные, а затем повторно запросить ресурс (включая закодированные учетные данные в заголовке Authorization ).

Базовая аутентификация

Дайджест-аутентификация

-

<схема авторизации> Схема аутентификации, которая определяет способ кодирования учетных данных.

Некоторые из наиболее распространенных типов (без учета регистра):

Некоторые из наиболее распространенных типов (без учета регистра): Basic,Digest,NegotiateиAWS4-HMAC-SHA256.

За исключением , остальные директивы специфичны для каждой схемы аутентификации.

Как правило, вам нужно будет проверить соответствующие спецификации для них (ключи для небольшого подмножества схем перечислены ниже).

Базовый

- <учетные данные>

Учетные данные, закодированные по указанной схеме.

Дайджест

- <ответ>

Строка шестнадцатеричных цифр, подтверждающая, что пользователь знает пароль. Алгоритм кодирует имя пользователя и пароль, область, cnonce, qop, nc и так далее. Подробно это описано в спецификации.

-

имя пользователя Строка в кавычках, содержащая имя пользователя для указанной области

Если имя содержит символы, которые не разрешены в этом поле, то вместо него можно использовать

Если имя содержит символы, которые не разрешены в этом поле, то вместо него можно использовать имя пользователя*(не «также»).-

имя пользователя* Имя пользователя, отформатированное с использованием расширенной нотации, определенной в RFC5987. Это следует использовать только в том случае, если имя не может быть закодировано в

usernameи еслиuserhashустановлен"false".-

ури Действующий URI запроса .См. спецификацию для получения дополнительной информации.

-

область Область запрошенного имени пользователя/пароля (опять же, должно совпадать со значением в соответствующем ответе

WWW-Authenticateдля запрашиваемого ресурса).-

непрозрачный Значение в соответствующем ответе

WWW-Authenticateдля запрашиваемого ресурса.

-

алгоритм Алгоритм, используемый для расчета дайджеста.Должен быть поддерживаемый алгоритм из ответа

WWW-Authenticateдля запрашиваемого ресурса.-

ежеквартально Маркер, указывающий качество защиты , примененное к сообщению. Должен соответствовать одному значению в наборе, указанном в ответе

WWW-Authenticateдля запрашиваемого ресурса.-

"Авторизация": Аутентификация -

"auth-int": Аутентификация с защитой целостности

-

-

нонс Строковое значение ASCII в кавычках, предоставленное клиентом.Это используется как клиентом, так и сервером для обеспечения взаимной аутентификации, обеспечения некоторой защиты целостности сообщений и предотвращения «выбранного открытого текста».

атаки».

Дополнительную информацию см. в спецификации.

атаки».

Дополнительную информацию см. в спецификации.-

НЗ Однократный счет. Шестнадцатеричное количество запросов, в которых клиент отправил текущее значение

cnonce(включая текущий запрос). Сервер может использовать повторяющиеся значенияncдля распознавания запросов воспроизведения.-

хэш пользователяДополнительно "true, если имя пользователя было хешировано."false"по умолчанию.

Базовая аутентификация

Для «Базовая» аутентификация учетные данные создаются путем объединения имени пользователя и пароля с двоеточием ( aladdin:opensesame ), а затем путем кодирования полученной строки в base64 ( YWxlVzGVuc12pvcGVuc12pvc ).

Авторизация: базовая YWxhZGRpbjpvcGVuc2VzYW1l

Предупреждение: Кодировку Base64 можно легко отменить, чтобы получить исходное имя и пароль, поэтому обычная проверка подлинности совершенно небезопасна. HTTPS всегда рекомендуется при использовании аутентификации, но тем более при использовании аутентификации

HTTPS всегда рекомендуется при использовании аутентификации, но тем более при использовании аутентификации Basic .

См. также HTTP-аутентификация для примеров того, как настроить серверы Apache или Nginx для защиты паролем вашего сайта с помощью базовой HTTP-аутентификации.

Таблицы BCD загружаются только в браузере

Аутентификация HTTP — HTTP | МДН

HTTP обеспечивает общую основу для контроля доступа и аутентификации. Эта страница представляет собой введение в структуру HTTP для аутентификации и показывает, как ограничить доступ к вашему серверу с помощью схемы HTTP «Basic».

RFC 7235 определяет структуру проверки подлинности HTTP, которая может использоваться сервером для оспаривания клиентского запроса и клиентом для предоставления информации для проверки подлинности.

Поток запросов и ответов работает следующим образом:

- Сервер отвечает клиенту со статусом ответа

401(Неавторизованный) и предоставляет информацию о том, как авторизоваться, с заголовком ответаWWW-Authenticate, содержащим как минимум один вызов.

- Клиент, который хочет аутентифицировать себя на сервере, может сделать это, включив

заголовок запроса авторизациис учетными данными. - Обычно клиент представляет пользователю запрос пароля, а затем выдает запрос, включая правильный заголовок

Authorization.

Приведенный выше общий поток сообщений одинаков для большинства (если не для всех) схем аутентификации. Фактическая информация в заголовках и способ ее кодирования действительно меняются!

Предупреждение: «Базовая» схема проверки подлинности, используемая на приведенной выше диаграмме, отправляет учетные данные в закодированном, но не зашифрованном виде. Это было бы совершенно небезопасно, если бы обмен не осуществлялся через защищенное соединение (HTTPS/TLS).

Аутентификация прокси-сервера

Тот же механизм запроса и ответа можно использовать для аутентификации прокси-сервера . Поскольку и аутентификация ресурсов, и аутентификация прокси-сервера могут сосуществовать, необходим другой набор заголовков и кодов состояния. В случае прокси-серверов запрашивающий код состояния —

Поскольку и аутентификация ресурсов, и аутентификация прокси-сервера могут сосуществовать, необходим другой набор заголовков и кодов состояния. В случае прокси-серверов запрашивающий код состояния — 407 (требуется проверка подлинности прокси-сервера), заголовок ответа Proxy-Authenticate содержит как минимум один запрос, применимый к прокси-серверу, а заголовок запроса Proxy-Authorization используется для предоставление учетных данных прокси-серверу.

Доступ запрещен

Если (прокси) сервер получает недействительные учетные данные , он должен ответить 401 Неавторизованный или 407 Требуется проверка подлинности прокси или отправить новый запрос , и пользователь может отправить новый запрос замените поле заголовка Authorization .

Если (прокси) сервер получает действительные учетные данные, которые не соответствуют для доступа к данному ресурсу, сервер должен ответить кодом состояния 403 Forbidden . В отличие от

В отличие от 401 Unauthorized или 407 Proxy Authentication Required , аутентификация для этого пользователя невозможна, и браузеры не будут предлагать новую попытку.

Во всех случаях сервер может предпочесть вернуть код состояния 404 Not Found , чтобы скрыть существование страницы от пользователя без соответствующих привилегий или неправильно аутентифицированного.

Аутентификация образов разных источников

Потенциальной дырой в безопасности (которую с тех пор устранили в браузерах) была аутентификация межсайтовых изображений. Начиная с Firefox 59, ресурсы изображения, загруженные из разных источников в текущий документ, больше не могут вызывать диалоговые окна HTTP-аутентификации (ошибка 1423146), предотвращая кражу учетных данных пользователя, если злоумышленники смогли встроить произвольное изображение на стороннюю страницу.

Кодировка символов HTTP-аутентификации

Браузеры используют кодировку utf-8 для имен пользователей и паролей.

Firefox когда-то использовал ISO-8859-1 , но был изменен на utf-8 для соответствия другим браузерам и во избежание потенциальных проблем, описанных в ошибке 1419658.

Заголовки WWW-Authenticate и Proxy-Authenticate

Заголовки ответов WWW-Authenticate и Proxy-Authenticate определяют метод аутентификации, который следует использовать для получения доступа к ресурсу. Они должны указать, какая схема аутентификации используется, чтобы клиент, желающий авторизоваться, знал, как предоставить учетные данные.

Синтаксис этих заголовков следующий:

Здесь <тип> — схема аутентификации («Базовая» — наиболее распространенная схема, представленная ниже). Область используется для описания защищенной области или для указания объема защиты. Это может быть сообщение вроде «Доступ к промежуточному сайту» или подобное, чтобы пользователь знал, к какому пространству он пытается получить доступ.

Заголовки авторизации и прокси-авторизации

Заголовки запросов Authorization и Proxy-Authorization содержат учетные данные для аутентификации агента пользователя на (прокси) сервере.Здесь снова требуется , за которым следуют учетные данные, которые могут быть закодированы или зашифрованы в зависимости от используемой схемы аутентификации.

Общая структура аутентификации HTTP является основой для ряда схем аутентификации.

IANA ведет список схем аутентификации, но есть и другие схемы, предлагаемые хост-сервисами, такими как Amazon AWS.

Некоторые распространенные схемы аутентификации включают:

- Базовый

См. RFC 7617, учетные данные в кодировке base64.Дополнительная информация ниже.

- Носитель

См. RFC 6750, токены носителя для доступа к ресурсам, защищенным OAuth 2.0

- Дайджест

См.

RFC 7616. Firefox 93 и более поздние версии поддерживают шифрование SHA-256. Предыдущие версии поддерживают только хеширование MD5 (не рекомендуется).

RFC 7616. Firefox 93 и более поздние версии поддерживают шифрование SHA-256. Предыдущие версии поддерживают только хеширование MD5 (не рекомендуется).- ХОБА

См. RFC 7486, раздел 3, H TTP O rigin- B ound A аутентификация на основе цифровой подписи

- Взаимный

См. RFC 8120

- Согласование / NTLM

См. RFC4599

- VAPID

См. RFC 8292

- СКРАМ

См. RFC 7804

- AWS4-HMAC-SHA256

См. документы AWS.Эта схема используется для аутентификации сервера AWS3.

Схемы могут различаться степенью защиты и доступностью в клиентском или серверном программном обеспечении.

«Базовая» схема аутентификации обеспечивает очень низкую безопасность, но широко поддерживается и проста в настройке. Более подробно он представлен ниже.

«Базовая» схема аутентификации HTTP определена в RFC 7617, которая передает учетные данные в виде пар идентификатора пользователя и пароля, закодированных с использованием base64.

Безопасность базовой аутентификации

Поскольку идентификатор пользователя и пароль передаются по сети в виде открытого текста (кодировка base64, но base64 является обратимой кодировкой), базовая схема аутентификации не является безопасной .HTTPS/TLS следует использовать с базовой аутентификацией. Без этих дополнительных улучшений безопасности базовая проверка подлинности не должна использоваться для защиты конфиденциальной или ценной информации.

Ограничение доступа с помощью Apache и базовая аутентификация

Для защиты паролем каталога на сервере Apache вам потребуются файлы . и  htaccess

htaccess .htpasswd .

Файл .htaccess обычно выглядит так:

Тип аутентификации Базовый AuthName "Доступ к промежуточному сайту" AuthUserFile /путь/к/.htpasswd Требовать действительного пользователя

Файл .htaccess ссылается на файл .htpasswd , в котором каждая строка состоит из имени пользователя и пароля, разделенных двоеточием ( : ). Вы не можете видеть фактические пароли, поскольку они хэшируются (в данном случае с использованием хеширования на основе MD5). Обратите внимание, что вы можете назвать свой файл .htpasswd по-разному, если хотите, но имейте в виду, что этот файл не должен быть доступен никому. (Apache обычно настроен на запрет доступа к .ht* файлов).

аладдин:$apr1$ZjTqBB3f$IF9gdYAGlMrs2fuINjHsz. пользователь2:$apr1$O04r.y2H$/vEkesPhVInBByJUkXitA/

Ограничение доступа с помощью Nginx и базовой аутентификации

Для Nginx вам нужно будет указать местоположение, которое вы собираетесь защищать, и директиву auth_basic , которая задает имя защищенной паролем области. Затем директива

Затем директива auth_basic_user_file указывает на файл .htpasswd , содержащий зашифрованные учетные данные пользователя, как в приведенном выше примере Apache.

местоположение/статус {

auth_basic "Доступ к промежуточному сайту";

auth_basic_user_file /etc/apache2/.htpasswd;

}

Доступ с использованием учетных данных в URL-адресе

Многие клиенты также позволяют избежать запроса на вход в систему, используя закодированный URL-адрес, содержащий имя пользователя и пароль, например:

https://имя пользователя:пароль@www.example.com/

Использование этих URL устарело .

В Chrome часть имя пользователя: пароль @ в URL-адресах даже удалена из соображений безопасности.В Firefox проверяется, действительно ли сайт требует аутентификации, и если нет, Firefox предупредит пользователя с подсказкой «Вы собираетесь войти на сайт «www.example.com» с именем пользователя «имя пользователя», но веб-сайт не требует аутентификации. Это может быть попыткой обмануть вас».

Это может быть попыткой обмануть вас».

Заголовок авторизации · Асинхронный блог

Этот блог даст представление о заголовке запроса авторизации. Прежде чем мы углубимся в блог, давайте кратко рассмотрим заголовки запросов на авторизацию.

Что такое заголовок запроса авторизации?

Заголовок запроса авторизации HTTP содержит учетные данные для аутентификации пользовательского агента на сервере.

APIиспользуют авторизацию, чтобы гарантировать, что клиент запрашивает безопасный доступ к данным. Это может включать в себя аутентификацию отправителя запроса и проверку того, что у него есть разрешение на доступ или управление соответствующими данными. Если вы создаете API, вы можете выбирать из множества моделей аутентификации. Если вы интегрируете сторонний API, необходимая авторизация будет указана поставщиком API.

Список заголовков запроса авторизации

Существует множество типов заголовков запроса авторизации. Некоторые из них упомянуты ниже.

- Базовая аутентификация

- Жетон на предъявителя

- Ключ API

- Аутентификация дайджеста

- OAuth 2.0

- Аутентификация Ястреба

- Подпись AWS

1. Базовая аутентификация:

Это простая схема аутентификации, встроенная в протокол HTTP. Клиент отправляет HTTP-запросы с заголовком Authorization, который содержит слово Basic , за которым следует пробел и строка username: password в кодировке base64 (не зашифрованная).Например, для авторизации под именем пользователя / Pa$$w0rd клиент будет отправлять.

Авторизация: базовая AXVubzpwQDU1dzByYM== Примечание. Кодировка Base64 не означает шифрование или хеширование! Следовательно, этот метод эквивалентен отправке учетных данных в виде открытого текста, такого как ABCXYZ (base64 — обратимая кодировка). Предпочтительно использовать HTTPS в сочетании с базовой проверкой подлинности.

2. Жетон предъявителя:

Обычно называется аутентификацией по токену. Это схема аутентификации HTTP, в которой используются токены безопасности, называемые токенами-носителями.Как следует из названия, «Аутентификация носителя» дает доступ к носителю этого токена.

Токен носителя — это зашифрованная строка, обычно генерируемая сервером в ответ на запрос входа в систему. Клиент должен отправить этот токен в заголовке авторизации при запросе к защищенным ресурсам:

Авторизация: носитель <токен> Аналогично обычной аутентификации, аутентификацию Bearer следует использовать только через HTTPS (SSL). Для аутентификации JWT рекомендуется аутентификация носителя

3.Ключ API:

Ключ API — это токен, предоставляемый клиентом при выполнении вызовов API. При авторизации по ключу API вы отправляете пару ключ-значение в API либо в заголовках запроса, либо в параметрах запроса. Некоторые API используют ключи API для авторизации.

Ключ в строке запроса:

ПОЛУЧИТЬ /конечная точка?api_key=abcdefgh223456789 или как заголовок запроса:

Ключ X-API: abcdefgh223456789 4. Авторизация дайджеста:

Дайджест-аутентификация передает учетные данные в зашифрованном виде, применяя алгоритм хеширования к имени пользователя и паролю, пароль преобразуется в ответ, а затем отправляется на сервер.После этого сервер предоставляет значение nonce, метод HTTP и запрошенный URI.

Аутентификация доступаHTTP Digest — это более сложная форма аутентификации, которая работает следующим образом:

- Клиент отправляет запрос на сервер

- Сервер отвечает специальным кодом (называемым одноразовым номером, т. е. числом, используемым только один раз), другой строкой, представляющей область (хэш) для аутентификации от клиента.

- Клиент отвечает этим одноразовым номером и зашифрованной версией имени пользователя, пароля и области (хеш)

- Если хэш клиента совпадает с хэшем сервера, сервер ответит запрошенной информацией.

В противном случае будет передано сообщение об ошибке.

В противном случае будет передано сообщение об ошибке.

Авторизация: Дайджест имя пользователя = «admin» Realm = «abcxyz» nonce = «474754847743646», uri = «/uri» response = «7cffhfr54685gnnfgerg8» 5. OAuth3.0:

OAuth 1.0 разрешает клиентским приложениям получать доступ к данным, предоставляемым сторонним API. Например, как пользователь службы вы можете предоставить другому приложению доступ к вашим данным с помощью этой службы, не раскрывая свои данные для входа.

С OAuth 2.0 вы сначала получаете токен доступа к API, а затем используете этот токен для проверки подлинности будущих запросов. Получение информации через поток OAuth 2.0 сильно различается между поставщиками услуг API, но обычно включает в себя несколько запросов назад и вперед между клиентским приложением, пользователем и API.

Поток OAuth 2.0 работает следующим образом:

- Клиентское приложение отправляет пользователю запрос на авторизацию доступа к своим данным.

- Если пользователь предоставляет доступ, приложение затем запрашивает маркер доступа у поставщика услуг, передавая разрешение на доступ от пользователя и данные аутентификации для идентификации клиента.

- Поставщик услуг проверяет эти сведения и возвращает маркер доступа.

- Клиент использует маркер доступа для запроса данных пользователя через поставщика услуг.

Авторизация: Носитель hY_9.B5f-4.1BfE

//где «hY_9.B5f-4.1BfE» — ваш токен доступа OAuth 6. Аутентификация Ястреба:

АутентификацияHawk позволяет авторизовать запросы с использованием частичной криптографической проверки.

Параметры аутентификации Hawk следующие:

- Hawk Auth ID : Значение вашего идентификатора аутентификации API.

- Ключ аутентификации Hawk : значение вашего ключа аутентификации API.

- Алгоритм : Алгоритм хеширования (sha266, sha1), используемый для создания кода аутентификации сообщения (MAC).

В заголовке запроса это выглядит так:

Авторизация: Hawk, ts="1592459563", nonce="gWqbkw", mac="vxBCccCutXGV30gwEDKu1NDXSeqwfq7Z0sg/HP1HjOU=" 7. Подпись AWS:

AWS — это рабочий процесс авторизации для запросов Amazon Web Services.AWS использует для аутентификации специальную схему HTTP, основанную на ключе HMAC (код аутентификации хэш-сообщения).

Параметры аутентификации AWS следующие:

- Ключ доступа : Значение ключа доступа к API.

- Секретный ключ : Значение секретного ключа API.

При регистрации разработчикам выдается идентификатор ключа доступа AWS и секретный ключ доступа AWS. Для аутентификации запроса элемент AWSAccessKeyId идентифицирует идентификатор ключа доступа, который использовался для вычисления подписи, и, косвенно, разработчика, делающего запрос.

В заголовке запроса это выглядит так:

Авторизация: AWS4-HMAC-SHA256 Credential = ABC / 20200618 / Американо-восток-1 / выполнение-апи / aws4_request, SignedHeaders = хост, X-АМЗ-дата, подпись = c6c85d0eb7b56076609570f4dbdf730d0a017208d964c615253924149ce65de5 Вывод:

В этом руководстве мы увидели, как можно использовать заголовок запроса авторизации Different-2 для вызовов API. Я надеюсь, что это руководство поможет вам понять заголовки запроса авторизации.

Я надеюсь, что это руководство поможет вам понять заголовки запроса авторизации.

Запрос авторизации | Онлайн-справка

Чтобы использовать API-интерфейсы Zoho CRM, пользователи должны аутентифицировать приложение, чтобы выполнять вызовы API от их имени с помощью токена доступа .

Токен доступа, в свою очередь, должен быть получен из токена гранта (код авторизации). API-интерфейсы Zoho CRM используют тип предоставления кода авторизации для предоставления доступа к защищенным ресурсам.

ПримечаниеТокен гранта для конкретной организации (код авторизации)

Пользователь может выбрать предоставление доступа к приложению только определенной организации (либо в рабочей среде, либо в песочнице, либо в среде разработчика CRM).Поэтому токен доступа и обновления, сгенерированный для пользователя, становится специфичным для организации в среде. Например, владелец приложения не может использовать токены, сгенерированные для организации в производственной среде, для выполнения вызовов API к организациям в песочнице или учетным записям разработчиков.

Если ваше веб-приложение имеет более одной организации в нескольких средах (например, одна в рабочей среде и по две в песочнице и среде разработки), пользователю будет разрешено выбрать организацию для который должен быть сгенерирован токен гранта.

Наоборот, если ваше приложение имеет только одну организацию (например, одну в рабочей среде и ни одной в песочнице или среде разработки), система автоматически генерирует токен гранта для нее, не запрашивая никаких вариантов.Для самостоятельных клиентов система представляет список доступных организаций, независимо от количества организаций в вашей заявке.

Существует два способа создания маркера предоставления в зависимости от типа клиента.

Веб-приложение

Веб-приложение выбирают, когда ваше приложение используется несколькими пользователями и требует вмешательства пользователя во время авторизации. Для этого типа клиента необходимо использовать генерацию кода на основе перенаправления. В этом потоке авторизации

В этом потоке авторизации

- Пользователь нажимает кнопку Войти с помощью Zoho в любом стороннем веб-приложении.

- Приложение перенаправляет пользователя на страницу входа в Zoho, и пользователь вводит учетные данные Zoho.

- Появляется новое всплывающее окно, похожее на приведенное ниже, с просьбой выбрать организацию, относящуюся к среде , такую как «Производство», «Песочница» или «Разработчик», к чьим данным приложение может получить доступ. Это относится только к приложениям с более чем одной организацией.

- Пользователь выбирает организацию, для которой необходимо сгенерировать токен гранта, и нажимает Отправить .

- Веб-приложение перенаправляет пользователя на сервер OAuth Zoho с необходимой областью действия в URL-адресе учетных записей:

"https://аккаунты.zoho.com/oauth/v2/auth?scope=ZohoCRM.users.ALL&client_id={client_id}&response_type=code&access_type={"offline"or"online"}&redirect_uri={redirect_uri}"Как видите, URL запроса имеет параметры «scope», «client_id», «response_type», «access_type» и «redirect_uri».

Также на странице отображается выбранная организация и данные (область), к которым приложение хочет получить доступ .

Также на странице отображается выбранная организация и данные (область), к которым приложение хочет получить доступ .

Параметры

область действия

Данные, к которым ваше приложение должно получить доступ.Обратитесь к Областям для более подробной информации.

client_id

Идентификатор клиента (потребительский ключ), который вы получили при регистрации клиента.

redirect_uri

URL обратного вызова, указанный вами при регистрации клиента.

response_type

access_type

Введите access_type как online или offline . Если вы хотите сгенерировать токен обновления, установите это значение как offline .

На основе данных для входа пользователя система автоматически определяет домен пользователя и использует URL-адрес проверки подлинности для домена для получения токена (кода) гранта для конкретной организации.

- Когда пользователь нажимает Принять: Приложение авторизуется. Токен для конкретной организации отправляется в качестве параметра в redirect_uri.

- Внутренний сценарий с вашей стороны должен хранить следующие сведения из приведенного выше URL-адреса.

- code={grant_token} — используется для создания токенов доступа и обновления.

- location={domain} — указывает домен пользователя, от которого вы должны совершать вызовы API.

- account-server={accounts_URL} — это URL вашей учетной записи, который вы должны использовать для создания токенов доступа и обновления.

- Приложение обменивает код авторизации на токен доступа.

- Когда пользователь нажимает Отклонить: Браузер перенаправляет на URI перенаправления с параметром error=access_denied , и вашему приложению отказано в доступе к данным пользователя в Zoho CRM.

Жетон гранта действителен только в течение две минуты . Дополнительные сведения см. на странице «Действительность токена».

URL-адрес авторизации имеет область действия для пользователей. Вы можете изменить объем согласно вашему требованию.

Возможные ошибки

ERROR_invalid_response_type

Разрешение: Значением ключа «response_type» не является «code». Обновите значение как «код».

(или)

Вы не передали обязательные ключи в запросе. Передайте все обязательные ключи в запросе, чтобы сгенерировать маркер предоставления для конкретной организации.ERROR_invalid_client

Решение: Идентификатор клиента неверен или пуст. Передайте правильный идентификатор клиента. Вы можете проверить свой идентификатор клиента в консоли разработчика.

ERROR_invalid_redirect_uri

Разрешение: Значение URI перенаправления передано, и значение, зарегистрированное в консоли разработчика, не соответствует.

Передайте правильный URI перенаправления.