Защита персональных данных — SearchInform

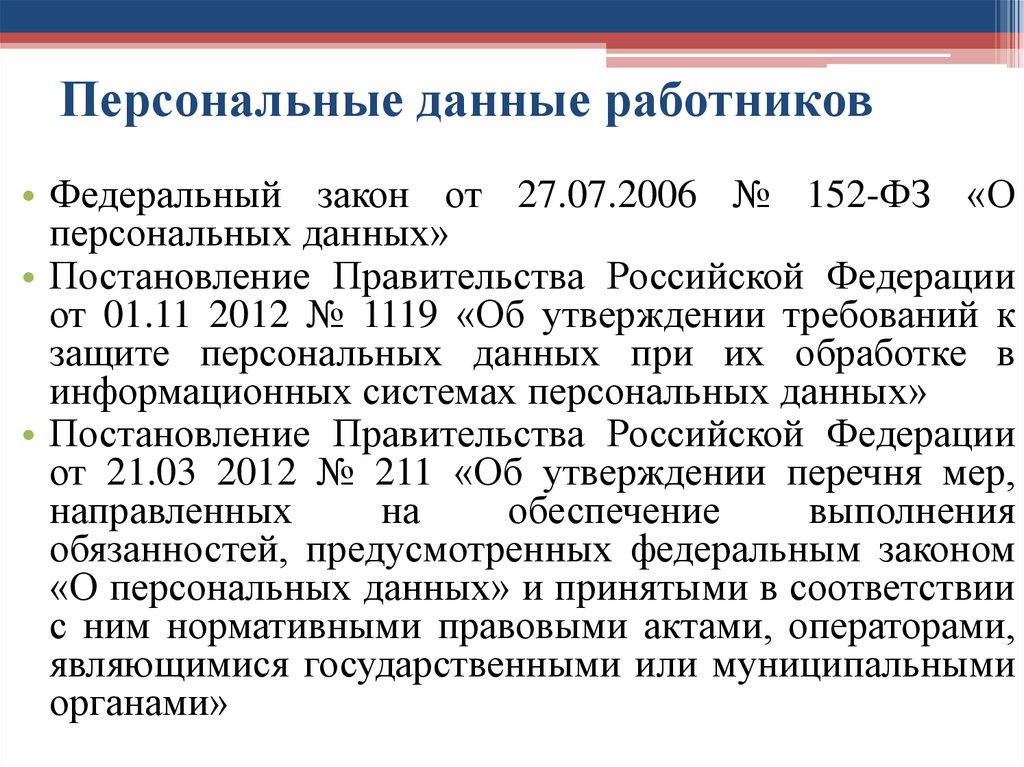

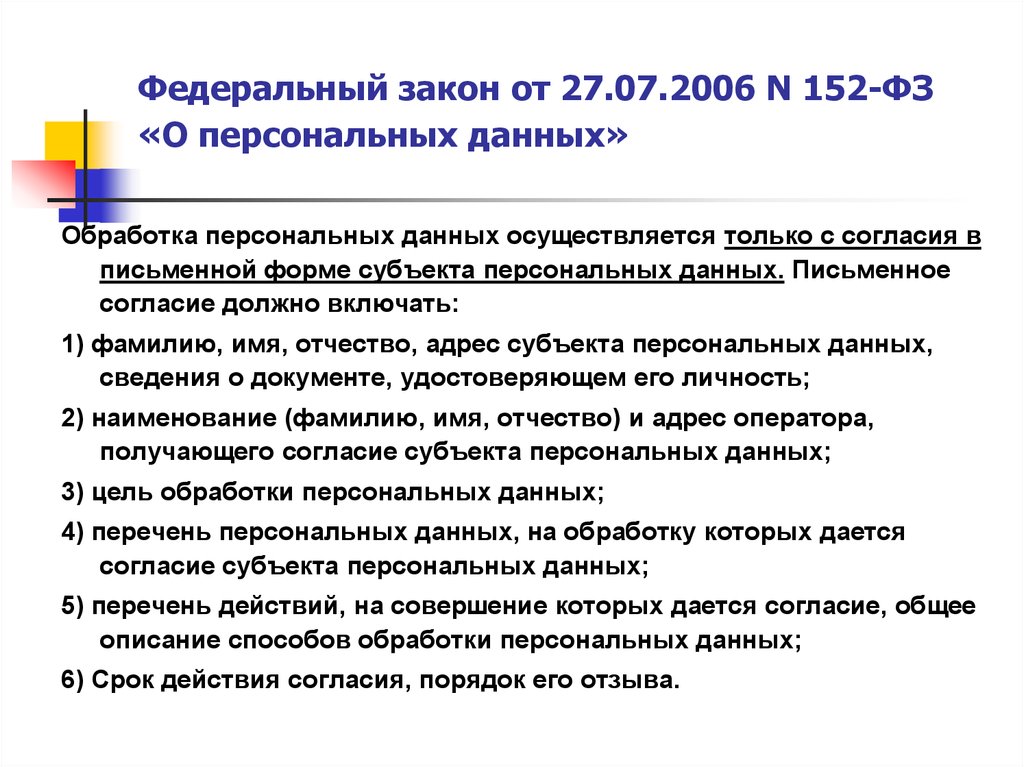

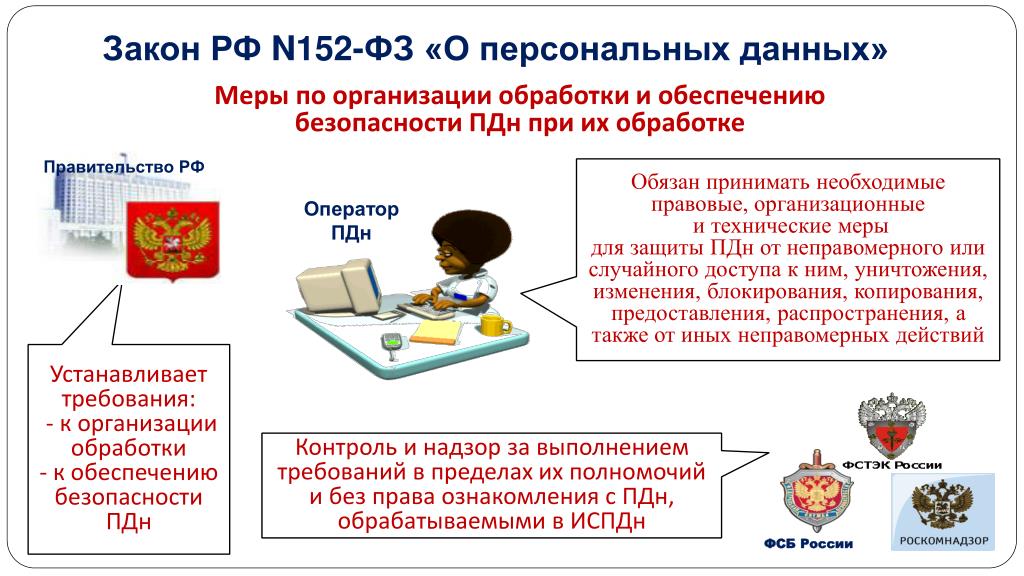

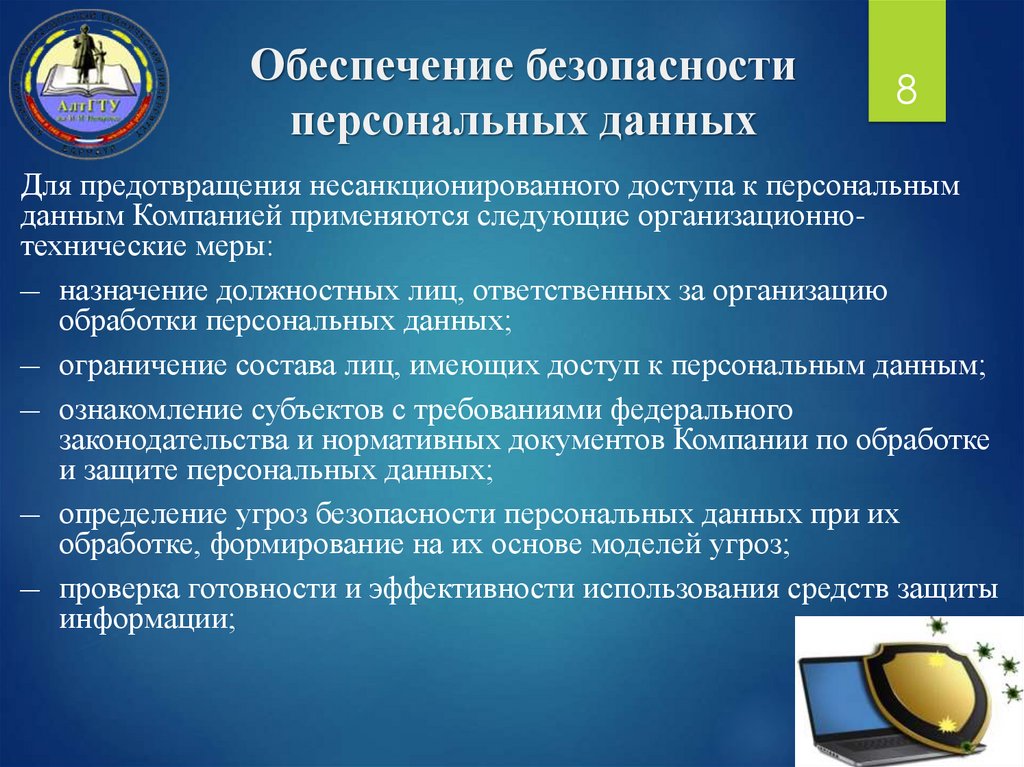

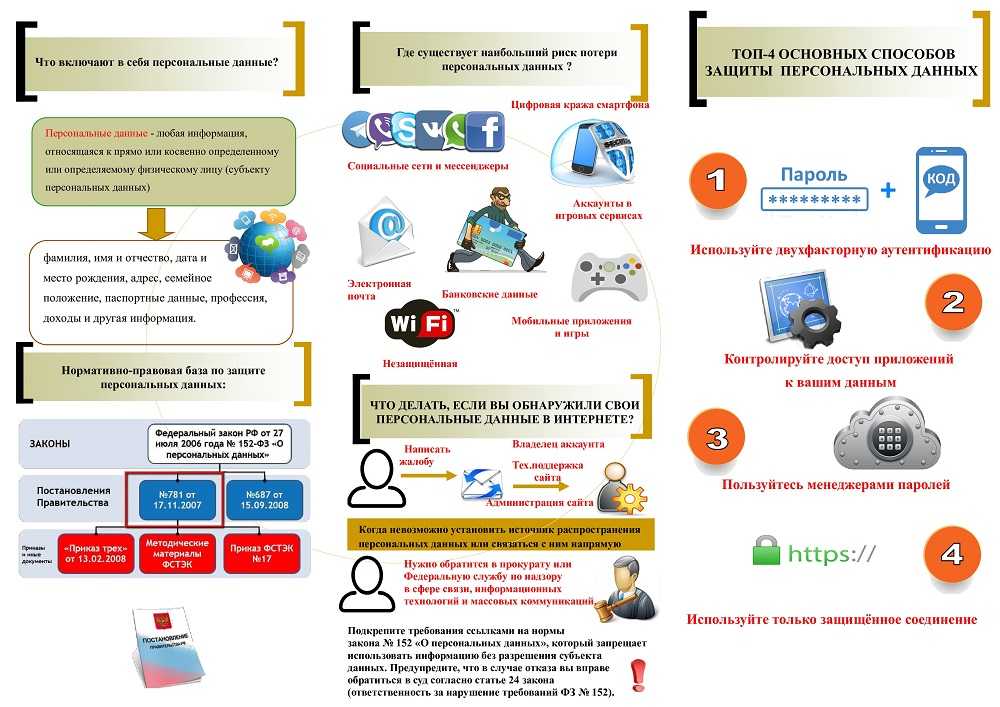

Решения для защиты персональных данных в российских компаниях и учреждениях формируются на базе мер организационно-технического характера. Они должны соответствовать нормам правовых актов: Конституции Российской Федерации (статья 24), Федерального закона №152-ФЗ «О персональных данных» и специальным требованиям регуляторов. Функции регуляторов выполняют:

- Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций – Роскомнадзор;

- Федеральная служба по техническому и экспортному контролю – ФСТЭК;

- Федеральная служба безопасности – ФСБ.

Роскомнадзор следит за исполнением законодательства, касающегося персональных данных в целом, ФСТЭК и ФСБ формируют требования к методологическим, техническим и организационным условиям защищенности информационных систем обработки персональных данных.

Что входит в понятие «персональные данные»?

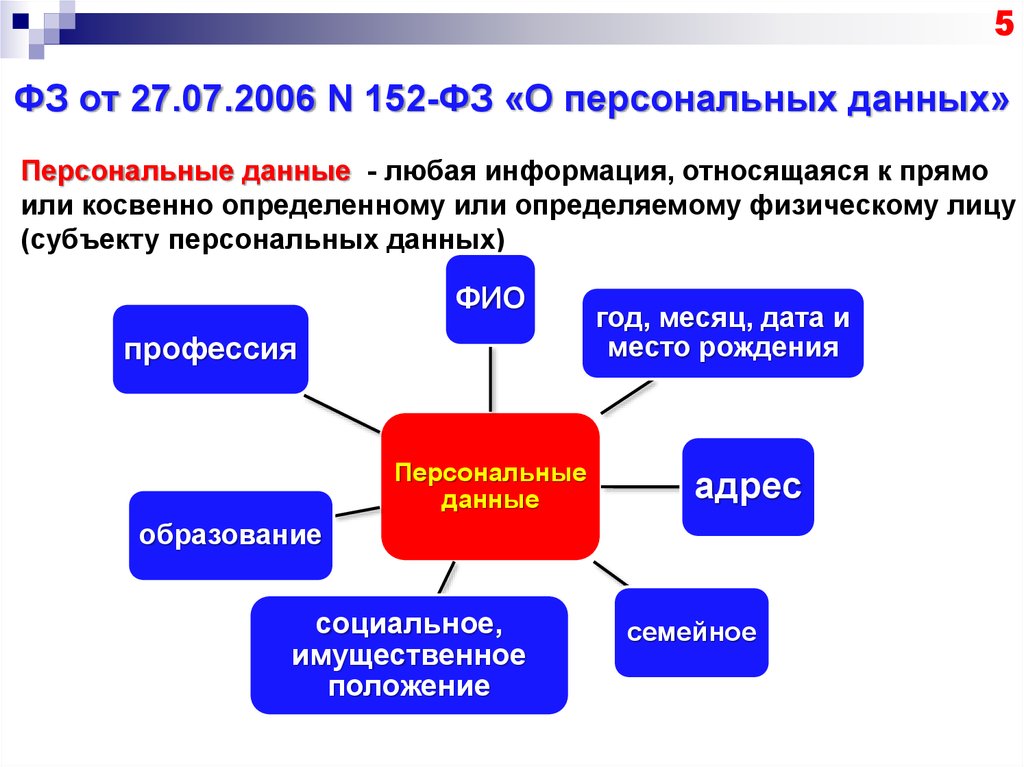

Определение персональных данных (ПДн) содержится в законе 152-ФЗ.

Ключевой особенностью трактовки является словосочетание «любая информация», то есть закон позволяет буквально все организации записать в «операторы персональных данных». Логика понятна. Устраиваясь, например, на работу человек передает работодателю всю информацию о себе, а заключая, скажем, договор с физическим лицом – получает и обрабатывает ПДн. Госструктуры, банки, интернет-магазины, социальные сети – это всего лишь несколько примеров из обширного списка операторов ПДн.

Санкции за нарушение норм закона в области обработки и защиты персональных данных варьируются от штрафов (с 1 июля 2017 года размеры штрафов выросли) до административной ответственности, не исключено и уголовное преследование.

Нарушение процедуры обращения с персональными данными угрожает также потерей деловой репутации. Выявление подобных фактов в компания нередко становится поводом для оттока клиентов. Значит, исполнять требования 152-ФЗ и соблюдать предписания регулирующих и контролирующих сферу ПДн структур – жизненная необходимость для каждой компании, которая прямо или опосредованно оперирует персональными данными.

Выявление подобных фактов в компания нередко становится поводом для оттока клиентов. Значит, исполнять требования 152-ФЗ и соблюдать предписания регулирующих и контролирующих сферу ПДн структур – жизненная необходимость для каждой компании, которая прямо или опосредованно оперирует персональными данными.

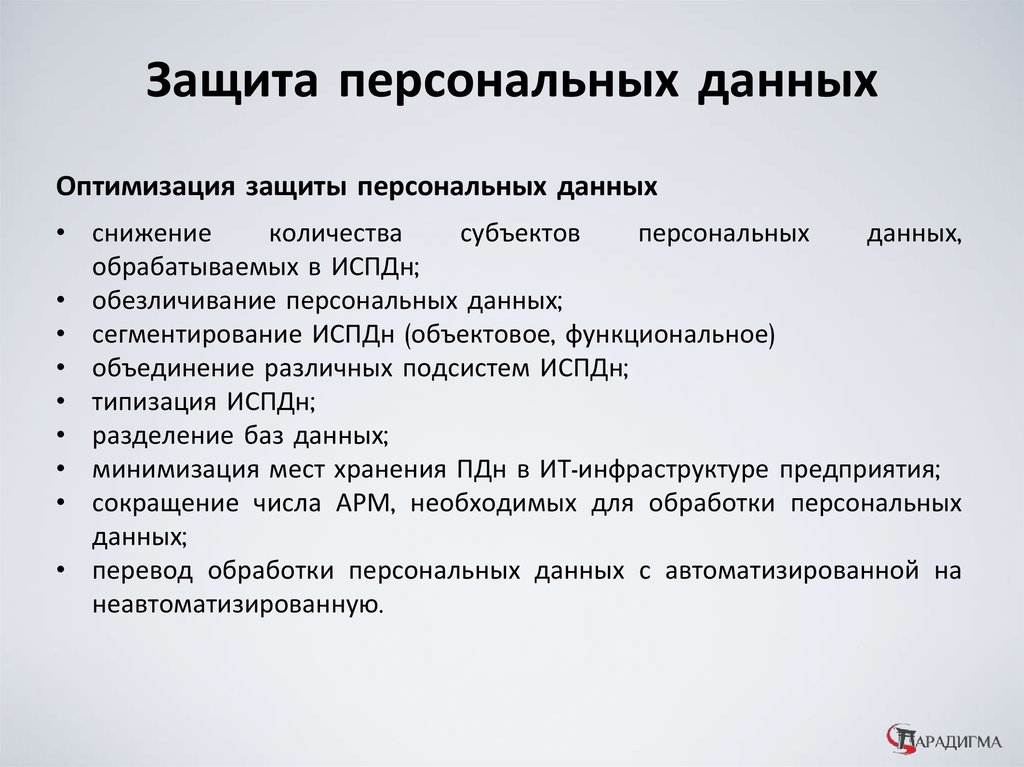

Универсального подхода к исполнению требований всеми организациями, которые подпадают под контроль регуляторов, нет. Согласно законодательству, персональные данные разбиты на четыре категории. Компании формируют систему защиты ПДн в зависимости от категории, соответственно, различаются и требования к оператору.

Наиболее сложный и затратный процесс – внедрение полноценного комплекса обеспечения защищенности информационной системы персональных данных (ИСПДн), в которой обрабатываются сведения о расе и нации субъекта, вере, здоровье, интимной жизни, политических и философских взглядах. Все перечисленные данные входят в группу специальных ПДн.

Высоки требования закона к обеспечению защищенности и биометрических ПДн: биологических и физиологических характеристик, которые позволяют идентифицировать субъекта данных.

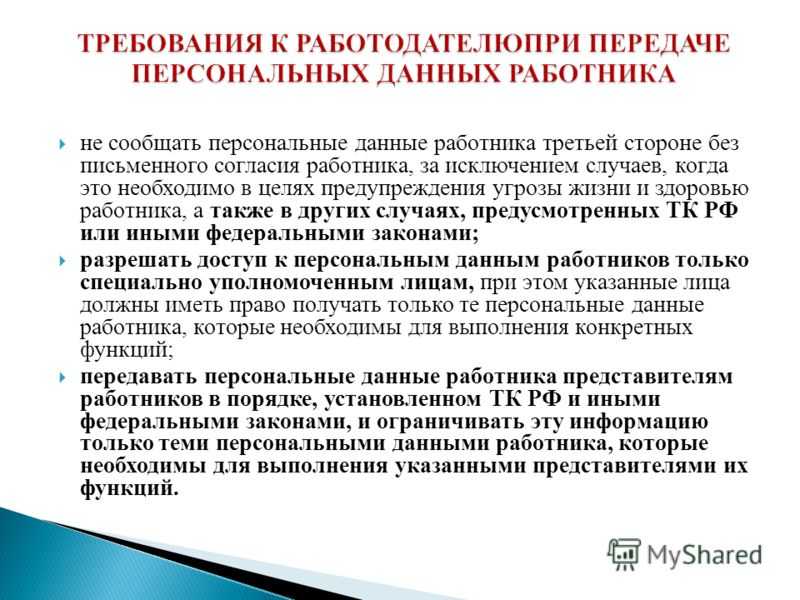

Компания, которая получила письменное согласие клиента на обработку ФИО, даты и места рождения, домашнего адреса, данных о профессии, контактных сведений, становится оператором общедоступных ПДн. Подобные сведения используют, например, для составления телефонных справочников. К защите общедоступных персональных данных законодательство предъявляет минимальные в сравнении с другими категориями требования.

К четвертой категории – иных ПДн – причисляют все сведения, которые нельзя отнести к специальным, биометрическими или специальным, но по которым возможно идентифицировать субъекта данных. Защищать иные ПДн проще, чем биометрические или специальные. Однако требования к безопасности выше, чем в случае систем обработки данных из общедоступной категории.

Однако требования к безопасности выше, чем в случае систем обработки данных из общедоступной категории.

Согласно постановлению правительства от 01.11.2012 № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных», операторы при создании механизмов защиты должны учитывать численность субъектов ПДн. Законодательство делит ИСПДн на такие, в которых обрабатывают данные менее 100 тыс. и более 100 тыс. субъектов.

Обеспечение сохранности персональных данных, обрабатываемых в системе, начинается с определения наиболее вероятных угроз. Независимо от категории, целей обработки и численности субъектов ПДн, система должна гарантировать защиту от неправомерных операций, включая:

| копирование и распространение | уничтожение и блокировку | несанкционированное изменение |

В инфраструктуре комплексной защиты ИСПДн необходимо учитывать возможность присутствия внутреннего нарушителя. Ущерб персональным данным способен причинить любой сотрудник, намеренно или по неосторожности.

Ущерб персональным данным способен причинить любой сотрудник, намеренно или по неосторожности.

Модули «СёрчИнформ КИБ» перехватывают информацию, переданную на внешние устройства, по почте и через облачные сервисы, а также следят за операциями с файлами –

Меры, которые помогают предотвратить несанкционированный доступ, усилить надежность и отказоустойчивость ИСПДн, сохранить целостность и доступность информации внутри системы, перечислены в 152-ФЗ. Закон предписывает:

1. Определить масштаб информационной системы и категорию ПДн, смоделировать угрозы безопасности.

2. Внедрить организационно-технические механизмы безопасности в соответствии с четырьмя уровнями защищенности. Определение уровней содержится в постановлении правительства №1119.

3. Использовать средства информационной защиты, возможности которых подтверждены сертификатами соответствия ФСТЭК и/или ФСБ.

4. Провести до начала обработки ПДн комплексный аудит безопасности, включая аудит информационной системы, компонентов защиты, исполнения требований внутренних организационных и методических распоряжений.

5. Внедрить систему учета всех видов носителей информации ограниченного использования, в том числе ПДн.

6. Заложить в информационной системе функции резервирования и восстановления ПДн в случае несанкционированных изменений или уничтожения.

7. Установить регламент доступа сотрудников оператора к персональным данным в ИС. Уровни доступа должны сегментироваться в зависимости от должностных обязанностей.

8. Внедрить инструменты аудита и журналирования действий сотрудников с персональными данными.

9. Контролировать исполнение правил безопасности эксплуатации персональных данных и непрерывность работы защитных аппаратно-программных сервисов ИСПДн.

Федеральный закон обозначает общее «защитное поле» персональных данных. Конкретные нормы содержатся в приказе ФСТЭК от 18.02.2013 № 21. Например:

1. В системе обработки ПДн должна применяться идентификация и аутентификация пользователей, компонентов системы и персональной информации – объектов доступа, защиту которых нужно обеспечивать. Реализация требования предполагает сопоставление уникальных идентификаторов, которые присваиваются объектам и субъектам в ИСПДн. Это значит, необходимо задействовать механизмы авторизации и разграничения прав.

2. Программная среда должна быть ограниченной, что подразумевает наличие фиксированного перечня системного и прикладного ПО. У пользователя должны быть заблокированы полномочия изменять набор системных компонентов и разрешенного ПО. Пользователь вправе запускать и использовать ПО в рамках своей роли. Это обеспечит защиту от случайных действий сотрудников, способных нанести ущерб ИСПДн.

3. Хранение и обработка ПДн на съемных носителях возможна только при отлаженном учете устройстве.

4. Оператор должен обеспечить непрерывный мониторинг безопасности: вести журнал аудита событий, чтобы отследить, что произошло и какие меры были предприняты. Одновременно следует надежно защитить сам журнал аудита от модификации и удаления.

5. Система защиты ПДн должна включать антивирусные программные комплексы. Вредоносное ПО нередко становится причиной утечек конфиденциальной информации и частичного (реже – полного) выхода из строя информационной инфраструктуры.

6. Наряду с антивирусом рекомендуется применять системы обнаружения и предотвращения вторжений. Это позволяет анализировать и выявлять факты неавторизованного доступа на уровне сети или компьютерной системы, попытки превышения полномочий или внедрения вредоносного ПО и предпринимать меры по устранению угроз: информирование офицера безопасности, сброс соединения, блокирование трафика и т. д.

д.

7. Несанкционированное изменение, повреждение информационной системы и ПДн фиксируют также системы обеспечения целостности, которые при использовании в ИСПДн должны иметь функции восстановления поврежденных компонентов и информации.

8. Уровень защищенности ИСПДн подлежит регулярному контролю. Развернутые программные компоненты, аппаратный инструментарий и установленные настройки должны обеспечивать непрерывную и полную защиту процедур обработки и хранения информации, исходя из экспертного класса информационной системы.

Перечень мер, устанавливаемых ФСТЭК для реализации системы безопасности ИСПДн, не исчерпывается несколькими пунктами. В приказе № 21 приводятся требования к инструментам виртуализации, каналам связи, конфигурации ИСПДн, классы средств вычислительной техники, антивирусных систем и другие параметры защиты. Кроме приказа ФСТЭК, при внедрении комплекса защиты ПДн организация – обработчик данных должна руководствоваться приказом ФСБ России от 10. 07.2014 № 378.

07.2014 № 378.

«СёрчИнформ КИБ» сертифицирована ФСТЭК России. Система соответствует четвертому уровня контроля недекларированных возможностей, которые могут навредить обрабатываемой информации. Это значит, что данные в системе защищены не только от утечек, но и от нарушения целостности, доступности и конфиденциальности.

Разработать и внедрить полный комплекс мероприятий по защите ПДн невозможно без освоения нормативной базы, навыков настройки технических средств и знаний принципов ПО, обеспечивающего информационную безопасность. Это значит, защищать персональные данным силами одного сотрудника, по меньшей мере недальновидно. Единственная ошибка на любом уровне рискует обернуться штрафами от регуляторов и потерей лояльности клиентов.

Сотруднику без ИБ-компетенций под силу разобраться в законодательстве и определить категорию ПДн. Пошаговые инструкции, доступные в Сети, помогут разработать регламент информирования субъектов ПДн о сборе информации и составить уведомление в Роскомнадзор о деятельности компании в качестве оператора ПДн – это стандартные документы. Определить роли, разграничить доступ и зафиксировать, какие сотрудники имеют доступ и какие операции вправе совершать с ПДн – несложная задача для специализированного ПО.

Определить роли, разграничить доступ и зафиксировать, какие сотрудники имеют доступ и какие операции вправе совершать с ПДн – несложная задача для специализированного ПО.

Без привлечения специалиста с профильными знаниями не обойтись на этапе при составлении политики безопасности и определении актуальных угроз. Цикл внедрения программно-технических комплексов от подбора до «боевого» использования ПО и оборудования требует понимания документации ФСТЭК и ФСБ. Специалист должен не только ориентироваться в классах СВТ, антивирусах и межсетевых экранах, но и знать, как гарантировать конфиденциальность и обеспечить безотказность связи для сегментов ИСПДн.

Проблема заключается в том, что даже обладающий нужной квалификацией ИТ- или ИБ-специалист не сможет внедрить и поддерживать в ИСПДн подсистему информационной безопасности без соблюдения ряда условий. Работа со средствами технической защиты – деятельность, лицензируемая ФСТЭК. Значит, перед оператором ПДн встанет задача получить лицензию регулятора.

Крупным организациям целесообразно нанять штат специалистов по информационной безопасности, выполнить условия, чтобы получить лицензию ФСТЭК, а затем самостоятельно создать и поддерживать систему обеспечения защиты персональных данных.

Небольшим организациям – обработчикам ПДн содержать ИБ-штат экономически невыгодно. Менее затратным, более разумным и быстрым будет вариант привлечь лицензиатов ФСТЭК. Это организации, которые профессионально занимаются защитой информации. Специалисты лицензиатов уже обладают всеми знаниями нормативной и технической базы, имеют опыт создания комплексных систем безопасности, в том числе информационной.

Еще одна возможность защитить ПДн для небольших компаний – отдать ИБ-задачи на аутсорсинг внештатным специалистам по безопасности «СёрчИнформ».

ПОПРОБУЙТЕ «СЁРЧИНФОРМ КИБ»!

Полнофункциональное ПО без ограничений по пользователям и функциональности.

Тестировать 30 дней бесплатно

Создание системы защиты персональных данных — ИСПДн.инфо

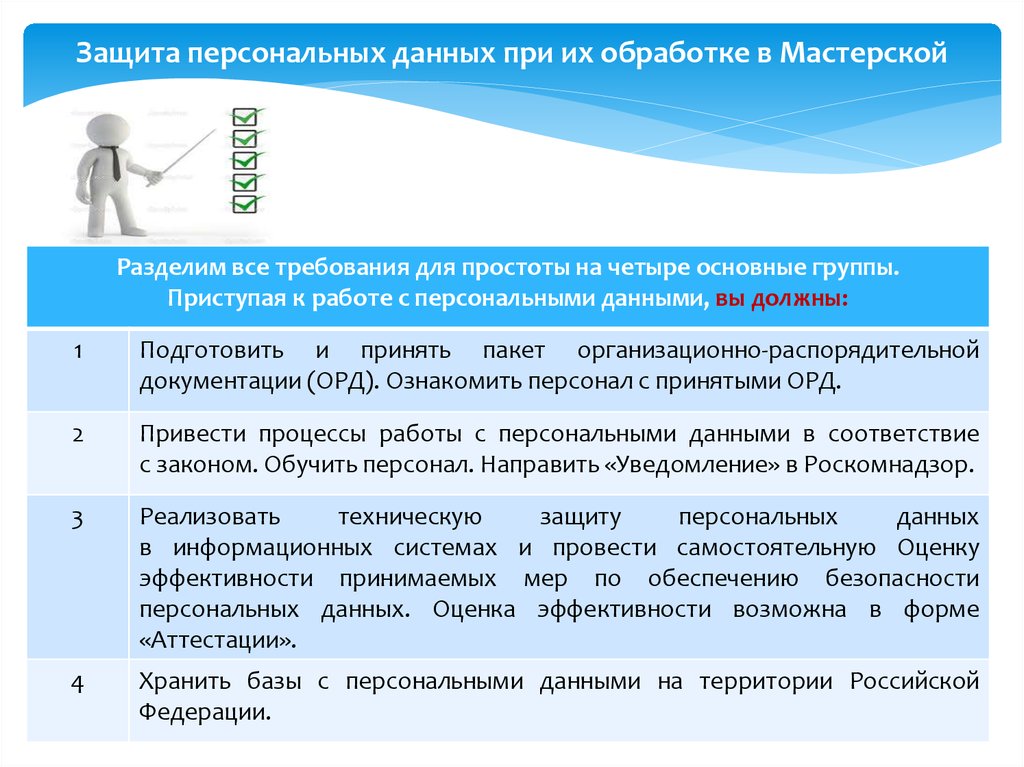

Создание системы защиты персональных данных (СЗПДн) — это комплекс мер технического и организационного характера, направленных на защиту сведений, отнесенных в соответствии с Федеральным Законом от 27 июля 2006 г. N 152-ФЗ к персональным данным.

Каждая компания, обрабатывающая персональные данные, заинтересована в обеспечении безопасности их обработки. Необходимость построения систем защиты признают в равной степени и коммерческие организации, и государственные структуры.

На основании уже реализованных проектов по внедрению СЗПДн, можно выделить следующие преимущества:

Во-первых, это минимизация правовых и репутационных рисков, связанных с несоблюдением существующего законодательства в области персональных данных.

Во-вторых, грамотно построенная система защиты обеспечивает сохранность при обработке персональных данных клиентов и работников, что особенно важно при работе с частными лицами и информацией для служебного пользования. К наиболее распространенным угрозам, которые нейтрализует СЗПДн, относятся воздействия вредоносных программ и воровство клиентских баз бывшими сотрудниками.

К наиболее распространенным угрозам, которые нейтрализует СЗПДн, относятся воздействия вредоносных программ и воровство клиентских баз бывшими сотрудниками.

В-третьих, обеспечение конфиденциальности персональных данных в компании положительно сказывается на ее имидже, повышая доверие у клиентов и партнеров.

Многие компании при заключении партнерских отношений придают высокое значение мерам защиты информации, принятым в компаниях-контрагентах. Нередко одним из условий договора или тендера является документированное соответствие системы защиты персональных данных требованиям нормативных актов.

Система защиты персональных данных является средством поддержания непрерывности бизнеса, позволяющее компаниям продолжать свою деятельность, не опасаясь претензий со стороны клиентов, сотрудников и регулирующих органов.

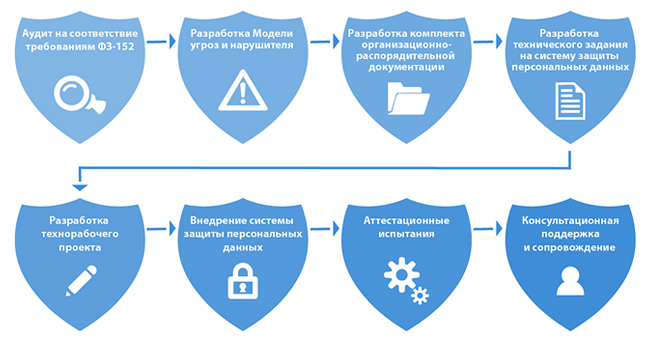

Создание системы защиты персональных данных состоит из трех стадий, которые выполняются в несколько этапов:

| С Т А Д И Я 1 | ||

Предпроектное обследование позволяет получить актуальную информацию процессах обработки и защиты персональных данных в компании, а также провести анализ соответствия имеющихся документов и мероприятий, проводимых в компании, нормативной базе в области защиты персональных данных. | ||

| Данный документ позволяет оценить варианты реализации проекта, установить отправные точки и ограничения внедрения проекта, проблемные вопросы и описания предлагаемых решений, а также перечень и стоимость предполагаемых к использованию технических и программных средств защиты информации. | ||

| Определяется тип угроз безопасности персональных данных, актуальных для информационной системы, а также состав персональных данных и количество субъектов персональных данных. На основании этой информации определяется уровень защищенности персональных данных. | ||

Документ содержит систематизированный перечень угроз безопасности персональных данных при их обработке в информационных системах персональных данных. Эти угрозы могут быть обусловлены преднамеренными или непреднамеренными действиями физических лиц, действиями зарубежных спецслужб или организаций, а также криминальных группировок, создающих условия (предпосылки) для нарушения безопасности персональных данных, которое ведет к ущербу жизненно важным интересам Общества, субъектов ПДн и государства. | ||

| Частное техническое задание на создание системы защиты персональных данных для информационной системы, обрабатывающей персональные данные, определяет назначение, цели создания системы, требования к основным видам технического и организационного обеспечения, порядок разработки и внедрения СЗПДн. | ||

| Целью работы является разработка технического проекта на систему защиты информационных систем, обрабатывающих персональные данные, с учетом требований нормативных документов по защите персональных данных. | ||

| Комплект организационно-распорядительных документов, регламентирующих процессы обработки и защиты ПДн состоит из нескольких десятков документов, наличие которых требуется для приведения процессов организации обработки и защиты персональных данных в соответствие с действующим законодательством. | ||

| С Т А Д И Я 2 | ||

Поставка средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации. | ||

| Установка и настройка средств защиты информации с условием обеспечения корректности функционирования информационной системы персональных данных и совместимостью выбранных средств защиты информации с программным обеспечением и техническими средствами информационной системы персональных данных. | ||

| С Т А Д И Я 3 | ||

| Оценка эффективности реализованных в рамках системы защиты персональных данных мер по обеспечению безопасности персональных данных производится до ввода в эксплуатацию информационной системы персональных данных. Указанная оценка проводится не реже одного раза в 3 года. Проводится для коммерческих организаций | ||

Аттестация информационной системы включает проведение комплекса организационных и технических мероприятий (аттестационных испытаний), в результате которых подтверждается соответствие системы защиты информации информационной системы требованиям безопасности информации. Проводится для государственных организаций. Проводится для государственных организаций. | ||

Что такое защита данных и почему это важно? Определение из WhatIs.com

Защита данных — это процесс защиты важной информации от повреждения, компрометации или потери.

Важность защиты данных возрастает, поскольку объем создаваемых и хранимых данных продолжает расти беспрецедентными темпами. Также недопустимы простои, которые могут сделать невозможным доступ к важной информации.

Следовательно, значительная часть стратегии защиты данных заключается в обеспечении возможности быстрого восстановления данных после любого повреждения или потери. Защита данных от компрометации и обеспечение конфиденциальности данных являются другими ключевыми компонентами защиты данных.

Пандемия коронавируса заставила миллионы сотрудников работать из дома, что привело к необходимости удаленной защиты данных. Компании должны адаптироваться, чтобы обеспечить защиту данных, где бы ни находились сотрудники, от центрального центра обработки данных в офисе до ноутбуков дома.

В этом руководстве вы узнаете, что влечет за собой защита данных, ключевые стратегии и тенденции, а также требования соответствия, чтобы не сталкиваться со многими проблемами защиты критически важных рабочих нагрузок.

Принципы защиты данныхКлючевыми принципами защиты данных являются защита и обеспечение доступности данных при любых обстоятельствах. Термин защиты данных описывает как оперативное резервное копирование данных, так и обеспечение непрерывности бизнеса/аварийного восстановления (BCDR). Стратегии защиты данных развиваются по двум направлениям: доступность данных и управление данными.

Доступность данных гарантирует, что пользователи будут иметь данные, необходимые им для ведения бизнеса, даже если данные повреждены или утеряны.

Двумя ключевыми областями управления данными, используемыми для защиты данных, являются управление жизненным циклом данных и управление жизненным циклом информации. Управление жизненным циклом данных — это процесс автоматизации перемещения критически важных данных в оперативное и автономное хранилище. Управление жизненным циклом информации — это комплексная стратегия оценки, каталогизации и защиты информационных ресурсов от ошибок приложений и пользователей, вредоносных программ и вирусных атак, отказов машин или простоев оборудования.

Управление жизненным циклом информации — это комплексная стратегия оценки, каталогизации и защиты информационных ресурсов от ошибок приложений и пользователей, вредоносных программ и вирусных атак, отказов машин или простоев оборудования.

В последнее время управление данными стало включать в себя поиск способов извлечь выгоду для бизнеса из бездействующих копий данных для отчетности, тестирования/разработки, аналитики и других целей.

Эта диаграмма от Enterprise Strategy Group описывает дополнительные, но разные ветви генеалогического древа защиты данных. Какова цель защиты данных? Технологии хранения для защиты данных включают резервное копирование на диск или ленту, при котором указанная информация копируется в дисковый массив хранения или на ленточный картридж. Резервное копирование на ленту — это надежный вариант защиты данных от кибератак. Хотя доступ к лентам может быть медленным, они переносимы и по своей природе автономны, когда не загружены в накопитель, и, таким образом, защищены от сетевых угроз.

Организации могут использовать зеркалирование для создания точной копии веб-сайта или файлов, чтобы они были доступны из нескольких мест.

Моментальные снимки хранилищамогут автоматически генерировать набор указателей на информацию, хранящуюся на ленте или диске, что обеспечивает более быстрое восстановление данных, а непрерывная защита данных (CDP) выполняет резервное копирование всех данных предприятия при каждом изменении.

Переносимость данныхПереносимость данных — возможность перемещать данные между различными прикладными программами, вычислительными средами или облачными службами — представляет еще один набор проблем и решений для защиты данных. С одной стороны, облачные вычисления позволяют клиентам переносить данные и приложения между поставщиками облачных услуг. С другой стороны, требуется защита от дублирования данных.

В любом случае облачное резервное копирование становится все более распространенным. Организации часто перемещают свои данные резервного копирования в общедоступные облака или облака, поддерживаемые поставщиками резервного копирования. Эти резервные копии могут заменить локальные дисковые и ленточные библиотеки или служить дополнительными защищенными копиями данных.

Организации часто перемещают свои данные резервного копирования в общедоступные облака или облака, поддерживаемые поставщиками резервного копирования. Эти резервные копии могут заменить локальные дисковые и ленточные библиотеки или служить дополнительными защищенными копиями данных.

традиционно является ключом к эффективной стратегии защиты данных. Данные периодически копировались, как правило, каждую ночь, на ленточный накопитель или ленточную библиотеку, где они хранились до тех пор, пока что-то не происходило с основным хранилищем данных. Именно тогда организации будут получать доступ к данным резервного копирования и использовать их для восстановления потерянных или поврежденных данных.

Резервное копирование больше не является отдельной функцией. Вместо этого они объединяются с другими функциями защиты данных для экономии места и снижения затрат.

Резервное копирование и архивирование, например, рассматривались как две отдельные функции. Целью резервного копирования было восстановление данных после сбоя, а архив предоставлял доступную для поиска копию данных. Однако это привело к избыточным наборам данных. Сегодня некоторые продукты выполняют резервное копирование, архивирование и индексирование данных за один проход. Такой подход экономит время организаций и сокращает объем данных в долговременном хранилище.

Целью резервного копирования было восстановление данных после сбоя, а архив предоставлял доступную для поиска копию данных. Однако это привело к избыточным наборам данных. Сегодня некоторые продукты выполняют резервное копирование, архивирование и индексирование данных за один проход. Такой подход экономит время организаций и сокращает объем данных в долговременном хранилище.

Еще одна область, в которой объединяются технологии защиты данных, — объединение возможностей резервного копирования и аварийного восстановления (DR). Важную роль здесь сыграла виртуализация, сместившая акцент с копирования данных в определенный момент времени на непрерывную защиту данных.

Исторически резервное копирование данных заключалось в создании дубликатов данных. Аварийное восстановление, с другой стороны, сосредоточено на том, как компании используют резервные копии в случае аварии.

Моментальные снимки и репликация сделали возможным гораздо более быстрое восстановление после аварии, чем в прошлом. Когда сервер выходит из строя, вместо основного хранилища используются данные из резервного массива, но только в том случае, если организация предпримет шаги для предотвращения изменения этой резервной копии.

Эти шаги включают использование моментального снимка данных из резервного массива для немедленного создания разностного диска. Исходные данные из резервного массива затем используются для операций чтения, а операции записи направляются на разностный диск. Этот подход оставляет исходные данные резервной копии без изменений. И пока все это происходит, хранилище отказавшего сервера перестраивается, а данные реплицируются из резервного массива в только что перестроенное хранилище отказавшего сервера. После завершения репликации содержимое разностного диска объединяется с хранилищем сервера, и пользователи возвращаются к работе.

После завершения репликации содержимое разностного диска объединяется с хранилищем сервера, и пользователи возвращаются к работе.

Дедупликация данных, также известная как дедупликация данных, играет ключевую роль в резервном копировании на диск. Dedupe устраняет избыточные копии данных, чтобы уменьшить емкость хранилища, необходимую для резервного копирования. Дедупликация может быть встроена в программное обеспечение для резервного копирования или может быть программной функцией в дисковых библиотеках.

Приложения Dedupe заменяют избыточные блоки данных указателями на уникальные копии данных. Последующие резервные копии включают только те блоки данных, которые изменились с момента предыдущей резервной копии. Дедупликация началась как технология защиты данных, а затем переместилась в первичные данные как ценная функция, позволяющая уменьшить объем емкости, необходимой для более дорогих флэш-носителей.

CDP стал играть ключевую роль в аварийном восстановлении и обеспечивает быстрое восстановление данных из резервной копии. Непрерывная защита данных позволяет организациям вернуться к последней исправной копии файла или базы данных, уменьшая объем информации, потерянной в случае повреждения или удаления данных. CDP начинался как отдельная категория продуктов, но развился до такой степени, что теперь он встроен в большинство приложений репликации и резервного копирования. CDP также может устранить необходимость хранить несколько копий данных. Вместо этого организации сохраняют единую копию, которая постоянно обновляется по мере внесения изменений.

Непрерывная защита данных позволяет организациям вернуться к последней исправной копии файла или базы данных, уменьшая объем информации, потерянной в случае повреждения или удаления данных. CDP начинался как отдельная категория продуктов, но развился до такой степени, что теперь он встроен в большинство приложений репликации и резервного копирования. CDP также может устранить необходимость хранить несколько копий данных. Вместо этого организации сохраняют единую копию, которая постоянно обновляется по мере внесения изменений.

Современная защита данных для основного хранилища предполагает использование встроенной системы, которая дополняет или заменяет резервные копии и защищает от потенциальных проблем, описанных ниже.

Сбой носителя. Цель состоит в том, чтобы сделать данные доступными, даже если устройство хранения выйдет из строя. Синхронное зеркальное отображение — это один из подходов, при котором данные записываются на локальный диск и на удаленный сайт одновременно. Запись не считается завершенной до тех пор, пока с удаленного сайта не будет отправлено подтверждение, гарантирующее, что два сайта всегда идентичны. Для зеркального отображения требуется 100% накладных расходов.

Синхронное зеркальное отображение — это один из подходов, при котором данные записываются на локальный диск и на удаленный сайт одновременно. Запись не считается завершенной до тех пор, пока с удаленного сайта не будет отправлено подтверждение, гарантирующее, что два сайта всегда идентичны. Для зеркального отображения требуется 100% накладных расходов.

— это альтернатива, требующая меньше накладных расходов. С помощью RAID физические диски объединяются в логическую единицу, которая представляется операционной системе как один жесткий диск. В RAID одни и те же данные хранятся в разных местах на нескольких дисках. В результате операции ввода-вывода перекрываются сбалансированным образом, повышая производительность и повышая уровень защиты.

Защита RAID должна вычислять четность, метод, который проверяет, были ли данные потеряны или перезаписаны, когда они перемещаются из одного места хранения в другое. Этот расчет потребляет вычислительные ресурсы.

Стоимость восстановления после сбоя носителя — это время, необходимое для возврата в защищенное состояние. Зеркальные системы могут быстро возвращаться в защищенное состояние; Системы RAID занимают больше времени, потому что они должны пересчитывать всю четность. Усовершенствованные RAID-контроллеры не должны считывать весь диск для восстановления данных при восстановлении диска. Им нужно только восстановить данные, которые находятся на этом диске. Учитывая, что емкость большинства дисков составляет около одной трети, интеллектуальный RAID может значительно сократить время восстановления.

Зеркальные системы могут быстро возвращаться в защищенное состояние; Системы RAID занимают больше времени, потому что они должны пересчитывать всю четность. Усовершенствованные RAID-контроллеры не должны считывать весь диск для восстановления данных при восстановлении диска. Им нужно только восстановить данные, которые находятся на этом диске. Учитывая, что емкость большинства дисков составляет около одной трети, интеллектуальный RAID может значительно сократить время восстановления.

Erasure coding — это альтернатива расширенному RAID, который часто используется в горизонтально масштабируемых средах хранения. Подобно RAID, кодирование стирания использует системы защиты данных на основе четности, записывая как данные, так и четность в кластере узлов хранения. При кодировании с затиранием все узлы в кластере хранения могут участвовать в замене вышедшего из строя узла, поэтому процесс восстановления не ограничивается ЦП и происходит быстрее, чем в традиционном массиве RAID.

Репликация — это еще одна альтернатива защите данных для масштабируемого хранилища, в котором данные зеркально передаются с одного узла на другой или на несколько узлов. Репликация проще, чем затирающее кодирование, но она потребляет как минимум в два раза больше емкости, чем защищенные данные.

Репликация проще, чем затирающее кодирование, но она потребляет как минимум в два раза больше емкости, чем защищенные данные.

Повреждение данных. Когда данные повреждены или случайно удалены, можно использовать моментальные снимки, чтобы все исправить. Большинство современных систем хранения могут отслеживать сотни моментальных снимков без какого-либо существенного влияния на производительность.

Системы хранения, использующие моментальные снимки, могут работать с такими платформами, как Oracle и Microsoft SQL Server, для захвата чистой копии данных во время создания моментального снимка. Такой подход позволяет делать частые моментальные снимки, которые можно хранить в течение длительного периода времени.

Когда данные повреждены или случайно удалены, можно смонтировать моментальный снимок и скопировать данные обратно в рабочий том, или же моментальный снимок может заменить существующий том. При использовании этого метода теряется минимум данных, а время восстановления практически мгновенное.

При использовании этого метода теряется минимум данных, а время восстановления практически мгновенное.

Сбой системы хранения. Для защиты от сбоев нескольких дисков или других серьезных событий центры обработки данных используют технологию репликации, основанную на моментальных снимках.

При репликации моментальных снимков только блоки данных, которые были изменены, копируются из основной системы хранения в удаленную вторичную систему хранения. Репликация моментальных снимков также используется для репликации данных во вторичное хранилище на месте, доступное для восстановления в случае сбоя основной системы хранения.

Полный отказ центра обработки данных. Для защиты от потери центра обработки данных требуется полный план аварийного восстановления. Как и в случае с другими сценариями отказа, у организаций есть несколько вариантов. Одним из вариантов является репликация моментальных снимков, при которой данные реплицируются на дополнительный сайт. Однако стоимость работы вторичного сайта может быть непомерно высокой.

Однако стоимость работы вторичного сайта может быть непомерно высокой.

Облачные сервисы — еще одна альтернатива. Организация может использовать репликацию вместе с продуктами и услугами облачного резервного копирования для хранения самых последних копий важных данных в случае серьезной аварии и для создания экземпляров образов приложений. Результатом является быстрое восстановление в случае потери центра обработки данных.

Тенденции защиты данныхХотя исследования показывают, что важно не отставать от последних тенденций в политике и технологиях защиты данных.

Гиперконвергенция. С появлением гиперконвергенции поставщики начали предлагать устройства, обеспечивающие резервное копирование и восстановление для физических и виртуальных сред, которые являются гиперконвергентными, негиперконвергентными и смешанными. Возможности защиты данных, интегрированные в гиперконвергентную инфраструктуру, заменяют целый ряд устройств в центрах обработки данных.

Cohesity, Rubrik и другие поставщики предлагают гиперконвергентное решение для вторичного хранилища, обеспечивая резервное копирование, аварийное восстановление, архивирование, управление копированием данных и другие функции неосновного хранилища. Эти продукты объединяют программное и аппаратное обеспечение и могут служить в качестве цели резервного копирования для существующих приложений резервного копирования в центре обработки данных. Они также могут использовать облако в качестве цели и обеспечивать резервное копирование для виртуальных сред.

Программы-вымогатели. Этот тип вредоносных программ, которые удерживают данные в заложниках за вымогательство, становится все более серьезной проблемой. Для защиты данных от программ-вымогателей использовались традиционные методы резервного копирования. Однако более изощренные программы-вымогатели адаптируются к традиционным процессам резервного копирования и обходят их.

Последняя версия вредоносного ПО медленно проникает в данные организации с течением времени, поэтому организация в конечном итоге создает резервную копию вируса-вымогателя вместе с данными. Эта ситуация затрудняет, если не делает невозможным, откат к чистой версии данных.

Эта ситуация затрудняет, если не делает невозможным, откат к чистой версии данных.

Чтобы противостоять этой проблеме, поставщики работают над адаптацией продуктов и методологий резервного копирования и восстановления, чтобы помешать новым возможностям программ-вымогателей.

Кроме того, предприятия должны обеспечить защиту данных, хранящихся удаленно, поскольку угрозы программ-вымогателей усиливаются, когда сотрудники более уязвимы и работают в менее безопасных сетях.

Копировать управление данными. CDM сокращает количество копий данных, которые организация должна сохранять, уменьшая накладные расходы, необходимые для хранения данных и управления ими, и упрощая защиту данных. CDM может ускорить циклы выпуска приложений, повысить производительность и снизить административные расходы за счет автоматизации и централизованного управления.

CDM может ускорить циклы выпуска приложений, повысить производительность и снизить административные расходы за счет автоматизации и централизованного управления.

Следующим шагом с CDM является добавление большего интеллекта. Такие компании, как Veritas Technologies, объединяют CDM со своими интеллектуальными платформами управления данными.

Аварийное восстановление как услуга. Использование DRaaS расширяется по мере предложения дополнительных опций и снижения цен. Он используется для критически важных бизнес-систем, в которых все большее количество данных реплицируется, а не просто резервируется.

Защита мобильных данных Среди распространенных проблем защиты данных резервное копирование и восстановление для мобильных устройств является сложной задачей. Извлечение данных с этих устройств может быть затруднено, а нестабильное подключение затрудняет планирование резервного копирования, если не делает его невозможным. Кроме того, защита мобильных данных осложняется необходимостью хранить личные данные, хранящиеся на мобильных устройствах, отдельно от бизнес-данных.

Кроме того, защита мобильных данных осложняется необходимостью хранить личные данные, хранящиеся на мобильных устройствах, отдельно от бизнес-данных.

Выборочная синхронизация и совместное использование файлов — это один из подходов к защите данных на мобильных устройствах. Хотя это и не настоящее резервное копирование, продукты для синхронизации и обмена файлами обычно используют репликацию для синхронизации файлов пользователей с репозиторием в общедоступном облаке или в сети организации. Затем необходимо создать резервную копию этого местоположения. Синхронизация и совместное использование файлов предоставляют пользователям доступ к нужным им данным с мобильного устройства, синхронизируя любые изменения, которые они вносят в данные, с исходной копией. Однако он не защищает состояние мобильного устройства, которое необходимо для быстрого восстановления.

Различия между защитой данных, безопасностью и конфиденциальностьюХотя некоторые предприятия используют термины «защита данных», «безопасность данных» и «конфиденциальность данных», они имеют разные цели:

- Защита данных защищает информацию от потери посредством резервного копирования и восстановления.

- Безопасность данных конкретно относится к мерам, принимаемым для защиты целостности самих данных от манипуляций и вредоносных программ. Обеспечивает защиту от внутренних и внешних угроз.

- Конфиденциальность данных относится к контролю доступа к данным. Организации должны определить, кто имеет доступ к данным. Понятно, что нарушение конфиденциальности может привести к проблемам с безопасностью данных.

Законы и положения о защите данных и конфиденциальности различаются в разных странах и даже в разных штатах, и постоянно появляются новые. Китайский закон о конфиденциальности данных вступил в силу 1 июня 2017 г. Общий регламент ЕС по защите данных (GDPR) вступил в силу в 2018 г. В Соединенных Штатах Калифорнийский закон о конфиденциальности потребителей поддерживает право отдельных лиц контролировать свою личную информацию. . Соблюдение любого набора правил является сложным и сложным.

В Соединенных Штатах Калифорнийский закон о конфиденциальности потребителей поддерживает право отдельных лиц контролировать свою личную информацию. . Соблюдение любого набора правил является сложным и сложным.

Координация всех разрозненных правил и предписаний — колоссальная задача. Несоблюдение требований может повлечь за собой большие штрафы и другие санкции, в том числе необходимость прекращения ведения бизнеса в стране или регионе, на которые распространяется действие закона или постановления.

Для глобальной организации эксперты рекомендуют иметь политику защиты данных, которая соответствует самому строгому набору правил, с которыми сталкивается бизнес, и в то же время использовать структуру безопасности и соответствия, которая охватывает широкий набор требований. Рекомендации по защите данных и конфиденциальности применяются повсеместно и включают следующее:

Рекомендации по защите данных и конфиденциальности применяются повсеместно и включают следующее:

- защита данных;

- получение согласия лица, чьи данные собираются;

- , определяющий правила, применимые к организации, и данные, которые она собирает; и

- , чтобы сотрудники были полностью обучены нюансам конфиденциальности и безопасности данных.

Европейский Союз обновил свои законы о конфиденциальности данных директивой, вступившей в силу 25 мая 2018 г. GDPR заменяет Директиву ЕС о защите данных от 1995 и направлен на то, чтобы сделать бизнес более прозрачным. Он также расширяет права на неприкосновенность частной жизни в отношении личных данных.

GDPR распространяется на все данные граждан ЕС, независимо от того, где находится организация, собирающая данные. Это также относится ко всем людям, чьи данные хранятся в Европейском Союзе, независимо от того, являются они гражданами ЕС или нет.

GDPR включают следующее:

- Запрещение предприятиям хранить или использовать информацию, позволяющую установить личность человека, без явного согласия этого лица.

- Требование к компаниям уведомлять всех затронутых лиц и надзорный орган в течение 72 часов после утечки данных.

- Для компаний, которые обрабатывают или отслеживают данные в больших масштабах, наличие сотрудника по защите данных, который отвечает за управление данными и обеспечение соблюдения компанией GDPR.

Организации должны соблюдать GDPR, в противном случае они рискуют быть оштрафованными на сумму до 20 миллионов евро или 4% от мирового оборота за предыдущий финансовый год, в зависимости от того, что больше.

Общего регламента по защите данных, в пункте 1, отмечается, что защита персональных данных является основным правом. Однако в преамбуле 4 говорится, что это право должно быть сбалансировано с другими правами.

Преамбула 1 гласит: «Защита физических лиц в связи с обработкой персональных данных является основным правом. Статья 8(1) Хартии основных прав Европейского Союза («Хартия») и статья 16(1 ) Договора о функционировании Европейского Союза (TFEU) предусматривают, что каждый имеет право на защиту личных данных, касающихся его или ее».

Декларация 4 гласит: «Обработка персональных данных должна быть предназначена для служения человечеству. Право на защиту персональных данных не является абсолютным правом; его следует рассматривать в связи с его функцией в обществе и уравновешивать с другими основными правами. , в соответствии с принципом пропорциональности. Настоящий Регламент уважает все основные права и соблюдает свободы и принципы, признанные в Хартии, закрепленные в Договорах, в частности уважение частной и семейной жизни, жилища и связи, защита персональных данных , свобода мысли, совести и религии, свобода слова и информации, свобода ведения бизнеса, право на эффективное средство правовой защиты и справедливое судебное разбирательство, а также культурное, религиозное и языковое разнообразие».

Настоящий Регламент уважает все основные права и соблюдает свободы и принципы, признанные в Хартии, закрепленные в Договорах, в частности уважение частной и семейной жизни, жилища и связи, защита персональных данных , свобода мысли, совести и религии, свобода слова и информации, свобода ведения бизнеса, право на эффективное средство правовой защиты и справедливое судебное разбирательство, а также культурное, религиозное и языковое разнообразие».

Последнее обновление: февраль 2021 г.

Продолжить чтение Что такое защита данных и почему это важно?- Новый мир технологий защиты данных уже здесь

- Подкасты для защиты хранилища данных, чтобы держать вас в курсе

- Условия GDPR ЕС, которые нужно знать

- Clumio запускает службу защиты данных с воздушным зазором

- 2 тенденции, усложняющие защиту данных SaaS

Защита персональных данных в ОЭСР

- Главная страница ОЭСР

ОЭСР уже давно играет ключевую роль в разработке политики защиты персональных данных. Руководящие принципы конфиденциальности ОЭСР 1980 года были первыми принципами конфиденциальности, согласованными на международном уровне. Обновленные в 2013 году, они остаются важным ориентиром, в том числе для внутренних правил и практики ОЭСР. На этой странице описываются те правила и практики, которые также применяются к организациям и органам в рамках ОЭСР, таким как Международное энергетическое агентство (МЭА), Агентство по ядерной энергии ОЭСР (АЯЭ), Международный транспортный форум (ИТФ) и Многосторонняя организация. Сеть оценки эффективности (MOPAN).

Руководящие принципы конфиденциальности ОЭСР 1980 года были первыми принципами конфиденциальности, согласованными на международном уровне. Обновленные в 2013 году, они остаются важным ориентиром, в том числе для внутренних правил и практики ОЭСР. На этой странице описываются те правила и практики, которые также применяются к организациям и органам в рамках ОЭСР, таким как Международное энергетическое агентство (МЭА), Агентство по ядерной энергии ОЭСР (АЯЭ), Международный транспортный форум (ИТФ) и Многосторонняя организация. Сеть оценки эффективности (MOPAN).

Обрабатываются персональные данные

ОЭСР, а также организации и органы в рамках ОЭСР обрабатывают персональные данные в ходе выполнения своих соответствующих миссий, представляющих общественный интерес. Например, ОЭСР обрабатывает персональные данные для управления персоналом и предоставления льгот сотрудникам, а также в рамках своих процессов найма и закупок. Он также обрабатывает данные о пользователях веб-сайтов ОЭСР, описанных в политике конфиденциальности, и о посетителях организации, как описано в этом уведомлении. Аналогичным образом организации и органы в рамках ОЭСР могут обрабатывать данные, как описано в политиках конфиденциальности на их соответствующих веб-сайтах.

Аналогичным образом организации и органы в рамках ОЭСР могут обрабатывать данные, как описано в политиках конфиденциальности на их соответствующих веб-сайтах.

Другие типы обработки включают данные, необходимые для облегчения участия в собраниях и мероприятиях, а также для доступа и комментариев к документам. Персональные данные также могут обрабатываться в рамках процесса сбора доказательств для поддержки разработки политики, например, посредством опросов отдельных лиц, таких как PISA, и оценочных платформ, таких как PILA. Такое использование данных может быть предметом отдельных уведомлений о защите данных.

Правила защиты данных ОЭСР

Все сотрудники обязаны применять прозрачные и надлежащие меры для защиты людей в связи с обработкой их личных данных. Правила защиты данных ОЭСР изложены в Решении Генерального секретаря о защите физических лиц в отношении обработки их персональных данных («Правила»). Правила, которые применяются к обработке персональных данных от имени ОЭСР, включены в Приложение XII Правил и положений о персонале

Правила требуют, чтобы персональные данные обрабатывались прозрачным образом в законных целях для выполнения соответствующей миссии и рабочей программы. Персональные данные должны быть адекватными, актуальными, обновляться, ограничиваться тем, что необходимо, и храниться не дольше, чем это необходимо. Правила также требуют, чтобы ответственный персонал обеспечивал, чтобы подрядчики, обрабатывающие персональные данные от имени ОЭСР, предоставляли гарантии на выполнение соответствующих технических и организационных мер. Существуют существенные ограничения, связанные с обработкой персональных данных особой категории, а также для обработки с высоким риском.

Персональные данные должны быть адекватными, актуальными, обновляться, ограничиваться тем, что необходимо, и храниться не дольше, чем это необходимо. Правила также требуют, чтобы ответственный персонал обеспечивал, чтобы подрядчики, обрабатывающие персональные данные от имени ОЭСР, предоставляли гарантии на выполнение соответствующих технических и организационных мер. Существуют существенные ограничения, связанные с обработкой персональных данных особой категории, а также для обработки с высоким риском.

Оценка рисков является обязательной, при этом защита данных по умолчанию интегрирована в процесс. Риски безопасности устраняются с помощью технических и организационных мер, разумно соответствующих риску. В случае утечки персональных данных будут задействованы требования об уведомлении. Персональные данные могут быть переданы за пределы организации только при соблюдении соответствующих гарантий, которые должны обеспечивать, в частности, эффективные права субъектов данных и средства правовой защиты.

Права физических лиц

Правила предоставляют права физических лиц в отношении их персональных данных. Помимо прозрачности и информации, эти права охватывают доступ, исправление, стирание и возражение, которые отдельные лица могут отстаивать непосредственно перед ответственным персоналом. Существует также процедура урегулирования претензий, поданных физическими лицами.

Реализация и надзор

Как подотчетная организация ОЭСР разработала Программу управления конфиденциальностью, чтобы структурировать свой подход к реализации своих Правил.

Комиссар ОЭСР по защите данных (DPC) обеспечивает соблюдение Правил, при этом полномочия по расследованию и исправлению должны осуществляться полностью независимо в течение фиксированного пятилетнего срока (с возможностью продления один раз). В рамках своих обязанностей DPC также представляет Генеральному секретарю ежегодный отчет о деятельности (2022, 2021, 2020, 2019).