Документы о защите персональных данных

Документы о защите персональных данных

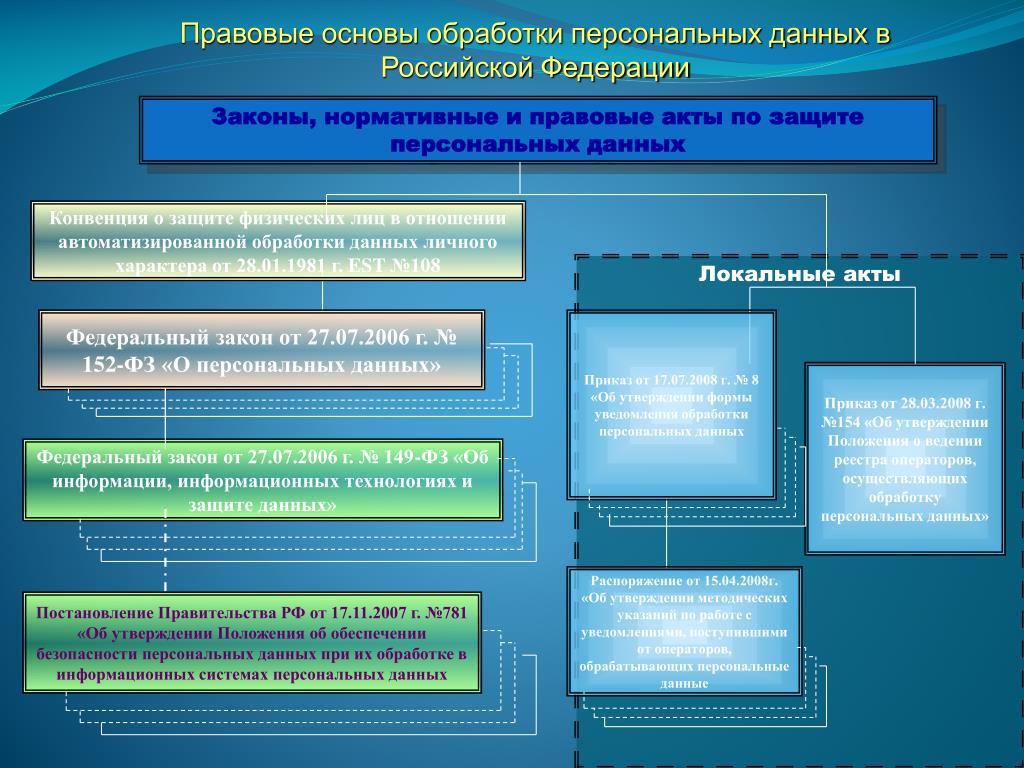

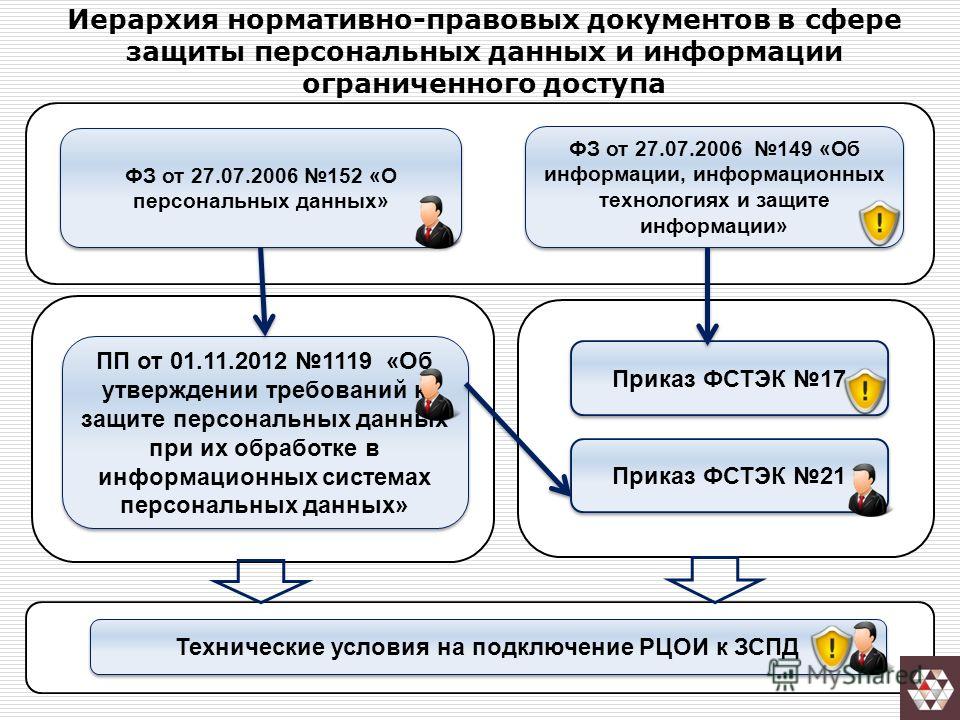

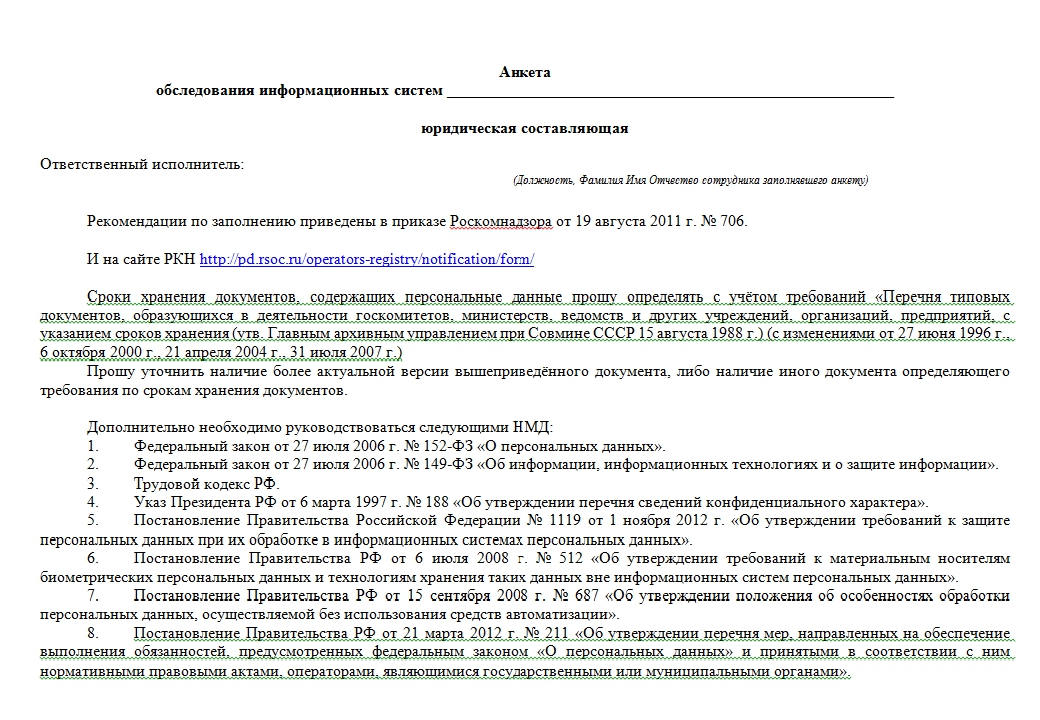

Защита персональных данных в техникуме осуществляется в соответствии с требованиями следующих федеральных документов:

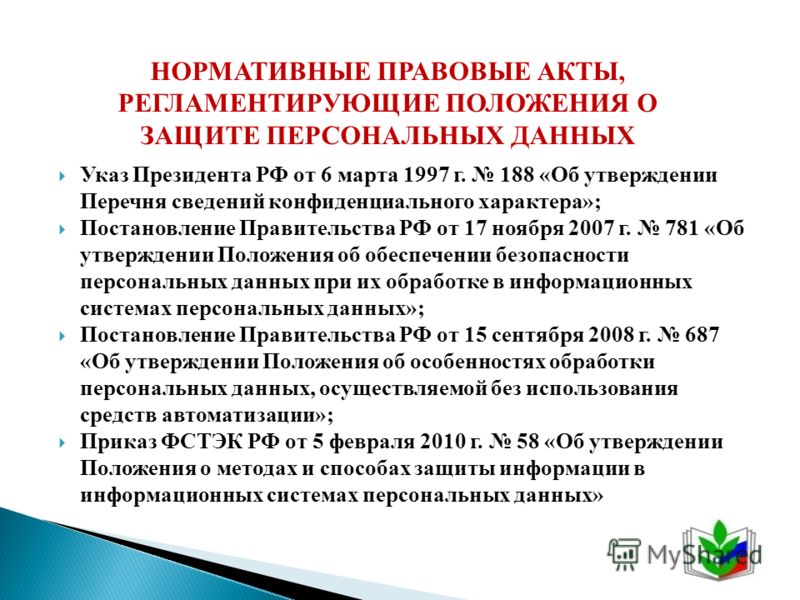

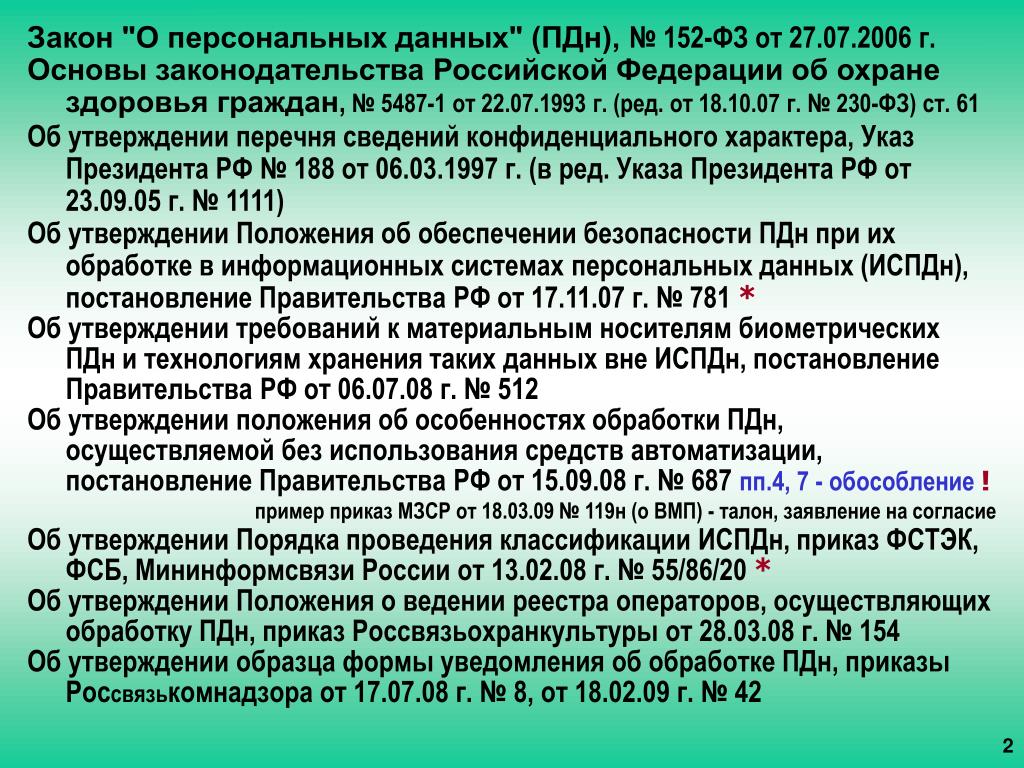

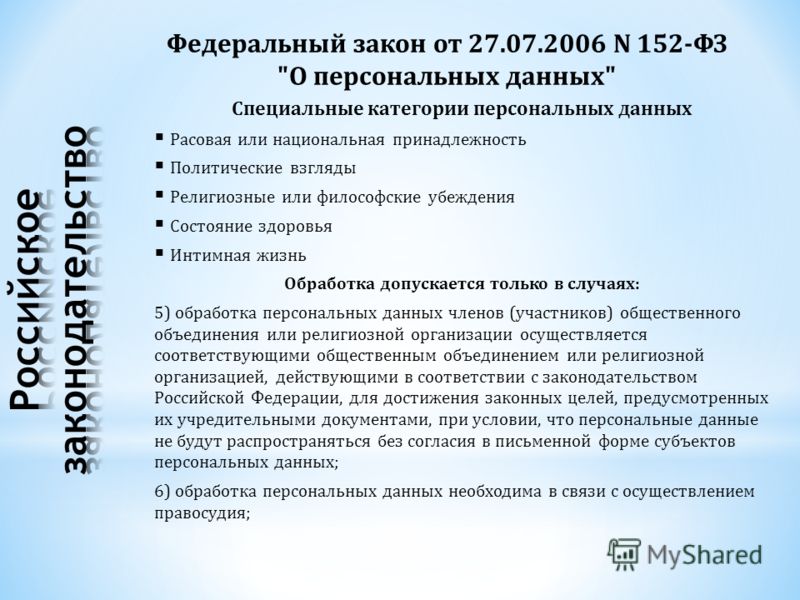

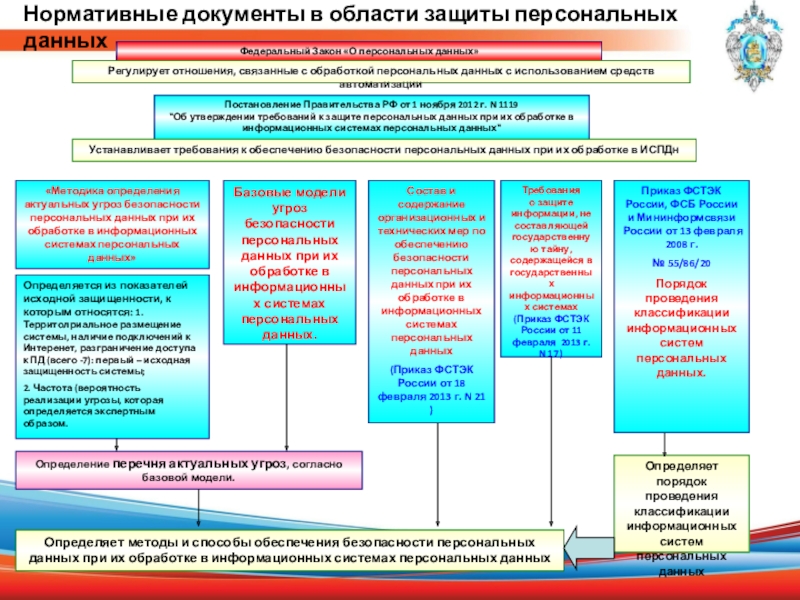

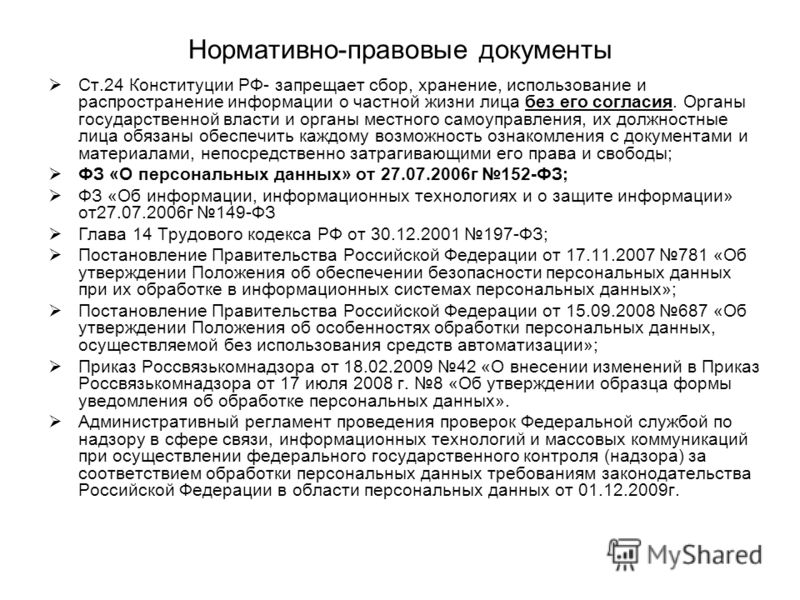

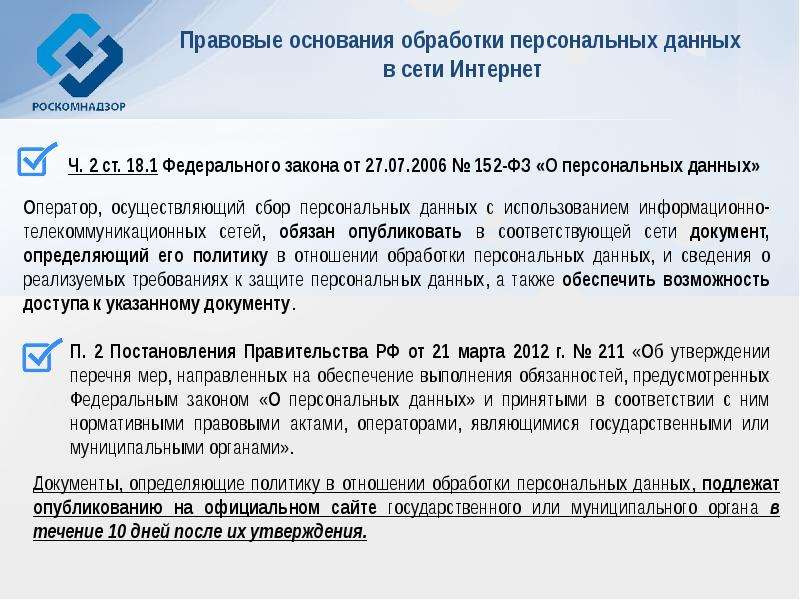

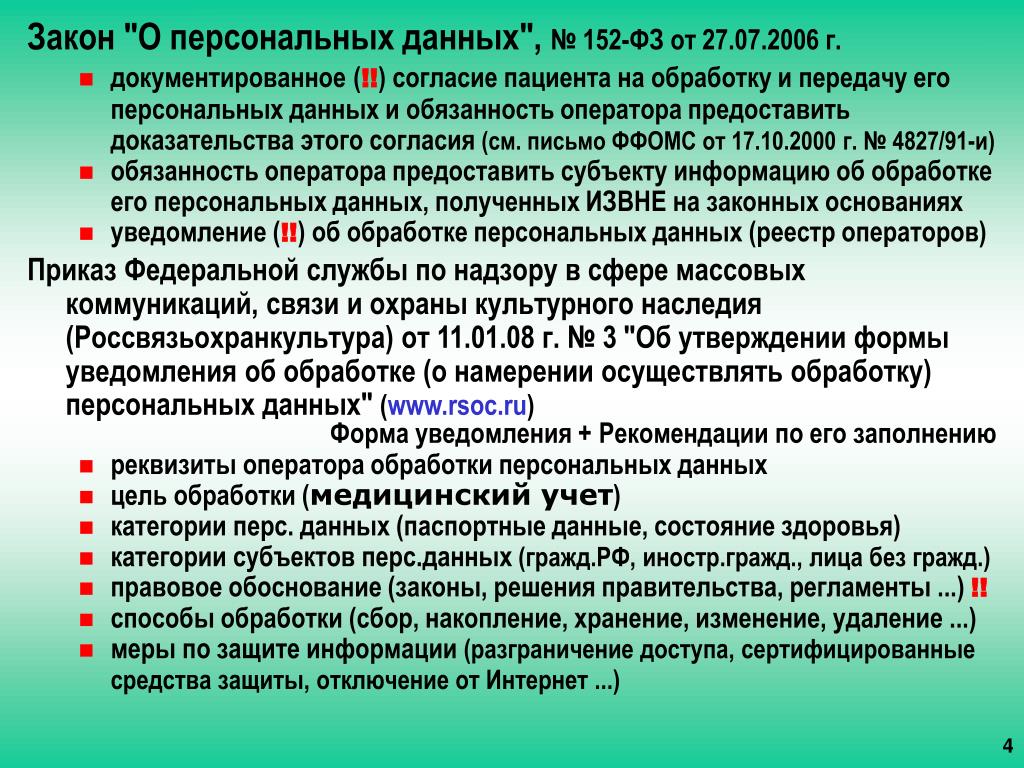

- Федеральный закон от 27 июля 2006 года № 152-ФЗ «О персональных данных».

- ПОЛОЖЕНИЕ об особенностях обработки персональных данных, осуществляемой без использования средств автоматизации УТВЕРЖДЕНО постановлением Правительства Российской Федерации от 15 сентября 2008 года № 687.

- Порядок проведения классификации информационных систем персональных данных. Утвержденный приказом ФСТЭК России, ФСБ России, Мининформсвязи России от 13 февраля 2008 года № 55/86/20.

- ПОЛОЖЕНИЕ об обеспечении безопасности персональных данных при их обработке в информационных системах персональных данных УТВЕРЖДЕНО постановлением Правительства Российской Федерации от 17 ноября 2007 года № 781.

- Постановление Правительства РФ от 21 марта 2012 г. N 211 «Об утверждении перечня мер, направленных на обеспечение выполнения обязанностей, предусмотренных Федеральным законом «О персональных данных» и принятыми в соответствии с ним нормативными правовыми актами, операторами, являющимися государственными или муниципальными органами»

- Постановление Правительства РФ от 1 ноября 2012 г. N 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных»

- ТРУДОВОЙ КОДЕКС РФ от 30 декабря 2001 года № 197-ФЗ.

На основании этих документов в техникуме разработана система мер по защите персональных данных работников техникума и обучающихся.

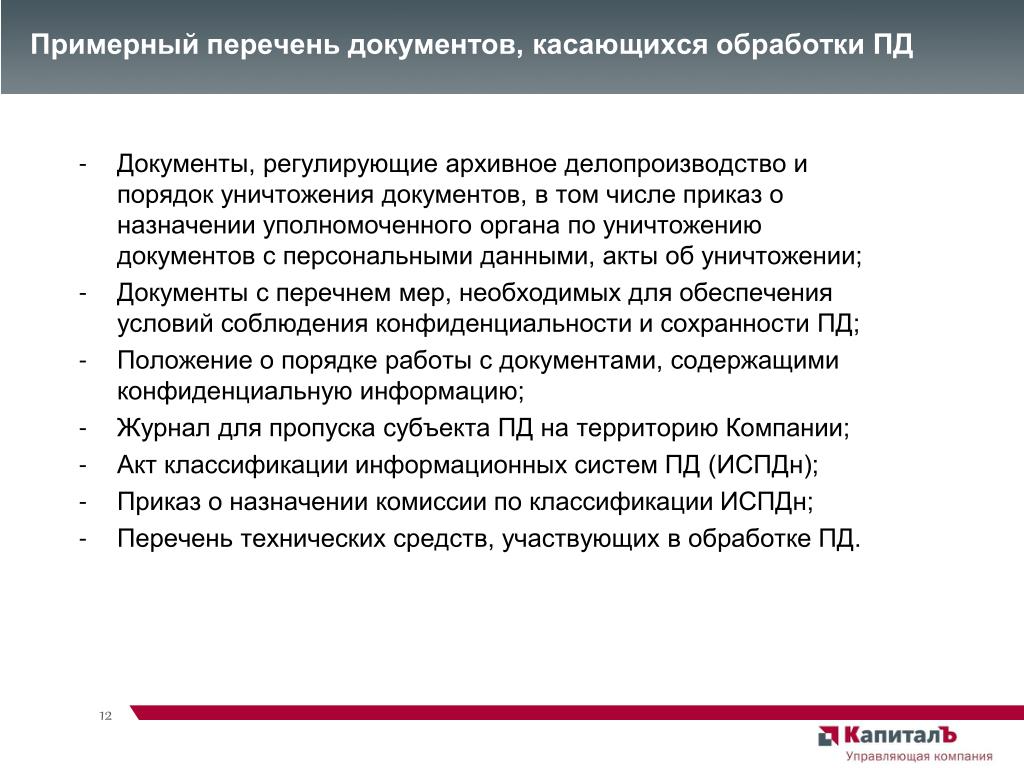

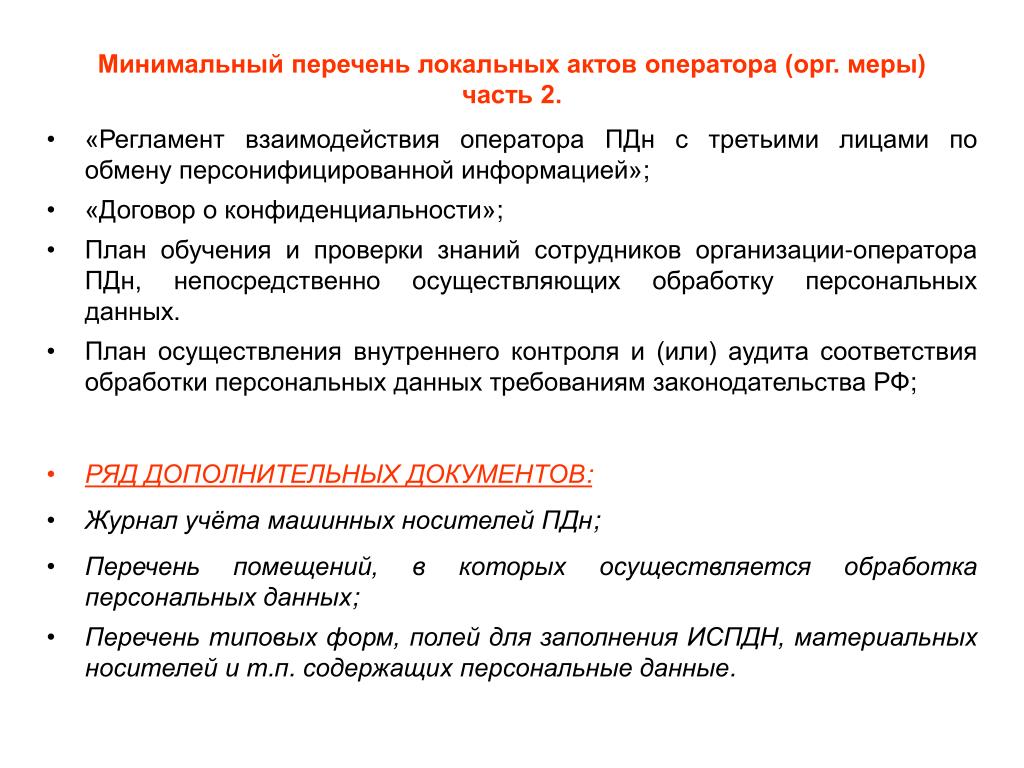

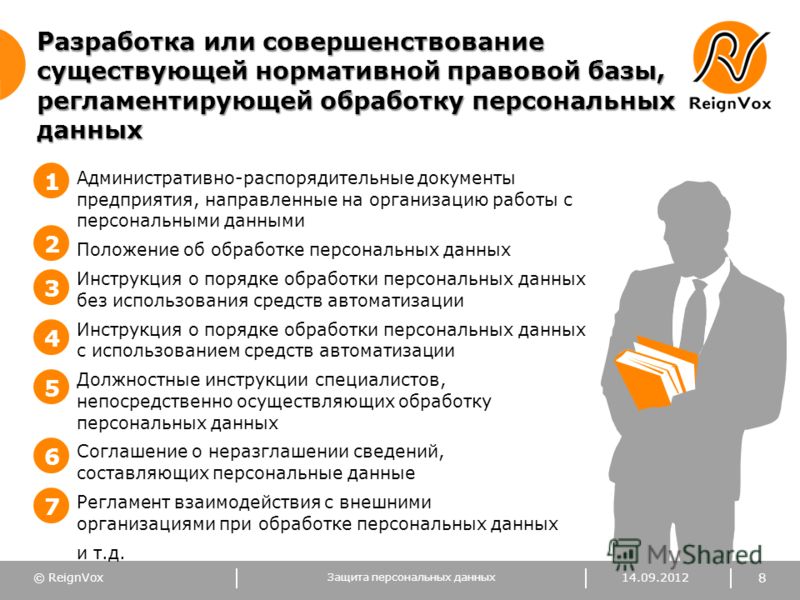

Перечень документов по защите персональных данных:

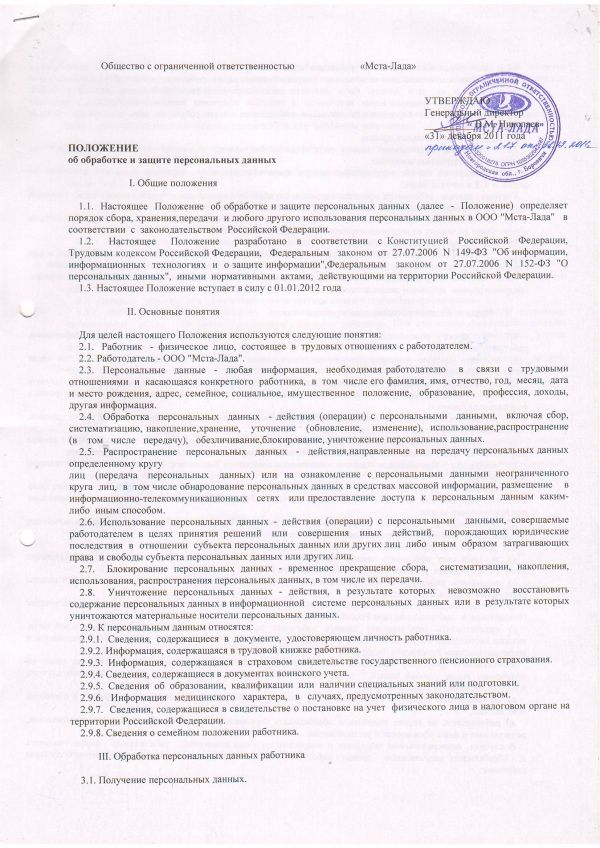

- Положение об обработке и защите персональных данных в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

Положение об обработке и защите персональных данных - Положение о порядке обработки и обеспечения безопасности персональных данных в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

Положение о порядке обработки и обеспечения безопасности персональных данных - Правила обработки персональных данных в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

Правила обработки персональных данных - Инструкция о порядке обеспечения конфиденциальности при обращении с информацией, содержащие персональные данные.

- Инструкция пользователя при обработке персональных данных на объектах вычислительной техники в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

- Инструкция по организации антивирусной защиты в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

- Инструкция по порядку учета, и хранению машинных носителей конфиденциальной информации (персональных данных).

- Инструкция о порядке резервирования и восстановления работоспособности технических средств и программного обеспечения, баз данных и средств защиты информации информационных систем персональных данных в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

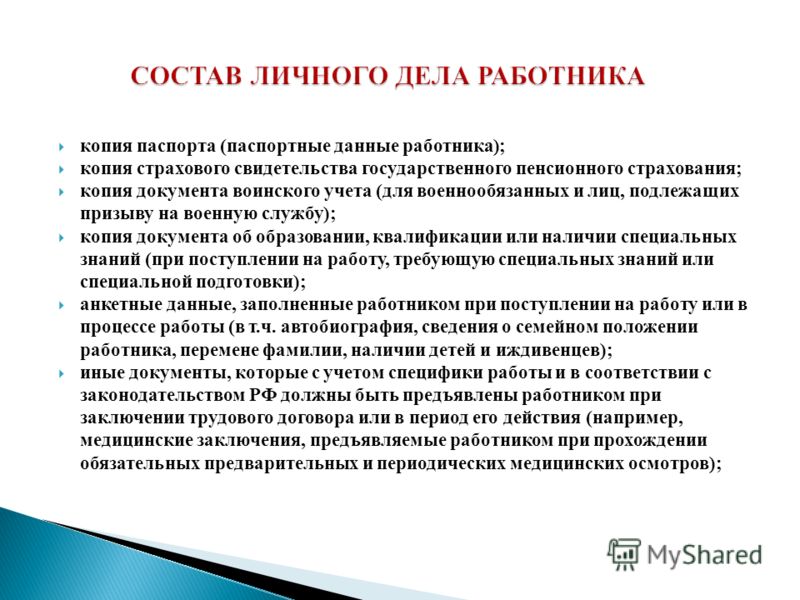

- Состав и структура персональных данных.

- План мероприятий по защите персональных данных в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

- Список структурных подразделений техникума.

- Список лиц допущенных к обработке персональных данных сотрудников ГБОУ СПО АО МПЭТ.

- Список лиц допущенных к обработке персональных данных студентов и их законных представителей в ГБОУ СПО АО МПЭТ.

- План внутренних проверок состояния защиты персональных данных в государственном бюджетном образовательном учреждении среднего профессионального образования Архангельской области « Мирнинский промышленно-экономический техникум».

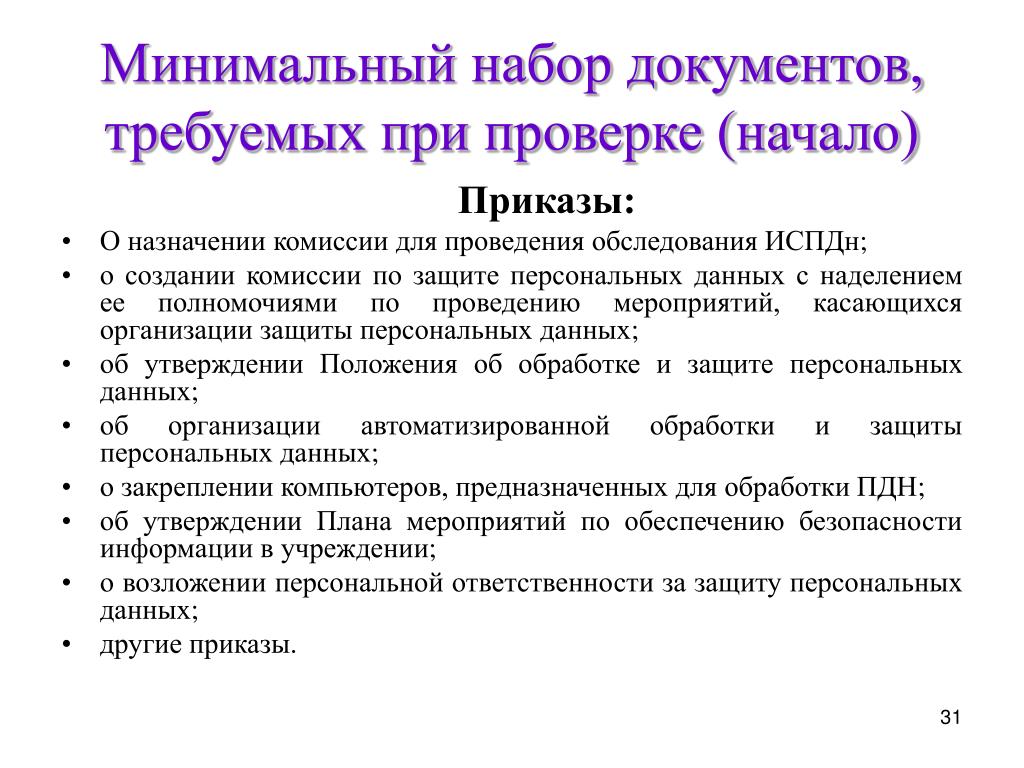

- Приказ об утверждении перечня лиц, осуществляющих обработку персональных данных без использования средств автоматизации

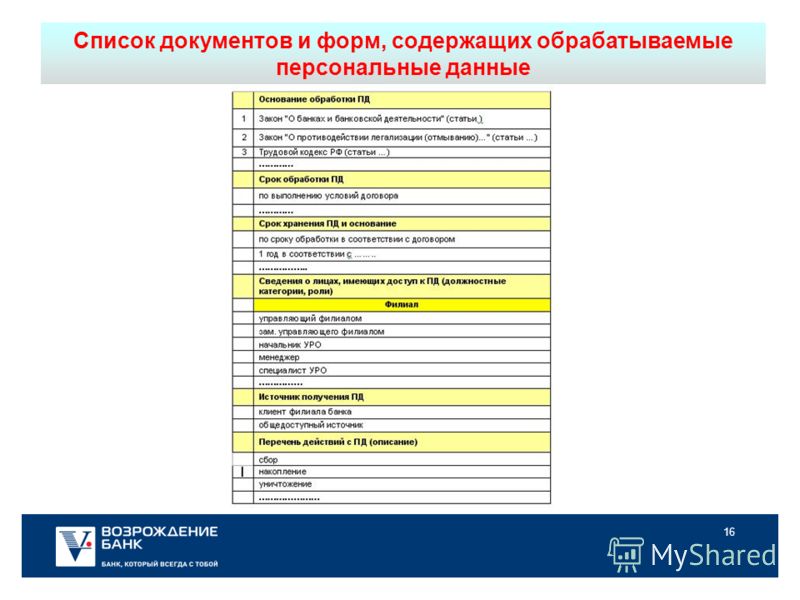

| Название документа | Содержание документа |

| Положение о защите ПД (или Положение о персональных данных сотрудников, при условии неиспользования иной личной информации) | Порядок работы с персональной информацией, включая сбор и использование |

| Приказ о допуске к персональным данным | Перечень сотрудников, которые могут обрабатывать этот класс информации |

| Инструкция по защите персональных данных | Детальное описание мер безопасности |

| Уведомление для Роскомнадзора об обработке ПД | Обоснование необходимости и методики сбора персональной информации |

| Приказ, которым назначается лицо, отвечающее за безопасность ПД | Перечень компетенций этого сотрудника |

| Список помещений для данных мероприятий | Технический список площадей, задействованных в проверке ПД |

| Приказ, утверждающий места хранения ПД | Описываются методы архивации и параметры созданных хранилищ персональных данных |

| Описание порядка создания резервных копий баз данных, бэкапа для всех программ, средств защиты информации и баз данных | Техническая информация, предназначенная в том числе для ответственных лиц из отдела программирования и системного администрирования, содержащая все способы резервирования и восстановления ценных данных |

| Приказ по уничтожению персональных данных | Порядок утилизации уже неактуальной информации |

| Заключение о запуске информационной системы | Экспертное заключение о стартовавшей структуре безопасности |

| План проведения проверок внутри предприятия по защите персональных сведений | Табличное представление плана периодического проведения контроля оборудования и режима защиты ПД |

| Журнал для учета носителей информации | Список накопителей информации, используемой организацией |

| Журнал учета обращений субъектов ПД | База данных по физическим лицам, чья личная информация была использована организацией |

| Акт классификации системы | Включает категориальное описание персональных данных, прав доступа, список лиц, обрабатывающих информацию, технические данные о структуре сети и электронных устройствах |

| Правила обработки без применения автоматизированных средств | Все, что касается документации на традиционных носителях, т. |

| Инструкция по антивирусной защите и защите пароля | Информация об использовании антивируса, а также мер по защите паролей |

| Журнал тестирования средств информационной защиты | Заметки тестировщиков о проводимых проверках |

| Инструкция по внештатным ситуациям | Описание действий персонала в условиях угрозы раскрытия конфиденциальности информации |

| Соглашение о неразглашении | Описание правового режима по данным, которые не подлежат разглашению, с подписями задействованных лиц |

| Положение о защите персональных данных от несанкционированного доступа | Описание полномочий, зоны ответственности, правовых санкций, действующих на оператора персональных данных |

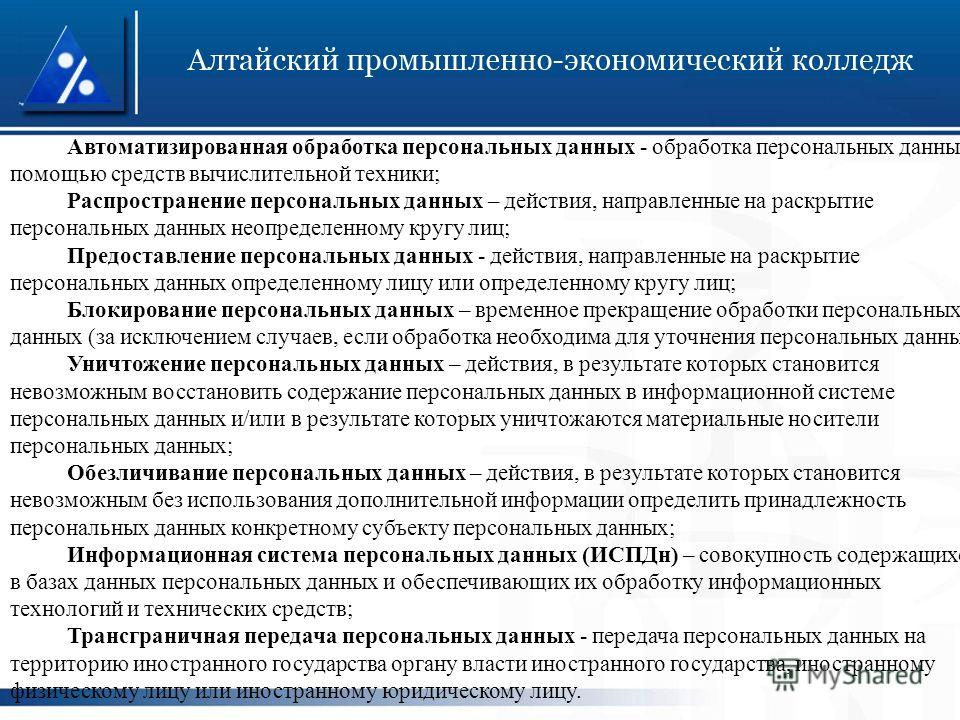

Персональные данные | Пакет документов

Все этапы жизненного цикла объекта информатизации должны быть формализованы, т. е. описаны в том или ином документе. По большому счету у объекта два этапа в жизни – до аттестации и после, ну и конечно промежуточный этап – собственно процесс аттестации. Один набор документов фиксирует состояние защищаемого объекта до начала его аттестации. Логично, чтобы его разрабатывал собственник объекта – заказчик работ по аттестации. Другой набор документов сопровождает процесс аттестации, и разрабатывает его исполнитель работ по аттестации. После аттестации в документы первого набора могут (и должны!) вноситься изменения, отражающие изменения в состоянии объекта.

е. описаны в том или ином документе. По большому счету у объекта два этапа в жизни – до аттестации и после, ну и конечно промежуточный этап – собственно процесс аттестации. Один набор документов фиксирует состояние защищаемого объекта до начала его аттестации. Логично, чтобы его разрабатывал собственник объекта – заказчик работ по аттестации. Другой набор документов сопровождает процесс аттестации, и разрабатывает его исполнитель работ по аттестации. После аттестации в документы первого набора могут (и должны!) вноситься изменения, отражающие изменения в состоянии объекта.

Состав пакета документов зависит от вида объекта информатизации (автоматизированная система на базе ПЭВМ, помещение для ведения переговоров, средство размножения документов) и от обрабатываемой информации (государственная тайна, служебная/коммерческая тайна, персональные данные). Строго говоря, нормативными документами определяется не состав пакета документов (точное название и количество документов), а их содержание. Т.е. многие вопросы (на усмотрение заказчика и исполнителя работ) могут быть либо разбиты на отдельные документы, либо объединены в один документ.

Т.е. многие вопросы (на усмотрение заказчика и исполнителя работ) могут быть либо разбиты на отдельные документы, либо объединены в один документ.

Нормативные документы, раскрывающие состав и содержание пакета документов для объектов, обрабатывающих государственную и служебную тайну, имеют соответствующие грифы секретности. Поэтому все вопросы по таким документам решаются при аттестации между конкретным заказчиком и исполнителем. Причем документы из первого набора могут разрабатываться не заказчиком, а исполнителем, если это обусловлено договором.

В открытых источниках можно рассмотреть вопросы пакета документов только для объекта информатизации – информационная система персональных данных (ИСПДн). По составу данный пакет документов делится на две части — документы, касающиеся организации в целом, и документы, касающиеся каждой ИСПДн в отдельности.

Для организации в целом необходимы следующие документы:

1. Документ, содержащий информацию о текущем состоянии системы защиты, количество ИСПДн в организации, рекомендации по созданию системы защиты ПД. Этот документ является результатом обследования (акт, отчет, аналитическое обоснование и т.п.). Этот документ теряет актуальность по мере создания систем защиты.

Этот документ является результатом обследования (акт, отчет, аналитическое обоснование и т.п.). Этот документ теряет актуальность по мере создания систем защиты.

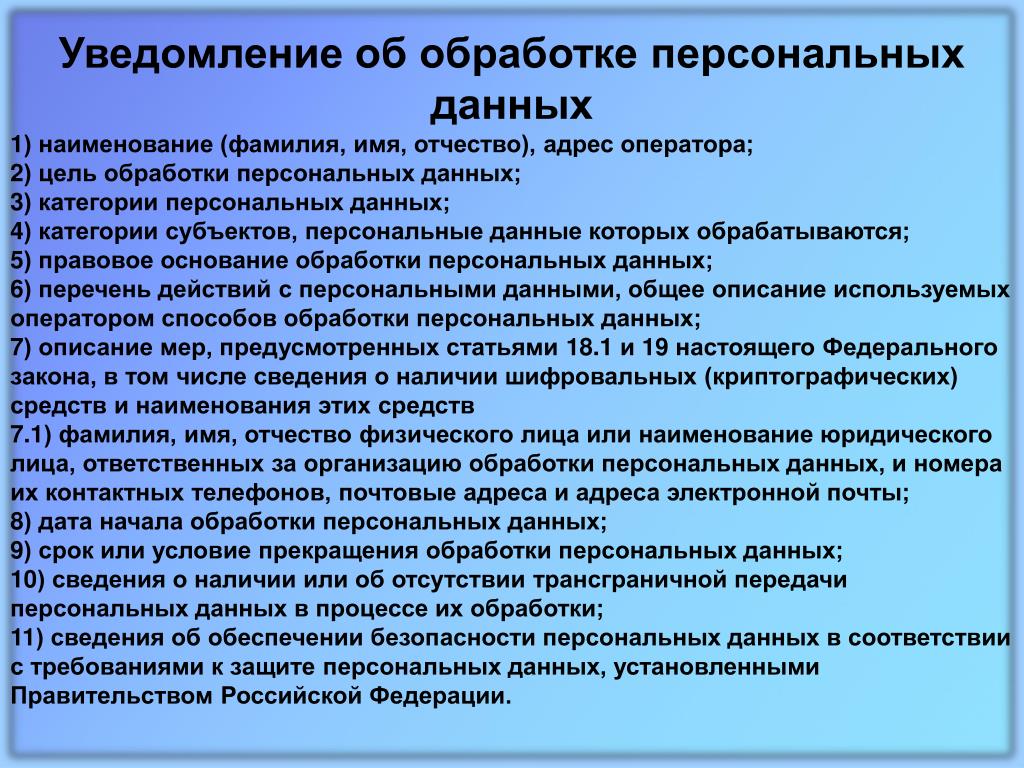

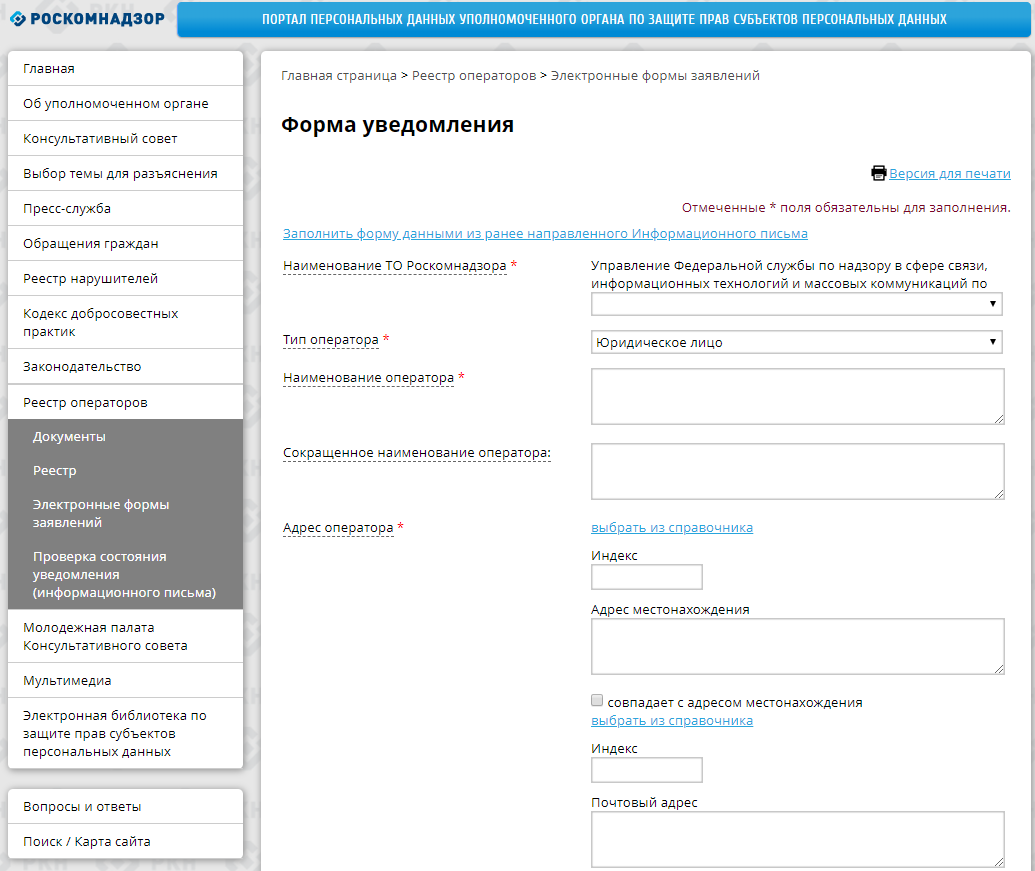

2. Перечень ПД. Обязательный документ, формат произвольный. Для организаций, обязанных направлять уведомление об обработке ПД в Роскомнадзор, этот перечень содержится в уведомлении.

3. Приказ о назначении ответственного сотрудника за защиту ПД, администратора информационной безопасности. Здесь же можно назначить всех допущенных к обработке ПД сотрудников (можно для каждой ИСПДн отдельный приказ).

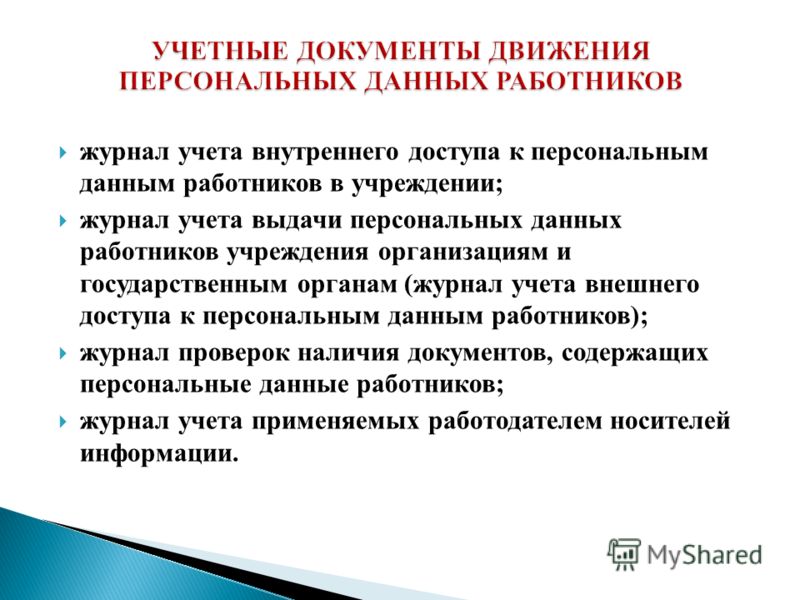

4. Журнал учета носителей ПД. Обязательный документ, формат произвольный.

5. Журнал учета криптографических СЗИ (если они есть). Обязательный документ, формат регламентирован в «Типовых требованиях…» ФСБ.

6. Документ, определяющий порядок проведения расследований случаев нарушения требований по защите, порядок действий (работы ИСПДн) в этих случаях.

7. Документ, определяющий контролируемую зону организации. Оформляется в виде схемы помещений с указанием расположения средств обработки ПД и инженерных коммуникаций.

Оформляется в виде схемы помещений с указанием расположения средств обработки ПД и инженерных коммуникаций.

8. Документ, определяющий порядок технической охраны (пропускной системы) в КЗ организации. Обычно уже есть инструкция в подразделении охраны.

Для каждой ИСПДн необходимы следующие документы:

1. Документ, определяющий требования по обеспечению безопасности ПД. Может быть в виде раздела Технического задания или разделов в инструкции администратора информационной безопасности и инструкции пользователя ИСПДн.

2. Технический проект (имеет смысл при наличии ТЗ). Может в виде отдельных схем входить в состав технического описания ИСПДн.

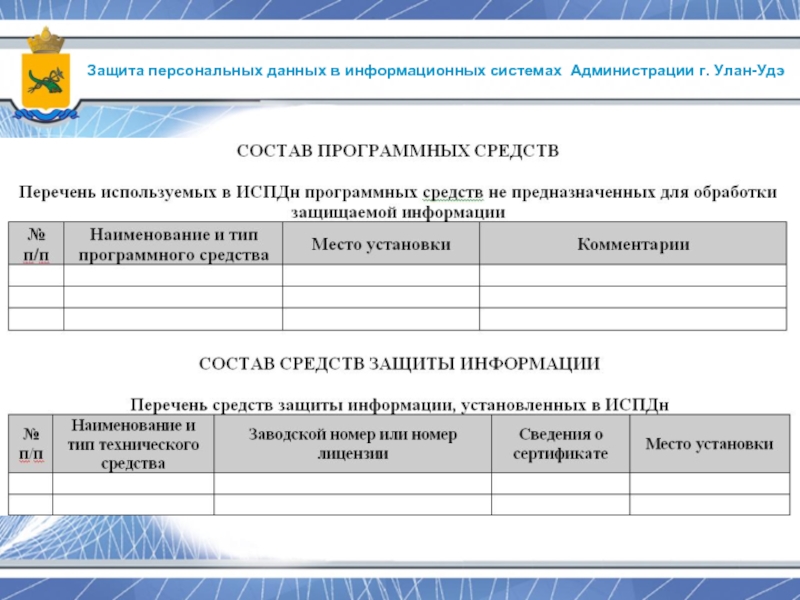

3. Документ, содержащий перечень применяемых СЗИ. Может быть разделом в техническом описании ИСПДн.

4. Документ, определяющий порядок резервирования ПД. Может быть разделом в техническом описании ИСПДн или в инструкции администратора информационной безопасности.

5. Документ, определяющий порядок распространения ПД. Может быть разделом в техническом описании ИСПДн.

Может быть разделом в техническом описании ИСПДн.

6. Документ, определяющий порядок антивирусной защиты ПД. Может быть разделом в техническом описании ИСПДн или в инструкции администратора информационной безопасности.

7. Документ, определяющий порядок парольной защиты в ИСПДн. Может быть разделом в техническом описании ИСПДн или в инструкции администратора информационной безопасности.

8. Акт классификации ИСПДн. Обязательный документ, формат произвольный. Определяется класс ИСПДн в соответствии с приказом «О порядке классификации…».

9. Модель угроз ИСПДн. Обязательный документ, формат произвольный. Определяются актуальные угрозы ПД в соответствии с «Методикой определения актуальных угроз…» ФСТЭК. Если в ИСПДн используются криптографические СЗИ, то модель угроз дополняется в соответствии с «Методическими рекомендациями…» ФСБ.

10. Документ, определяющий готовность СЗИ к эксплуатации. Может быть в виде акта установки СЗИ.

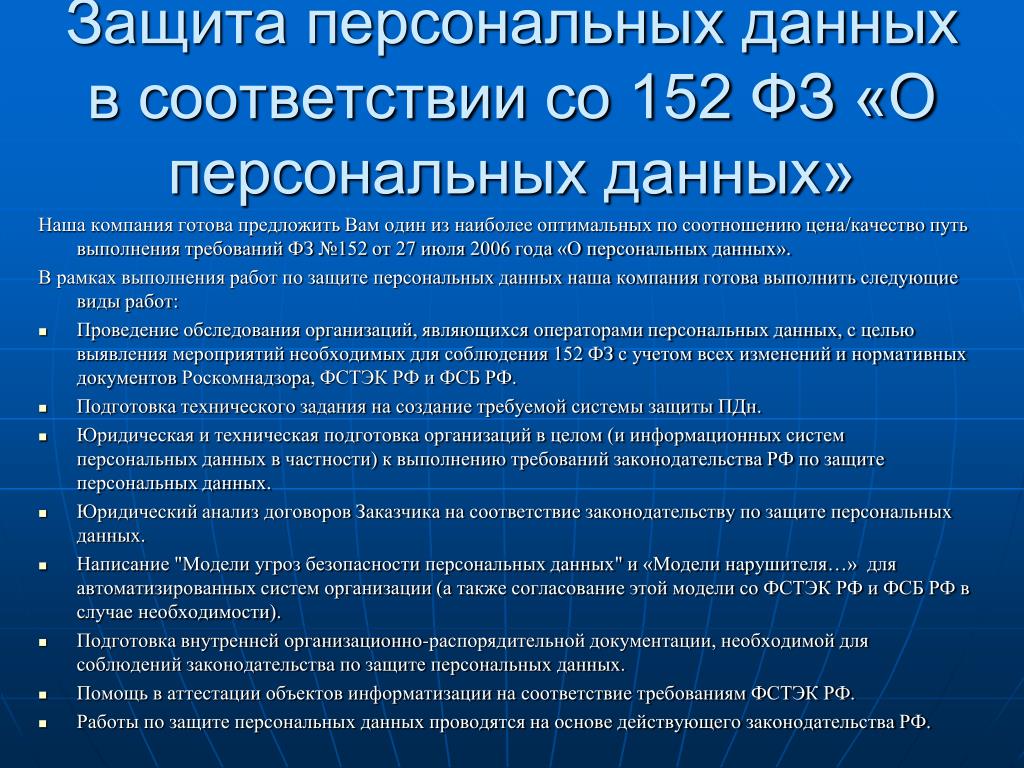

Чек-лист. Какие документы по персональным данным должны быть у юридического лица для успешного прохождения проверки Роскомнадзора?

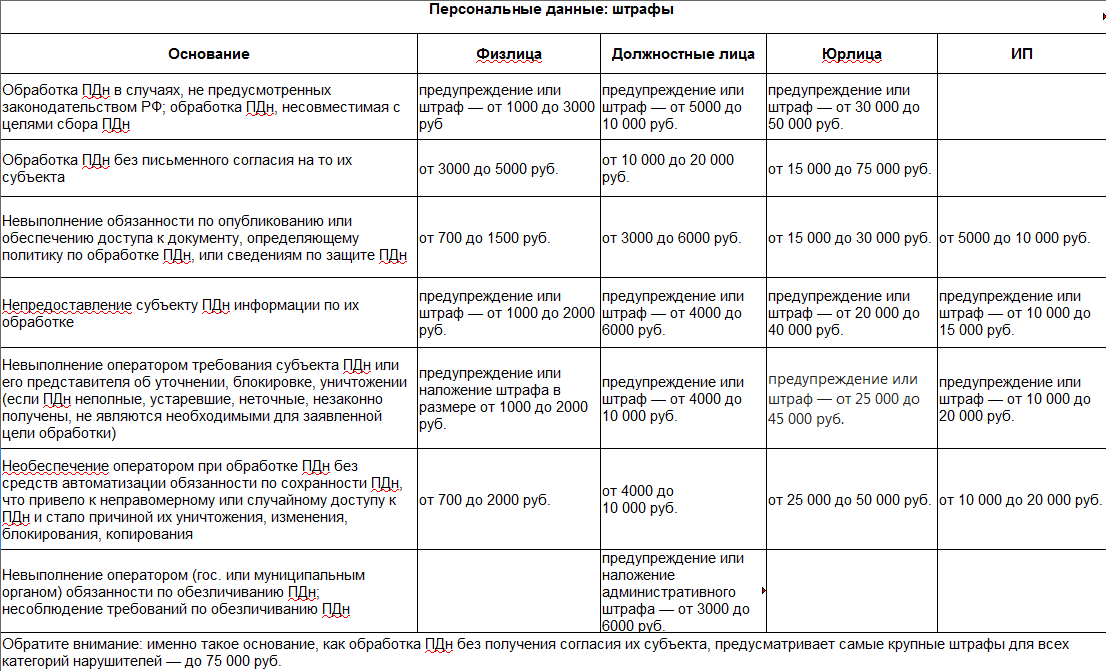

В последнее время скандалы, связанные с утечкой персональных данных, приобрели невиданный прежде масштаб. Подобные инциденты происходят все чаще. Финансовый и репутационный ущерб от их реализации становится все более ощутимым для компаний, а практика показывает, что даже у корпоративных гигантов отсутствует 100% уверенность в защищенности своей конфиденциальной информации.

Подобные инциденты происходят все чаще. Финансовый и репутационный ущерб от их реализации становится все более ощутимым для компаний, а практика показывает, что даже у корпоративных гигантов отсутствует 100% уверенность в защищенности своей конфиденциальной информации.

Тем не менее, угроза эта касается не только крупных коммерческих организаций. Оператором персональных данных согласно российскому законодательству является любое юридическое или физическое лицо, самостоятельно или совместно с другими лицами организующие и/или осуществляющие обработку персональных данных.

При этом исчерпывающего списка, что же является персональными данным, нет, но мы можем выделить самые важные из них:

ФИО;

дата рождения;

паспортные данные;

адрес места регистрации и/или проживания;

контактная информация;

номер ИНН;

номер СНИЛС;

номер банковской карты и/или лицевого счета.

Исходя из списка выше, можно понять, что в качестве оператора персональных данных может выступать любая организация, которая обрабатывает данные своих сотрудников. Следовательно, под проверку Роскомнадзора может попасть каждая организация.

Что первым проверит Роскомнадзор?Роскомнадзор, конечно, не будет следить круглосуточно за вашей организацией. Первое, на что обратит внимание регулятор во время проверки, — наличие и актуальность документов, регламентирующих порядок сбора, хранения, обработки и уничтожения персональных данных граждан. Эта организационно-распорядительная документация является фундаментом успешной и эффективной системы защиты информации, и потому очень важна. ОРД определяет ответственных лиц, их обязанности, порядок работы с данными, уровень доступа, алгоритмы реагирования в случае возникновения инцидентов и другие важные нюансы.

Весь перечень документации, регламентирующей деятельность оператора ПДн, содержится более чем в 30 нормативно-правовых актах. Чтобы разобраться в них и выделить главное – понадобится большое количество времени. Для вашего удобства мы собрали весь список, требуемых законодательством документов по персональным данным, в единый чек-лист. Данный список поможет вам определить уровень готовности вашего пакета ОРД к проверкам регулятора.

Чтобы разобраться в них и выделить главное – понадобится большое количество времени. Для вашего удобства мы собрали весь список, требуемых законодательством документов по персональным данным, в единый чек-лист. Данный список поможет вам определить уровень готовности вашего пакета ОРД к проверкам регулятора.

- Акт установления уровня защищенности информационных систем персональных данных.

- Акт классификации государственной информационной системы или муниципальной информационной системы.

- Журнал регистрации письменных запросов граждан на доступ к своим персональным данным.

- Журнал регистрации обращений граждан для получения доступа к своим персональным данным.

- Журнал регистрации инцидентов информационной безопасности.

- Заключение об оценке вреда субъектам персональных данных.

- Инструкция об осуществлении контроля выполнения требования по защите персональных данных.

- Инструкция по допуску лиц в помещения, в которых ведется обработка персональных данных.

- Инструкция по учёту машинных носителей и регистрации их выдачи.

- Модель угроз.

- Отзыв согласия субъекта персональных данных.

- Перечень информационных систем персональных данных.

- Перечень мероприятий по защите персональных данных.

- План внутренних проверок состояния защиты персональных данных.

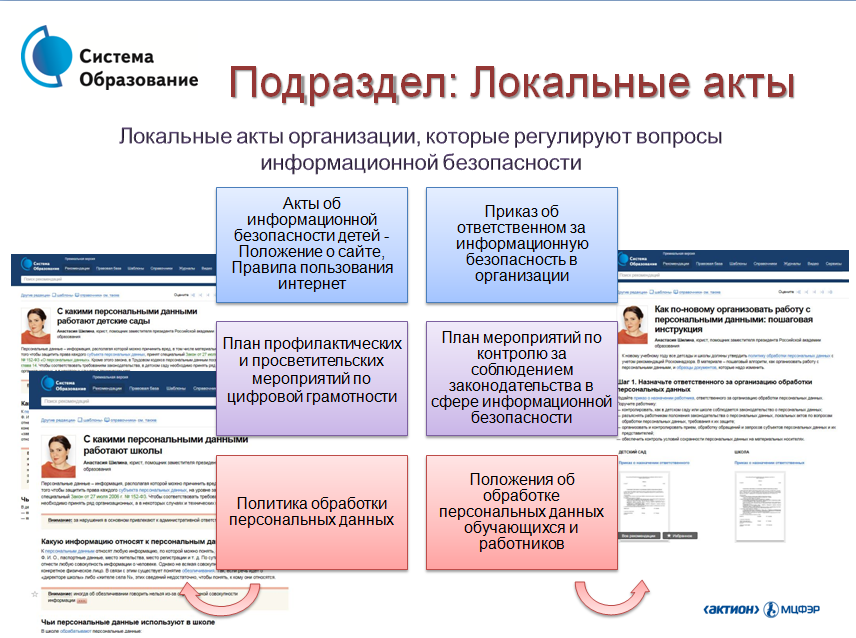

- Политика обработки персональных данных.

- Положение об ответственном за организацию обработки персональных данных.

- Положение о порядке обработки персональных данных.

- Положение по работе с инцидентами информационной безопасности.

- Приказ «О ведении журнала ознакомления работников, непосредственно осуществляющих обработку персональных данных, с положениями законодательства Российской Федерации о персональных данных, в том числе требованиями к защите персональных данных, документами, определяющими политику оператора в отношении обработки персональных данных, локальными актами по вопросам обработки персональных данных и обучения указанных сотрудников.

- Приказ «О журнале учета посетителей».

- Приказ «О журнале регистрации инцидентов информационной безопасности».

- Приказ «О журнале учёта проверок юридического лица, индивидуального предпринимателя, проводимых органами государственного контроля (надзора), органами муниципального контроля».

- Приказ «О назначении ответственного за организацию обработки персональных данных».

- Приказ «О назначении комиссии по работе с инцидентами информационной безопасности».

- Приказ «О создании комиссии по установлению уровня защищенности персональных данных в информационных системах персональных данных».

- Приказ «Об организации мероприятий по защите персональных данных».

- Приказ «Об ответственности за обработку и защиту персональных данных».

- Приказ «Об установлении границ контролируемой зоны объектов информатизации».

- Приказ «Об утверждении мест хранения материальных носителей персональных данных».

- Приказ «Об утверждении перечня лиц, имеющих право доступа в помещения, где размещены используемые средства криптографической защиты информации (СКЗИ), хранятся СКЗИ и (или) носители ключевой и аутентифицирующей и парольной информации СКЗИ».

- Приказ «Об утверждении типового обязательства работника о неразглашении персональных данных субъектов персональных данных».

- Приказ «Об утверждении типовой формы разъяснения субъекту персональных данных юридических последствий отказа предоставить свои персональные данные».

- Приказ «Об утверждении форм актов уничтожения персональных данных».

- Приказ «Об утверждении форм согласий на обработку персональных данных».

- Приказ «Об утверждении типовой формы поручения обработки персональных данных».

- Типовая форма поручения обработки персональных данных.

- Уведомление об обработке персональных данных.

Что делать, если ваш пакет ОРД неполный или ненадлежащего качества?Скачать чек-лист

Естественно, организационно-распорядительную документацию необходимо привести в порядок – дополнить недостающими документами и актуализировать имеющиеся. Но разрабатывать документацию вручную — трудоемкий и длительный процесс. Автоматизируйте его! Воспользуйтесь системой DocShell. Узнайте, как она работает.

Автоматизируйте его! Воспользуйтесь системой DocShell. Узнайте, как она работает.

Оставьте заявку на подключение бесплатного тестового доступа к системе по бесплатному номеру телефона 8-800-770-01-31.

Требования к документации GDPR: Политики и процедуры

Общий регламент по защите данных (GDPR) уже вызвал много споров, и один из самых больших, безусловно, касается того, какие документы требуются. Например, часто вы видите компании, которые считают, что достаточно иметь политику конфиденциальности и форму согласия на своем веб-сайте; однако это лишь небольшая часть документов, которые необходимы для полного соответствия этому новому положению о конфиденциальности.

Поэтому мы создали список требований к документации GDPR, чтобы помочь вам найти все обязательные документы в одном месте. Обратите внимание, что названия документов не предписаны GDPR, поэтому вы можете использовать некоторые другие названия; у вас также есть возможность объединить некоторые из этих документов.

Обязательные документы и записи, требуемые GDPR

ЕСВот документы, которые вы должны иметь, если хотите полностью соответствовать GDPR:

- Политика защиты персональных данных (Статья 24) — это документ верхнего уровня для управления конфиденциальностью в вашей компании, который определяет, чего вы хотите достичь и как.См. также: Содержание Политики защиты данных в соответствии с GDPR.

- Уведомление о конфиденциальности (статьи 12, 13 и 14) — этот документ (который также может быть опубликован на вашем веб-сайте) простыми словами объясняет, как вы будете обрабатывать личные данные ваших клиентов, посетителей веб-сайта и других лиц.

- Уведомление о конфиденциальности сотрудников (статьи 12, 13 и 14) — поясняет, как ваша компания будет обрабатывать личные данные ваших сотрудников (которые могут включать медицинские записи, судимость и т. д.).).

- Политика хранения данных (статьи 5, 13, 17 и 30) — описывает процесс принятия решения о том, как долго будет храниться определенный тип персональных данных и как они будут безопасно уничтожены.

- График хранения данных (Статья 30) — перечисляет все ваши личные данные и описывает, как долго каждый тип данных будет храниться.

- Форма согласия субъекта данных (статьи 6, 7 и 9) – это наиболее распространенный способ получения согласия субъекта данных на обработку его персональных данных.Узнайте больше здесь: Требуется ли согласие? Шесть юридических оснований для обработки данных в соответствии с GDPR.

- Форма согласия родителей (Статья 8) – если субъекту данных не исполнилось 16 лет, то родитель должен дать согласие на обработку персональных данных.

- Регистр DPIA (Статья 35) — здесь вы будете записывать все результаты своей Оценки воздействия на защиту данных. См. этот веб-семинар: Семь шагов оценки воздействия на защиту данных (DPIA) в соответствии с GDPR ЕС.

- Соглашение об обработке данных с поставщиком (статьи 28, 32 и 82) — этот документ необходим для регулирования защиты данных с обработчиком или любым другим поставщиком.

- Процедура реагирования и уведомления о утечке данных (статьи 4, 33 и 34) — в ней описываются действия до, во время и после утечки данных. См. также: 5 шагов по устранению утечки данных в соответствии с GDPR.

- Реестр утечки данных (Статья 33) — здесь вы будете записывать все свои утечки данных.(Надеюсь, он будет очень коротким.)

- Форма уведомления об утечке данных в надзорный орган (статья 33) — в случае утечки данных вам необходимо официально уведомить надзорный орган.

- Форма уведомления о утечке данных для субъектов данных (статья 34) — опять же, в случае утечки данных у вас будет неприятная обязанность официально уведомить субъекты данных.

Документы, которые необходимы при определенных условиях

Вам потребуются следующие документы, если выполняются следующие условия:

- Сотрудник по защите данных Должностная инструкция (Статьи 37, 38 и 39) — вам потребуется сотрудник по защите данных (DPO), если (a) обработка осуществляется государственным органом или органом, за исключением суды, действующие в своем судебном качестве; или (b) основная деятельность состоит из операций по обработке, которые требуют регулярного и систематического мониторинга субъектов данных в больших масштабах; или (c) основная деятельность обрабатывает в больших масштабах особые категории данных и персональные данные, касающиеся уголовных судимостей и правонарушений.

Узнайте, что должен делать DPO, из этого бесплатного онлайн-курса: курс GDPR Data Protection Officer.

Узнайте, что должен делать DPO, из этого бесплатного онлайн-курса: курс GDPR Data Protection Officer. - Инвентаризация перерабатывающей деятельности (Статья 30) – этот документ является обязательным, если (а) в компании работает более 250 сотрудников; или (b) обработка, которую осуществляет компания, может привести к риску для прав и свобод субъектов данных; или (c) обработка не является случайной; или (d) обработка включает специальные категории данных; или (e) обработка включает персональные данные, касающиеся уголовных судимостей и правонарушений.

- Стандартные договорные положения о передаче персональных данных контролерам (статья 46) — обязательны, если вы передаете личные данные контролеру за пределы Европейской экономической зоны (ЕЭЗ) и полагаетесь на типовые положения в качестве законных оснований для трансграничной передачи данных.

- Стандартные договорные положения о передаче персональных данных обработчикам (статья 46) — обязательны, если вы передаете персональные данные обработчику за пределами ЕЭЗ и полагаетесь на типовые положения в качестве законных оснований для трансграничных данных переводы.

Необязательные документы

Вот документы, которые не требуются GDPR. Тем не менее, вы можете найти эти виды документов весьма полезными, если хотите беззаботно соблюдать требования:

- Оценка готовности GDPR ЕС — полезно, если вы хотите выяснить разрыв между тем, что у вас есть, и тем, что требует GDPR. См. также: Инструмент оценки готовности GDPR ЕС.

- План проекта по соблюдению GDPR ЕС — полезно, если вы представляете компанию среднего или крупного размера и хотите точно знать, кто отвечает за соблюдение требований и каковы сроки.Загрузите здесь бесплатный план проекта GDPR.

- Политика защиты персональных данных сотрудников (Статья 24) — аналогична Политике защиты персональных данных верхнего уровня, но она ориентирована конкретно на ваших сотрудников.

- Реестр уведомлений о конфиденциальности (статьи 12, 13 и 14) — может быть весьма полезным, если вы опубликовали уведомления о конфиденциальности во многих местах и хотите контролировать их все.

- Инструкции по инвентаризации и обработке данных Картирование (Статья 30) — поскольку вам, вероятно, понадобится Инвентаризация операций по обработке, эти инструкции помогут вам заполнить этот документ.

- Форма отзыва согласия субъекта данных (статья 7) – полезный документ, когда субъект данных хочет отозвать свое согласие.

- Parental Con отправлена форма отказа (статья 8) — полезный документ, если вы имеете дело с субъектом данных моложе 16 лет.

- Процедура запроса доступа к субъекту данных (статьи 7, 15, 16, 17, 18, 20, 21 и 22) — помогает вам определить, кто и что делает, когда вы получаете такой запрос (что, скорее всего, произойдет).

- Форма запроса на доступ к субъекту данных (статья 15) — упрощает обработку таких запросов для субъекта данных и для вас, поскольку вы будете иметь более четкое представление о том, чего хочет субъект данных.

- Форма раскрытия информации о субъекте данных (статья 15) — вы будете точно знать, какую информацию отправлять, как только получите запрос на доступ субъекта данных.

- Методология оценки воздействия на защиту данных (статья 35) — поскольку это, вероятно, самая сложная задача в вашем проекте соответствия GDPR, вы найдете весьма полезными рекомендации по выполнению DPIA.

- Трансграничная передача персональных данных Процедура (статьи 1, 44, 45, 46, 47 и 49) — вы найдете это полезным в качестве руководства, если вы передаете личные данные за пределы Европейской экономической зоны.

- Опросник соответствия GDPR процессора (статьи 28 и 32) — вы найдете его очень полезным при проведении комплексной проверки процессора.

- Документы, регулирующие безопасность персональных данных (Статья 32) – например, Политика ИТ-безопасности, Политика контроля доступа, Процедуры безопасности для ИТ-отдела, Политика использования собственных устройств (BYOD), Политика мобильных устройств и удаленной работы, Clear Desk и Clear Screen Политика, Политика классификации информации, Политика анонимизации и псевдонимизации, Политика использования шифрования, План аварийного восстановления, Процедура внутреннего аудита, Контрольный список внутреннего аудита ISO 27001 — это документы, которые вы найдете очень полезными для защиты данных; самый простой способ — использовать в качестве руководства стандарт информационной безопасности, такой как ISO 27001.

Здесь вы можете скачать бесплатную предварительную версию комплекта документации GDPR EU , где вы можете увидеть структуру и часть текста для каждого из вышеупомянутых документов.

«; middle_banner_str += «Инструментарий документации GDPR ЕС»; middle_banner_str += ‘

‘; middle_banner_str += «Пошаговое соответствие GDPR для небольших компаний»; middle_banner_str += ‘

‘; middle_banner_str += «Узнайте больше»; middle_banner_str += »

Правила управления данными и конфиденциальности для электронной подписи DocuSign

Методы управления данными и конфиденциальности для DocuSign eSignature

Права на защиту данных

DocuSign действует в соответствии с фундаментальными принципами конфиденциальности, лежащими в основе глобальных правил конфиденциальности, в отношении права человека знать, какие личные данные собираются и как они используются или обрабатываются иным образом.

Вы можете отправить запрос относительно ваших личных данных, используя портал запросов конфиденциальности DocuSign.

Удаление и сохранение данных

Клиенты определяют политику хранения своей учетной записи. Например, в DocuSign eSignature клиенты могут в любое время очистить свои электронные документы и могут использовать API, чтобы убедиться, что очистка завершена. После очистки электронного документа или его конверта он также почти в реальном времени удаляется с активных сайтов.

Очистка конвертов — это процесс безвозвратного удаления документов и их полевых данных из заполненных и аннулированных конвертов по истечении заданного периода хранения.Если клиент очищает отправленные конверты из своей учетной записи, мы сохраняем данные журнала аудита (включая Сертификат завершения и историю), чтобы подтвердить нашу способность подтверждать детали транзакции. Такое поведение рассматривается клиентами как ценная функция, которая позволяет DocuSign быть нейтральной записью.

Данные журнала аудита в DocuSign eSignature могут включать:

- Информация об адресации конверта, включая отправителей и подписывающих лиц

- История конвертов

- Конкретная информация о конверте, например:

- IP-адреса

- Дата/время подписания

- Методы аутентификации, используемые получателями

DocuSign предоставляет функцию в DocuSign eSignature, если она включена, что позволяет администраторам клиентов редактировать личные данные из журнала аудита в рамках процесса очистки.Дополнительную информацию о хранении документов, целевой очистке конвертов и функции редактирования личных данных можно найти на страницах поддержки DocuSign.

Для получения дополнительной информации о том, как DocuSign собирает и использует личные данные, посетите Политику конфиденциальности.

Доступ к данным

Все электронные документы, созданные нашими клиентами при использовании службы электронной подписи DocuSign, автоматически шифруются с помощью 256-битного ключа шифрования AES или его эквивалента.

Сегментация и систематическое шифрование (и управление депонированием ключей), используемые DocuSign, не позволяют сотрудникам DocuSign просматривать или читать содержимое электронных документов, отправленных через DocuSign eSignature для электронной подписи.В соответствии с Политикой допустимого использования DocuSign, только избранный персонал DocuSign (в зависимости от роли/ответственности) с доказанной необходимостью знать имеет доступ к транзакционным данным, окружающим конверты.

Такие транзакционные данные включают:

- Имя пользователя, номер телефона, адрес электронной почты и адрес

- Метод аутентификации

- Метаданные конверта, история и строка темы

Логическая цепочка авторизации доступа персонала DocuSign требует прямого одобрения менеджера, одобрения владельца приложения/источника данных и, в случае конфиденциальных приложений и источников данных, одобрения управления безопасностью.Доступ к критически важным приложениям и источникам данных прекращается при увольнении персонала и проверяется, чтобы убедиться, что поддерживаются надлежащие и текущие уровни доступа. DocuSign сертифицирована по стандарту ISO 27001 и поддерживает официальные политики и процедуры контроля доступа.

DocuSign сертифицирована по стандарту ISO 27001 и поддерживает официальные политики и процедуры контроля доступа.

DocuSign применяет «правило наименьших привилегий» и задокументировало разделение обязанностей. Мы также обеспечиваем формальное логическое разделение и разделение учетных записей на среды разработки, контроля качества и рабочей среды.

Резиденция данных

Платные клиенты могут выбрать, где будет расположена их учетная запись, и для большинства из них это можно сделать во время подготовки учетной записи.Для веб-клиентов автоматическая логика определяет, где будет находиться учетная запись клиента, и это зависит от местоположения клиента.

Для клиентов в США или ЕС DocuSign физически хранит электронные документы в соответствующем географическом местоположении, где находится соответствующая учетная запись клиента. Например, если учетная запись клиента находится в ЕС, электронные документы клиента также хранятся в ЕС.

GDPR не требует, чтобы личные данные граждан и резидентов ЕС хранились только на территории ЕС. В настоящее время пользовательские данные, включая личные данные, реплицируются по всему миру для поддержки глобального использования службы электронной подписи DocuSign. Дорожная карта продукта DocuSign включает новый подход к доступу к сервису DocuSign eSignature, который ограничит репликацию личных данных по всему миру.

В настоящее время пользовательские данные, включая личные данные, реплицируются по всему миру для поддержки глобального использования службы электронной подписи DocuSign. Дорожная карта продукта DocuSign включает новый подход к доступу к сервису DocuSign eSignature, который ограничит репликацию личных данных по всему миру.

Узнайте больше о местонахождении данных DocuSign.

Подпроцессоры

Мы поддерживаем список подпроцессоров, которых мы используем в рамках наших продуктов и услуг, включая действия и услуги, выполняемые такими подобработчиками, и их местонахождение в стране.

Уведомление о конфиденциальности

Наша политика конфиденциальности доступна по адресу https://www.docusign.com/company/privacy-policy. Мы также работаем в соответствии с внутренними политиками конфиденциальности и защиты данных, которые основаны на принципах конфиденциальности, лежащих в основе международных режимов конфиденциальности, включая GDPR и Закон штата Калифорния о конфиденциальности (CCPA).

Обучение и осведомленность

Мы требуем ежегодного обучения по вопросам конфиденциальности и безопасности, которое обязательно для всех сотрудников DocuSign.Эти тренинги активно отслеживаются и регулярно пересматриваются, чтобы обеспечить соответствие требованиям и актуальность для нашей деловой деятельности. Мы также проводим периодические сообщения о конфиденциальности и безопасности в дополнение к необходимым тренингам, еще больше укрепляя конфиденциальность данных и передовые методы обеспечения безопасности данных.

Управление и подотчетность

Глобальная программа конфиденциальности DocuSign управляется и контролируется ее директором по конфиденциальности и командой преданных своему делу профессионалов в области конфиденциальности. Сертифицированные IAPP специалисты по конфиденциальности проверяют деятельность компании с учетом последствий для конфиденциальности и защиты данных, оценивают соответствие требованиям и дают рекомендации по соблюдению требований соответствия. Наша решимость и приверженность конфиденциальности дополнительно поддерживаются утвержденными DocuSign Обязательными корпоративными правилами (BCR), в соответствии с которыми структура, политика и практика управления конфиденциальностью DocuSign прошли тщательную проверку и подтверждение европейскими органами по защите данных.

Наша решимость и приверженность конфиденциальности дополнительно поддерживаются утвержденными DocuSign Обязательными корпоративными правилами (BCR), в соответствии с которыми структура, политика и практика управления конфиденциальностью DocuSign прошли тщательную проверку и подтверждение европейскими органами по защите данных.

Конфиденциальность по дизайну

Наши группы по продуктам и инженеры тесно сотрудничают с нашей глобальной командой по обеспечению конфиденциальности, чтобы внедрить принципы конфиденциальности в наши продукты и услуги и помочь обеспечить соблюдение конфиденциальности на различных этапах разработки продукта, начиная с концепции, сбора требований, реализации и выпуска.

Помимо деятельности по разработке продуктов, наша команда по обеспечению конфиденциальности реализует наш подход к обеспечению конфиденциальности на уровне всей компании, включая оценку различных действий в компании, связанных с персональными данными, для соблюдения требований конфиденциальности.

20211015

GDPR и ваши бумажные документы

С 25 мая 2018 года правила Европейского Союза (ЕС) о защите данных изменятся. Это день, когда вступает в силу Общий регламент по защите данных (GDPR), и сейчас самое время начать подготовку.

GDPR затрагивает все предприятия, и хотя защита данных может заставить нас задуматься о безопасности цифровых данных, это гораздо больше. Также важно тщательно оценить защиту, хранение и уничтожение конфиденциальных документов в бумажном виде. Мы собрали некоторую информацию, чтобы помочь вам определить и решить возможные проблемы.

Резюме GDPR — что нового?

Закон ЕС о защите данных всегда требовал от предприятий защиты персональных данных от несанкционированной или незаконной обработки, а также от случайной потери, уничтожения или повреждения.Сюда входят данные, хранящиеся на бумаге. Однако GDPR добавляет несколько дополнительных требований.

• Новые права физических лиц в отношении хранения и использования их личной информации

• Новые уровни безопасности данных

• Новые требования сообщать регулирующему органу о нарушениях GDPR

• Новые требования по демонстрации соответствия регулятору

Вопросы безопасности бумаги и данных

Когда дело доходит до применения и принятия GDPR, конфиденциальные бумажные документы и файлы создают определенные проблемы для бизнеса. Как и в случае с любой личной информацией, компаниям необходимо обратить внимание на то, как эта информация хранится, и принять во внимание:

Как и в случае с любой личной информацией, компаниям необходимо обратить внимание на то, как эта информация хранится, и принять во внимание:

1. Нужен ли он нам еще

2. Нужно ли нам использовать его так, как мы это делаем

3. Действительно ли всем, кто обращается к нему, нужен доступ к нему

Вот несколько особых соображений, касающихся бумаги:

Печать

Если вы просто распечатаете документ и забудете об этом, это может создать угрозу безопасности.Спросите себя: кто может случайно взять этот документ?

Каждый раз, когда вы отправляете документ на печать через беспроводной принтер, вы подвергаетесь риску нарушения безопасности через Интернет. Попробуйте ограничить разрешения на печать и отслеживать задания печати с помощью специального программного обеспечения, чтобы предотвратить это.

Сканирование

Сканирование превращает печатные документы в цифровые версии самих себя, которые может открыть и прочитать любой желающий. Добавьте защищенные паролем фильтры конфиденциальности в свою систему сканирования, чтобы противостоять потенциальным угрозам.

Добавьте защищенные паролем фильтры конфиденциальности в свою систему сканирования, чтобы противостоять потенциальным угрозам.

Хранение

Документы, которые вам все еще необходимо хранить, должны храниться таким образом, чтобы их можно было легко отследить и при необходимости найти. Конфиденциальные документы должны храниться в закрытых шкафах, а доступ к ним должен быть ограничен определенным числом сотрудников предприятия. Бумажные записи не должны пугать. Создавайте и поддерживайте эффективную систему управления записями с помощью этих практических советов.

Утилизация

Безопасная утилизация бумаги должна быть приоритетом, особенно сейчас, когда ЕС повысил требования к защите данных.Бумажные документы, которые больше не нужны, должны быть утилизированы соответствующим образом. Инвестиции в шредер с поперечной нарезкой как в бесценный инструмент помогут вам соблюдать требования GDPR.

Нарушение GDPR может обойтись в миллионы евро

Никогда еще не было так важно заботиться о данных, которыми владеют компании, включая бумажные документы. Оставлять конфиденциальные бумажные файлы в общественном транспорте, хранить данные дольше, чем нужно, или неправильно утилизировать их — все эти ошибки легко совершить, но они также могут быть очень дорогими.Нарушение новых правил может стоить до 4% вашего глобального годового оборота или ошеломляющих 20 миллионов евро (в зависимости от того, что больше).

Оставлять конфиденциальные бумажные файлы в общественном транспорте, хранить данные дольше, чем нужно, или неправильно утилизировать их — все эти ошибки легко совершить, но они также могут быть очень дорогими.Нарушение новых правил может стоить до 4% вашего глобального годового оборота или ошеломляющих 20 миллионов евро (в зависимости от того, что больше).

Знаете ли вы?

В соответствии с GDPR каждый, чьи личные данные хранятся в организации, получит новые юридические права. Это право на забвение, право на переносимость данных и право на возражение.

Сделать

• Узнайте о своих новых обязанностях, когда речь идет о бумажных копиях данных.

• Узнайте о новых правах людей в соответствии с GDPR.

• Дважды проверьте, как ваша компания обрабатывает и хранит печатные личные данные.

• Пересмотрите свою политику уничтожения данных.

• Вам нужно внедрить уничтожение безопасности?

• Определите слабые места в вашей системе управления бумагой, а также в системах предприятий и служб, с которыми вы обмениваетесь информацией.

• Обучите членов вашей команды, чтобы они были в курсе новых правил и понимали важность безопасной утилизации документов.

Знаете ли вы?

80% европейских компаний столкнулись хотя бы с одним инцидентом кибербезопасности в 2016 г.). (Источник: http://europa.eu/rapid/press-release_IP-17-3193_en.htm)

Общедоступные данные в соответствии с GDPR: основные соображения

Один из вопросов при применении конкретных положений Общего регламента ЕС по защите данных, включая сами принципы, касающиеся обработки персональных данных и прав субъектов данных, заключается в том, как заставить эти положения работать на практике, когда речь идет об общедоступных персональных данных.

Это важно, поскольку очевидно, что GDPR применяется в полном объеме, независимо от того, являются ли данные общедоступными или нет.

Существуют различные положения GDPR, которые относятся к таким типам данных, но поскольку они охватывают лишь некоторые вопросы, а в связи с отсутствием официальных руководств по конкретным темам необходим более глубокий анализ.

Прежде всего, из преамбулы GDPR ясно, что необходимо учитывать принцип публичного доступа к официальным документам.Такой доступ к официальным документам может рассматриваться как отвечающий общественным интересам, и личные данные в документах, находящихся в распоряжении государственного органа или государственного органа, должны иметь возможность публично раскрываться этим органом или органом, если раскрытие предусмотрено ЕС или закон государства-члена, которому подчиняется орган государственной власти или государственный орган. Однако такие законы должны увязывать публичный доступ к официальным документам и повторное использование информации государственного сектора с правом на защиту персональных данных.

Это относится только к официальным документам, которые следует толковать узко и которые должны в основном относиться к деятельности лиц, действующих в официальном качестве от имени таких органов или в составе официальных органов и учреждений. Очевидно, что такие документы и информация подлежат раскрытию и дальнейшей обработке в соответствии с этими целями.

Очевидно, что такие документы и информация подлежат раскрытию и дальнейшей обработке в соответствии с этими целями.

Во-вторых, GDPR, ссылаясь на информацию, которая должна быть предоставлена, если персональные данные не были получены от субъекта данных, который должен включать источник персональных данных, также говорит, что необходимо раскрывать, были ли данные получены публично доступные источники.

Следовательно, нет никаких сомнений в том, что когда персональные данные поступают из общедоступных источников, субъекты данных должны быть уведомлены в соответствии со статьей 14.

Существуют также правила, которые применяются к особым категориям персональных данных и, кажется, ограничивают требования, когда речь идет об общедоступных данных. То есть, в соответствии со статьей 9, если обработка относится к персональным данным, которые явно обнародованы субъектом данных, без явного согласия или других правовых оснований, перечисленных в статье 9 (в основном, конкретных законов и правил или установления, осуществления или требуется защита правовых требований).

С другой стороны, такие данные должны быть обнародованы субъектом данных и, более того, явно обнародованы, чтобы указать, что они желают и ожидают дальнейшей обработки таких данных. Нет необходимости упоминать, что все другие положения, включая принципы и статью 6, по-прежнему применяются, а также персональные данные могут обрабатываться только в том случае, если цель обработки не может быть разумно достигнута другими средствами.

И последнее, но не менее важное: в GDPR есть специальные положения, касающиеся права на забвение и общедоступных данных.Нет сомнений в том, что это право будет применяться в полной мере, и в дополнение к этому контролер, обнародовавший персональные данные, должен принять разумные меры, в том числе технические меры, для информирования других контролеров, обрабатывающих персональные данные, о том, что субъект данных потребовала от таких контролеров удаления любых ссылок, копирования или репликации этих персональных данных.

Какова обычная правовая основа? Принимая во внимание вышеизложенное, становится ясно, что могут обрабатываться как общедоступные данные, так и положения GDPR, применимые к таким данным. Это также означает, что правовая основа должна быть установлена с самого начала, задокументирована и включена в соответствующие оценки (например, оценки воздействия на защиту данных), а также доведена до сведения субъектов данных.

Это также означает, что правовая основа должна быть установлена с самого начала, задокументирована и включена в соответствующие оценки (например, оценки воздействия на защиту данных), а также доведена до сведения субъектов данных.

Может быть множество различных сценариев использования таких данных, и теоретически могут применяться различные типы правовых основ. Можно представить, что субъект данных дает согласие или заключает соглашение, в соответствии с которым некоторые компании (контролеры) будут собирать и компилировать общедоступные данные об этом лице.Это может быть в интересах субъекта данных, когда, например, это лицо широко известно и хотело бы увидеть соответствующие тенденции и оценить их влияние на широкую аудиторию. Могут быть также специальные законы и положения, требующие сбора или анализа некоторых данных, или законы, предусматривающие некоторые исключения, например, для журналистских, академических, художественных или литературных целей.

Однако чаще всего контролеры данных, использующие общедоступную информацию, полагаются на законные интересы.

Как указала Рабочая группа по защите данных в соответствии со статьей 29, понятие законного интереса может включать широкий круг интересов, будь то тривиальные или очень убедительные, простые или более спорные. Затем на втором этапе, когда дело доходит до уравновешивания этих интересов с интересами и основными правами субъектов данных, следует использовать более ограниченный подход и более предметный анализ.Несмотря на то, что это заключение было опубликовано в соответствии с Европейской директивой о защите данных, эти соображения по-прежнему будут полностью действительными и актуальными. В нем также подчеркивается, что не существует полного разрешения на повторное использование и дальнейшую обработку общедоступных персональных данных.

Одним из конкретных примеров в пользу обнародования данных может быть случай публикации данных в целях прозрачности и подотчетности, когда публичное раскрытие осуществляется в первую очередь не в интересах контролера, который публикует данные, а скорее в интересы других заинтересованных сторон, таких как сотрудники, журналисты или широкая общественность, которым раскрываются данные. В целом, однако, мнение указывает на то, что желательно, чтобы личная информация была раскрыта общественности на основании закона, разрешающего и, когда это уместно, четко определяющего данные, которые должны быть опубликованы, цели публикации и любые необходимые гарантии.

В целом, однако, мнение указывает на то, что желательно, чтобы личная информация была раскрыта общественности на основании закона, разрешающего и, когда это уместно, четко определяющего данные, которые должны быть опубликованы, цели публикации и любые необходимые гарантии.

Однако во всех случаях необходимо учитывать характер персональных данных, способ обработки информации, разумные ожидания субъектов данных, а также статус контролера и субъекта данных.

Короче говоря, чем более конфиденциальные данные или чем более безобидные на первый взгляд данные объединяются и связываются вместе для создания подробных профилей, тем больше аудитория, которой впоследствии будут раскрыты данные (в крайних случаях, широкая общественность, например, когда данные распространяются в Интернете), тем меньше вероятность того, что проверка баланса будет в пользу контролера.

Также необходимо учитывать, были ли данные опубликованы субъектом данных или третьими лицами.Даже в первом сценарии субъект данных, опубликовавший данные, может со временем изменить свое мнение, и его ожидания могут состоять в том, что данные больше не будут обрабатываться.

В целом, обработка общедоступных данных должна в максимально возможной степени соответствовать первоначальным целям (например, когда данные являются частью официальных регистров, к таким регистрам следует обращаться по мере необходимости, а не копировать их). навалом на тот случай, если некоторые данные могут быть актуальными).При рассмотрении законных интересов ограниченная аудитория данных, подлежащих дальнейшей обработке, и ограниченный объем данных с большей вероятностью оправдают обработку, чем если бы большие объемы данных были переданы многим получателям. Некоторые соответствующие исключения могут включать журналистские цели. Кроме того, чрезвычайно важными будут ожидания субъектов данных, независимо от того, обнародовали ли они данные сами, а также другие очевидные факторы риска, такие как конфиденциальность данных и уязвимость субъектов данных.Это еще один пример того, что качество и источник данных важнее количества.

Фото Томаса Лефевра на Unsplash

Публичный доступ к документам и защита данных

Прозрачность и защита данных являются важными элементами демократической жизни в ЕС и способствуют эффективному управлению. Взаимодействие между этими правами, т. е. то, как обращаться с публичным доступом к документам, содержащим персональные данные, может, однако, восприниматься как сложное.Предоставляя руководящие принципы для администрации ЕС, документ описывает два права и их юридическую основу. Он также дает список примеров и контрольный список.

При рассмотрении этих дел обязательно, чтобы ответственные должностные лица провели конкретную и индивидуальную проверку конкретного документа. Во-первых, в раскрытии информации может быть отказано только в том случае, если речь идет о частной жизни человека. Во-вторых, негативные последствия раскрытия чьих-либо персональных данных должны быть существенными, и, в-третьих, необходимо изучить, допускает ли раскрытие законодательство о защите данных.

Публичный доступ к документам, содержащим персональные данные, после постановления Баварского Лагера

Размер файла: 92,17 КБ

Тип файла: pdf

Доступные языки: немецкий, английский, французский

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Размер файла: 490.7 КБ

Тип файла: pdf

Доступные языки: немецкий, английский, французский

Аноним (не проверено)

Пн, 01. 02.2021 — 10:13

02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Размер файла: 119.44 КБ

Тип файла: pdf

Доступные языки: датский, немецкий, греческий, английский, испанский, французский, португальский, финский, шведский

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01. 02.2021 — 10:13

02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01. 02.2021 — 10:13

02.2021 — 10:13

Речь в комитете LIBE 12 июля 2005 г.

Размер файла: 22.22 КБ

Тип файла: pdf

Доступные языки: английский, французский

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Заключения о раскрытии дополнительной информации о лоббистах, 31 августа 2006 г.

Размер файла: 29.27 КБ

Тип файла: pdf

Доступные языки: английский, французский

Аноним (не проверено)

Пн, 01.02.2021 — 10:13

Аноним (не проверено)

Пн, 01. 02.2021 — 10:13

02.2021 — 10:13

Рекомендации по анализу конфиденциальных данных

Хотя безопасные носители защищают данные, когда они не анализируются, также важно следовать рекомендациям по обеспечению безопасности данных во время их анализа.Безопасное хранение важно, но это лишь один из аспектов более широкого набора поведений и привычек, которые важны при работе с исследовательскими данными, которые должны сохраняться в тайне. В конечном счете, исследователь несет ответственность за надлежащее использование и хранение своих исследовательских данных.

- БЕЗОПАСНОЕ ХРАНЕНИЕ БУМАЖНЫХ ФОРМ: Как и электронные данные, бумажные документы, такие как формы согласия, распечатки или листы отслеживания дел, которые содержат личную информацию (PII), должны надежно храниться в запираемых картотеках, когда они не используются, и должны обрабатываться только обученными сотрудниками при активном использовании во время исследований.

В частности, в отношении форм согласия важно помнить, что физического отделения формы от данных субъекта недостаточно. Гарантия исследователя на конфиденциальность распространяется на форму согласия, которая документирует участие в исследовании, и должна рассматриваться как конфиденциальный документ.

В частности, в отношении форм согласия важно помнить, что физического отделения формы от данных субъекта недостаточно. Гарантия исследователя на конфиденциальность распространяется на форму согласия, которая документирует участие в исследовании, и должна рассматриваться как конфиденциальный документ.

- ИСПОЛЬЗУЙТЕ БЕЗОПАСНОЕ ХРАНЕНИЕ ДЛЯ СЪЕМНЫХ НОСИТЕЛЕЙ: Конфиденциальные данные, хранящиеся на переносных носителях, таких как компакт-диски, DVD-диски, устройства флэш-памяти или портативные внешние накопители, должны надежно храниться в безопасном или запираемом картотечном шкафу и обрабатываться только уполномоченными сотрудниками.

- ЗАЩИТИТЬ ПАРОЛИ: Безопасное хранение данных зависит от создания и использования паролей, необходимых для получения доступа к записям данных. Лучшие технологии хранения и шифрования могут быть легко уничтожены неправильным использованием паролей. Пароли должны быть трудными для определения и защищаться так же тщательно, как и конфиденциальные данные.

Ни в коем случае нельзя делиться ими или оставлять на листах бумаги на рабочих местах или столах. OIT Принстонского университета — отличный источник информации о создании паролей и управлении ими.

Ни в коем случае нельзя делиться ими или оставлять на листах бумаги на рабочих местах или столах. OIT Принстонского университета — отличный источник информации о создании паролей и управлении ими.

- ОБУЧЕНИЕ И МОНИТОРИНГ ПОМОЩНИКОВ ИССЛЕДОВАНИЙ: Ассистенты-исследователи, работающие с конфиденциальными данными, должны понимать и соблюдать все основные методы обеспечения безопасности данных, изложенные в этом разделе. Это начинается с обучения исследованию человека, которое можно пройти онлайн по адресу: Human Research/training. Ассистенты-исследователи и другие сотрудники проекта должны быть ознакомлены с процедурами и практиками, описанными в данном руководстве. Главные исследователи несут прямую ответственность за обучение и мониторинг персонала проекта, а также исследователей, работающих с конфиденциальными данными.Исследователям рекомендуется обращаться в Управление честности и достоверности исследований, если у них есть вопросы об обучении.

- ОГРАНИЧЕННОЕ ИСПОЛЬЗОВАНИЕ ОБЩИХ АККАУНТОВ ИЛИ ГРУППОВЫХ ИДЕНТИФИКАТОРОВ ДЛЯ ВХОДА : Любой, кто работает с конфиденциальными электронными данными, должен идентифицировать себя при входе в ПК или портативный компьютер, который дает им доступ к данным.

Использование идентификаторов входа в группу нарушает этот принцип. Руководители проектов должны убедиться, что все, кто работает с конфиденциальными данными, имеют уникальный пароль, который идентифицирует их лично, прежде чем они смогут получить доступ к данным.Для любого студента или сотрудника, работающего на компьютере в Принстоне, это будет идентификатор входа в систему LDAP и пароль, которые были назначены человеку при поступлении в университет или при приеме на работу. Для получения информации о запросе идентификаторов входа в систему LDAP и паролей для временных сотрудников или консультантов щелкните здесь.

Использование идентификаторов входа в группу нарушает этот принцип. Руководители проектов должны убедиться, что все, кто работает с конфиденциальными данными, имеют уникальный пароль, который идентифицирует их лично, прежде чем они смогут получить доступ к данным.Для любого студента или сотрудника, работающего на компьютере в Принстоне, это будет идентификатор входа в систему LDAP и пароль, которые были назначены человеку при поступлении в университет или при приеме на работу. Для получения информации о запросе идентификаторов входа в систему LDAP и паролей для временных сотрудников или консультантов щелкните здесь.

- ПОДДЕРЖИВАЙТЕ АКТУАЛЬНЫЕ СПИСКИ ГРУПП ПОЛЬЗОВАТЕЛЕЙ. Группы пользователей — это удобный способ предоставления доступа к файлам проекта, хранящимся на удаленном сервере. Использование групп пользователей упрощает предоставление и отзыв доступа к электронным ресурсам данных исследовательского проекта.Предоставляя привилегии доступа к каждой из электронных папок исследовательского проекта группе в целом, новые авторизованные члены команды проекта могут получить доступ ко всем связанным ресурсам электронных данных, просто будучи добавленными в группу.

Когда человек больше не является частью команды проекта, удаление его или ее идентификатора аннулирует доступ ко всем ресурсам. Но помните, что члены группы могут получить доступ к ресурсам на любом компьютере в Принстоне, к которому у группы есть доступ, а не только на компьютерах, используемых в вашей рабочей зоне.Списки членства в группах следует регулярно пересматривать, и, когда сотрудники проекта завершают свою работу или покидают проект, администратор группы пользователей должен обновлять список групп пользователей, чтобы лица, которые больше не работают над проектом, не могли получить доступ к каким-либо общим ресурсам.

Когда человек больше не является частью команды проекта, удаление его или ее идентификатора аннулирует доступ ко всем ресурсам. Но помните, что члены группы могут получить доступ к ресурсам на любом компьютере в Принстоне, к которому у группы есть доступ, а не только на компьютерах, используемых в вашей рабочей зоне.Списки членства в группах следует регулярно пересматривать, и, когда сотрудники проекта завершают свою работу или покидают проект, администратор группы пользователей должен обновлять список групп пользователей, чтобы лица, которые больше не работают над проектом, не могли получить доступ к каким-либо общим ресурсам.

- ИЗБЕГАЙТЕ ИСПОЛЬЗОВАНИЯ КОМПЬЮТЕРОВ ИЛИ НОУТБУКОВ НЕ-DESC ДЛЯ СБОРА ИЛИ ХРАНЕНИЯ КОНФИДЕНЦИАЛЬНЫХ ИССЛЕДОВАТЕЛЬСКИХ ДАННЫХ: Совет по настольным системам (DeSC) наблюдает за использованием и обслуживанием компьютеров, участвующих в управляемых средах, составляющих программу DeSC.В сферу деятельности Совета входит консультирование университета по стандартам управляемых вычислительных платформ для компьютеров, принадлежащих учреждениям.

На компьютерах, не входящих в систему DESC, могут отсутствовать адекватные брандмауэры, защита от вирусов и шифрование, помогающие защитить конфиденциальные исследовательские данные от кражи. Компьютеры, входящие в систему DeSC университета, поддерживают современные системы, предназначенные для надежной защиты ПК, ноутбуков и их содержимого от кражи или несанкционированного использования.

На компьютерах, не входящих в систему DESC, могут отсутствовать адекватные брандмауэры, защита от вирусов и шифрование, помогающие защитить конфиденциальные исследовательские данные от кражи. Компьютеры, входящие в систему DeSC университета, поддерживают современные системы, предназначенные для надежной защиты ПК, ноутбуков и их содержимого от кражи или несанкционированного использования.

- АКТИВАЦИЯ ФУНКЦИЙ БЛОКИРОВКИ ЭКРАННЫХ ЗАСТАВОК: Компьютеры, используемые для анализа данных, должны быть настроены на «блокировку» после 20 минут бездействия. Это снижает риск кражи или несанкционированного использования данных в ситуациях, когда пользователь, работающий с конфиденциальными данными, покидает свое рабочее место и забывает выйти из системы. OIT предоставляет инструкции по настройке функции автоматической блокировки для ПК с Windows.

- ИСПОЛЬЗУЙТЕ БЕЗОПАСНЫЕ МЕТОДЫ ПЕРЕДАЧИ ФАЙЛОВ: Передача файлов с конфиденциальными данными между пользователями или между учреждениями может привести к непреднамеренному раскрытию информации.

Передача файлов часто является самой слабой частью любого плана обеспечения безопасности исследовательских данных. Метод, используемый для передачи файлов, должен отражать уровень конфиденциальности данных. Файлы исследований с PII или другой конфиденциальной информацией всегда должны быть сжаты и зашифрованы, прежде чем они будут переданы из одного места в другое. Это особенно важно при передаче файлов в виде вложений к электронной почте или в виде файлов на физических носителях, таких как компакт-диски или флэш-накопители. Сжатие файлов сводит к минимуму вероятность сбоя при передаче файла из-за слишком большого размера файла.Шифрование гарантирует, что ваш сжатый файл не сможет быть прочитан кем-либо, у кого нет пароля, созданного при сжатии и шифровании файла. Другие безопасные и удобные способы передачи файлов включают SharePoint и поддерживаемый университетом Google Диск

Передача файлов часто является самой слабой частью любого плана обеспечения безопасности исследовательских данных. Метод, используемый для передачи файлов, должен отражать уровень конфиденциальности данных. Файлы исследований с PII или другой конфиденциальной информацией всегда должны быть сжаты и зашифрованы, прежде чем они будут переданы из одного места в другое. Это особенно важно при передаче файлов в виде вложений к электронной почте или в виде файлов на физических носителях, таких как компакт-диски или флэш-накопители. Сжатие файлов сводит к минимуму вероятность сбоя при передаче файла из-за слишком большого размера файла.Шифрование гарантирует, что ваш сжатый файл не сможет быть прочитан кем-либо, у кого нет пароля, созданного при сжатии и шифровании файла. Другие безопасные и удобные способы передачи файлов включают SharePoint и поддерживаемый университетом Google Диск

. - ИСПОЛЬЗУЙТЕ ЭФФЕКТИВНЫЕ МЕТОДЫ УНИЧТОЖЕНИЯ ДАННЫХ: При запросе проверки IRB для запланированных исследований исследователи должны разработать план окончательного удаления своих исследовательских данных.

В этом плане указывается, что будет сделано с данными после достижения целей проекта.Во многих случаях исследователи готовят различные типы отчетов или статей для публикации, а также файл обезличенных данных для использования другими исследователями или широкой общественностью. Если ваш план исследования требует уничтожения документов или электронных файлов после завершения проекта, все бумажные файлы или компакт-диски с PII должны быть уничтожены, а любые электронные файлы на накопителях, ПК, ноутбуках и файловых серверах должны быть безвозвратно удалены. Как правило, правила требуют, чтобы все необработанные данные хранились как минимум в течение 3 лет после завершения исследования.Если план исследования предусматривает долгосрочное хранение PII (в бумажной или электронной форме), то все файлы данных должны надежно храниться в сейфе или запираемых картотеках в охраняемом здании. Студенты бакалавриата обычно должны хранить свои исследовательские данные в офисе своего научного руководителя.

В этом плане указывается, что будет сделано с данными после достижения целей проекта.Во многих случаях исследователи готовят различные типы отчетов или статей для публикации, а также файл обезличенных данных для использования другими исследователями или широкой общественностью. Если ваш план исследования требует уничтожения документов или электронных файлов после завершения проекта, все бумажные файлы или компакт-диски с PII должны быть уничтожены, а любые электронные файлы на накопителях, ПК, ноутбуках и файловых серверах должны быть безвозвратно удалены. Как правило, правила требуют, чтобы все необработанные данные хранились как минимум в течение 3 лет после завершения исследования.Если план исследования предусматривает долгосрочное хранение PII (в бумажной или электронной форме), то все файлы данных должны надежно храниться в сейфе или запираемых картотеках в охраняемом здании. Студенты бакалавриата обычно должны хранить свои исследовательские данные в офисе своего научного руководителя.

Дополнительная информация о защите персональных данных. GDPR. Институт Сервантеса

В соответствии с Регламентом (ЕС) 2016/679 Общего регламента по защите данных и действующим законодательством информируем вас о том, что персональные данные, которые вы нам предоставили, будут обрабатываться Институтом Сервантеса, который отвечает за их обработку, для цель предоставить вам информацию о деятельности, целях и услугах Института Сервантеса.

Кто отвечает за обработку ваших данных?

Организация Название : Instituto Cervantes 1 Адрес : C / ALCALá 49, 28014 Мадрид (Испания)

Телефон : (+34) 914 36 76 00

Email : [email protected]

Защита данных Ответственность : Генеральная инспекция служб министерства внешней отделки, Европейский союз сотрудничества ([email protected])

Что делает обработку ваших данных законной?

Правовым основанием для вышеупомянутого использования — отправки рекламных материалов — является ваше прямо выраженное согласие.

Как долго мы будем хранить ваши данные?

Ваши личные данные будут храниться до тех пор, пока вы не попросите их удалить или не отзовете свое согласие.

Кому будут отправлены ваши данные?

Институт Сервантеса не будет предоставлять ваши данные третьим лицам, за исключением случаев, когда это предусмотрено законом.

Каковы ваши права в отношении обработки данных?

В любое время вы можете воспользоваться своими правами на доступ, изменение, возражение, переносимость данных, ограничение обработки и удаление данных, которые вы нам предоставили, связавшись с Институтом Сервантеса по электронной почте [email protected], по почте в c/ Alcalá, n.º 49, Madrid 28014 (Испания) или лично по указанному адресу.

Вы имеете право получить подтверждение о том, как обрабатываются ваши данные, получить доступ к своим личным данным, запросить исправление данных, которые могут быть неточными, или, при необходимости, запросить их удаление, когда, помимо прочего, данные могут больше не нужны для той цели, для которой они были собраны, или вы отзываете свое согласие.

В некоторых случаях вы можете запросить ограничение на использование ваших данных, поэтому мы будем хранить их только в соответствии с действующими правилами; в других случаях вы можете воспользоваться своим правом на переносимость ваших данных, которые будут переданы в структурированном формате для общего использования или машиночитаемом, вам или другой стороне, ответственной за их обработку в соответствии с вашими указаниями.

Вы имеете право в любое время отозвать свое согласие на любое одобренное вами использование.

У Института Сервантеса есть формы для осуществления ваших прав, которые можно запросить по электронной почте [email protected] или вы можете использовать формы, подготовленные Agencia Española de Protección de Datos или третьими сторонами. Эти формы должны быть подписаны в электронном виде или сопровождаться ксерокопией вашего национального документа, удостоверяющего личность, или паспорта. Если вы действуете через посредника, к запросу также необходимо приложить копию документа, удостоверяющего личность, или паспорта с электронной подписью.

Вы имеете право подать жалобу в Agencia Española de Protección de Datos, если считаете, что ваши права не были должным образом соблюдены. Максимальный срок рассмотрения запроса составляет один месяц с момента его получения, который может быть продлен еще на два месяца в зависимости от количества полученных запросов и их сложности.

Если какие-либо из ваших данных изменятся, мы будем признательны, если вы сообщите нам об этом в письменной форме, чтобы мы могли поддерживать ваши данные в актуальном состоянии.

.