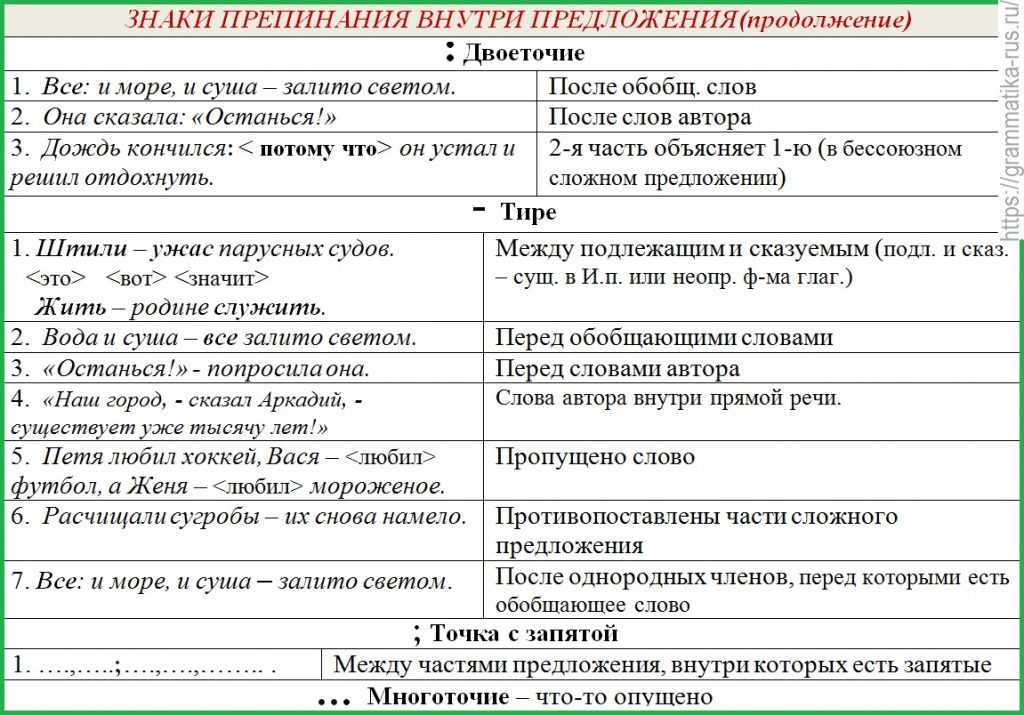

Двоеточие перед перечислением

Меню раздела

- Русский язык

Рейтинг: 5 / 5

Пожалуйста, оцените Оценка 1Оценка 2Оценка 3Оценка 4Оценка 5ПУНКТУАЦИЯ

Двоеточие

Когда ставится двоеточие?

Правила и примеры постановки двоеточия:

Пример 1.

Двоеточие ставится перед перечислением, которым заканчивается предложение:

а) Если перечислению предшествует обобщающее слово (а нередко, кроме того, еще слова например, как-то, а именно), например:

Отовсюду поднялись казаки: от Чигирина, от Переяслава, от Батурина, от Глухова, от низовой стороны днепровской и от всех его верховий и островов.

Гоголь

Выступили знакомые подробности: оленьи рога, полки с книгами, зеркало, печь с отдушником, который давно надо было починить, отцовский диван, большой стол, на столе открытая книга, сломанная пепельница, тетрадь с его почерком.

Л. Толстой

Острогою бьется крупная рыба, как-то: щуки, сомы, жерехи, судаки.

С. Аксаков

б) Если перед перечислением нет обобщающего слова, но необходимо предупредить читателя, что далее следует какой-либо перечень, например:

Из-под сена виднелись: самовар, кадка с мороженной формой и еще кой-какие привлекательные узелки и коробочки.

Л. Толстой

Пример 2.

Двоеточие ставится перед перечислением, находящимся в середине предложения, если перечислению предшествует обобщающее слово или слова

как-то, например, а именно, например:И все это: и река, и прутья верболоза, и этот мальчишка — напомнило мне далекие дни детства.

Первенцев

Я посетил крупнейшие города России, а именно: Москву, Уфу, Астрахань, Новоросийск – и возвратился на Урал.

О тире после перечисления, стоящего в середине предложения после двоеточия, см. правило, п. 3, примечание

- Назад

- Вперед

Если заметили ошибку, выделите фрагмент текста и нажмите Ctrl+Enter

Подростку оторвало три пальца У подростка взорвалась бомба Восьмиклассник подорвался на кофемолке Не рой себе яму, тебе будут угрожать! Алло, Майя! Взорвалась прямо во рту Продырявили «Северный поток-2» Прекращение торгов долларом Застрелил дочь из ружья Изрезал ножом собственную дочь В составе России В школе № 26 отравились дети Кадыров заявил о перевыполнении плана призыва в Чечне на 254% Мальчика наградили орденом Мужества Избили, задушили и положили в ванну Все наши прежние действия покажутся детскими шалостями

Запомнить меня

Регистрация

Двоеточие – когда ставится в предложении, правила постановки в русском языке с примерами

4

Средняя оценка: 4

Всего получено оценок: 284.

4

Средняя оценка: 4

Всего получено оценок: 284.

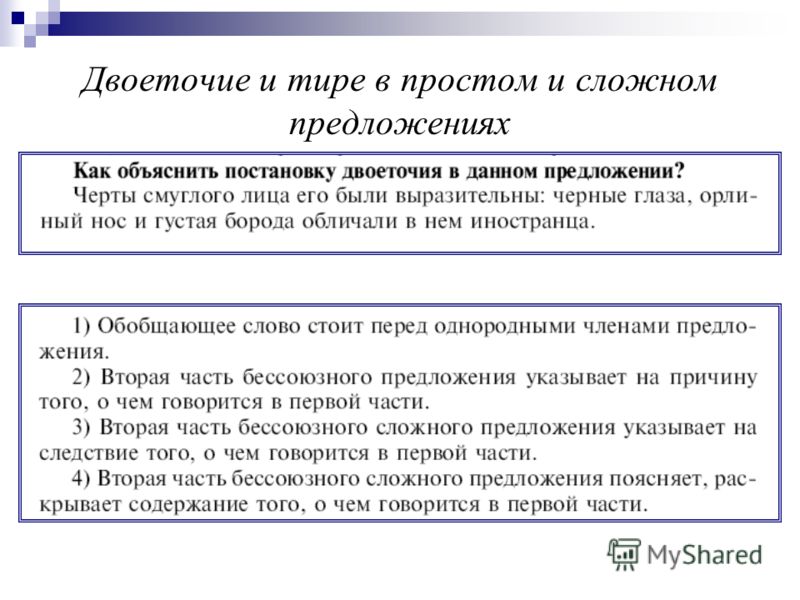

В данной статье рассмотрим, что такое двоеточие, с каким пунктуационным знаком путают двоеточие, каковы правила постановки данного знака препинания, особое внимание обратим на двоеточие в БСП, а также приведем конкретные примеры.

Определение

Двоеточие – это знак препинания, который выглядит в виде двух точек, которые расположены одна над другой.

Многие носители русского языка путают двоеточие и тире, смешивают эти два разных пунктуационных знака.

Правила постановки двоеточия

Более важным становится не то, как выглядит двоеточие, а в каких случаях ставится двоеточие в предложении.

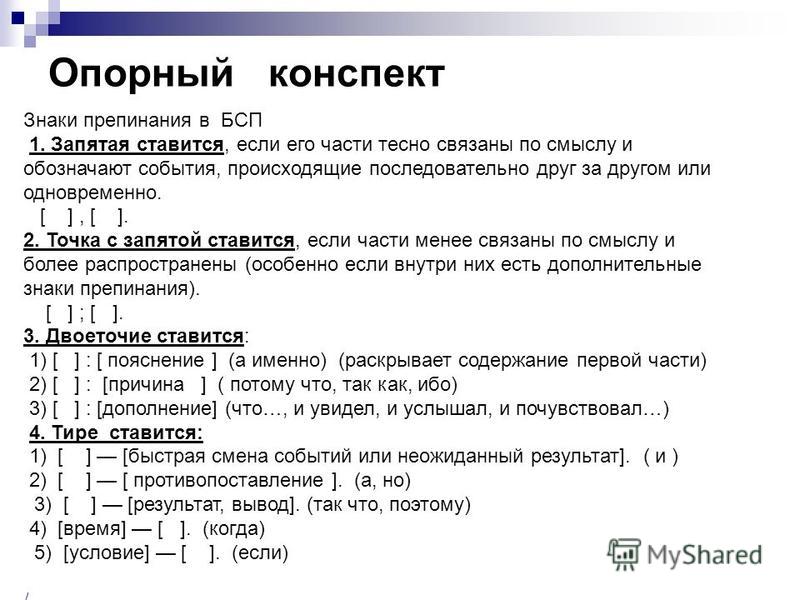

В русском языке двоеточия ставятся в следующих случаях:

- при разделении авторских слов и прямой речи (Он сказал: «Я тут»);

- при обобщении после обобщающего слова, перед перечислением (Он съел все: суп, кашу, салат, хлеб);

- между частями сложного бессоюзного предложения, когда вторая часть указывает на причину, либо поясняет первую часть, либо дополняет одно из слов или словосочетаний первой части.

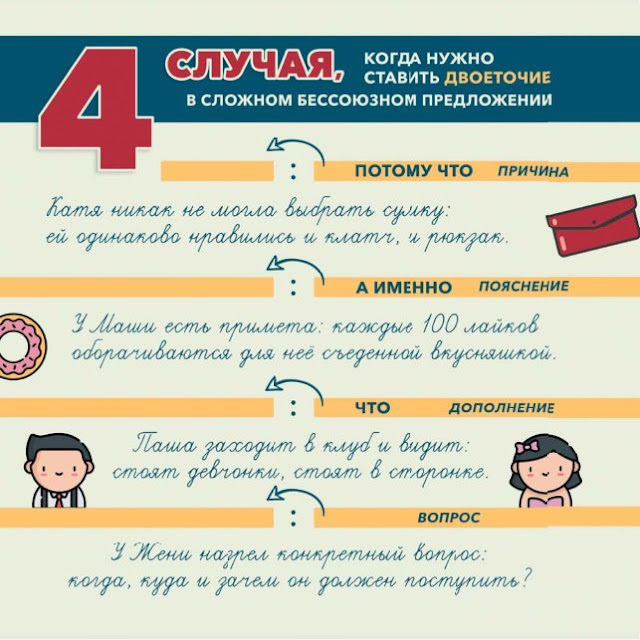

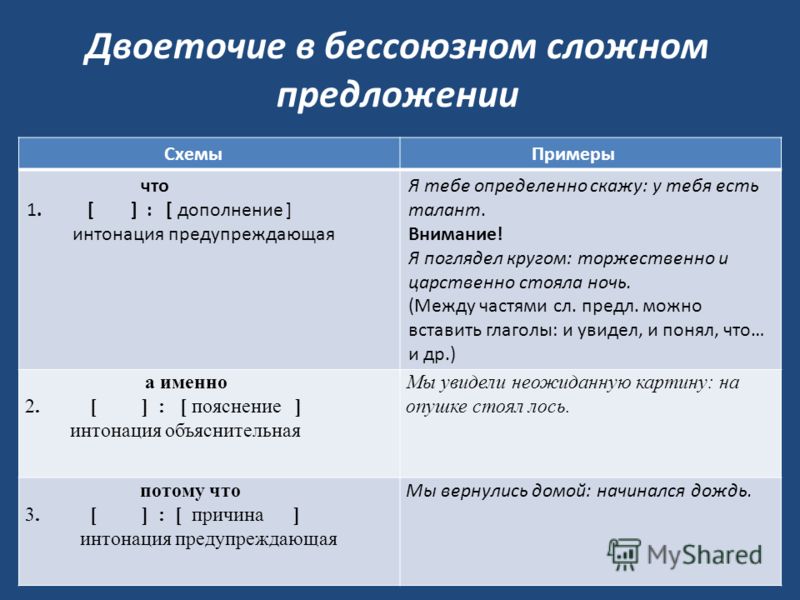

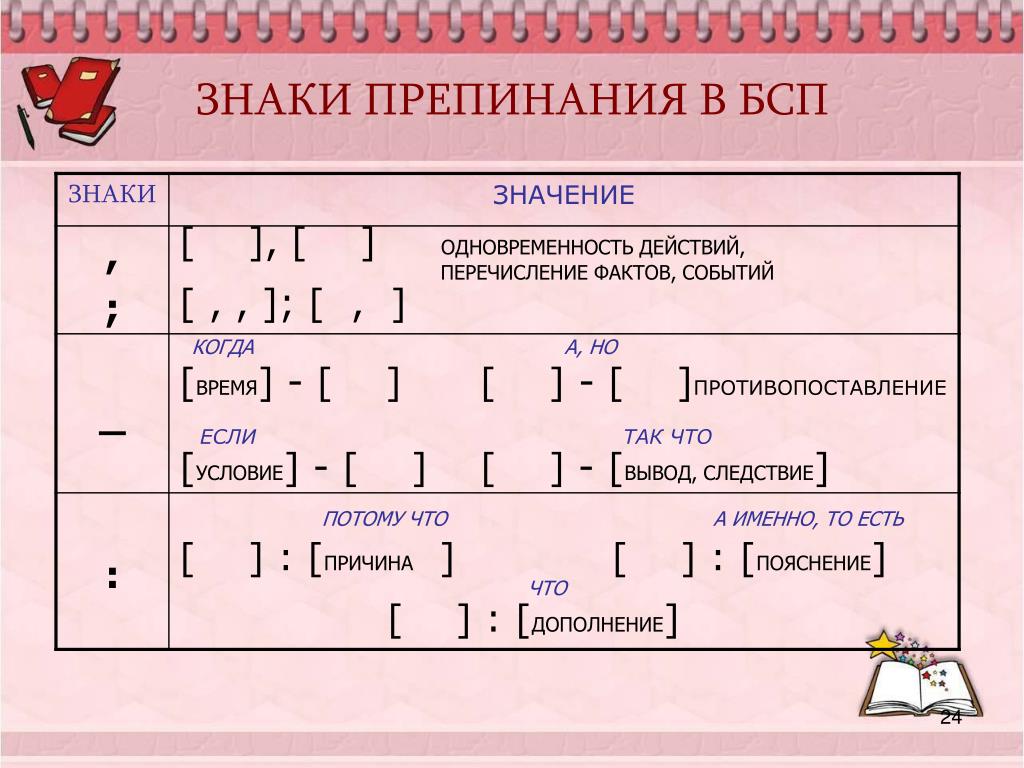

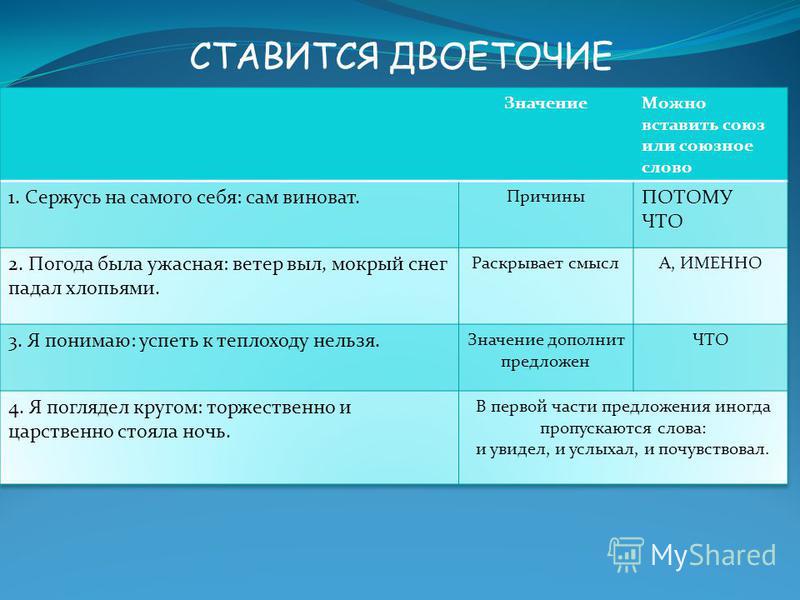

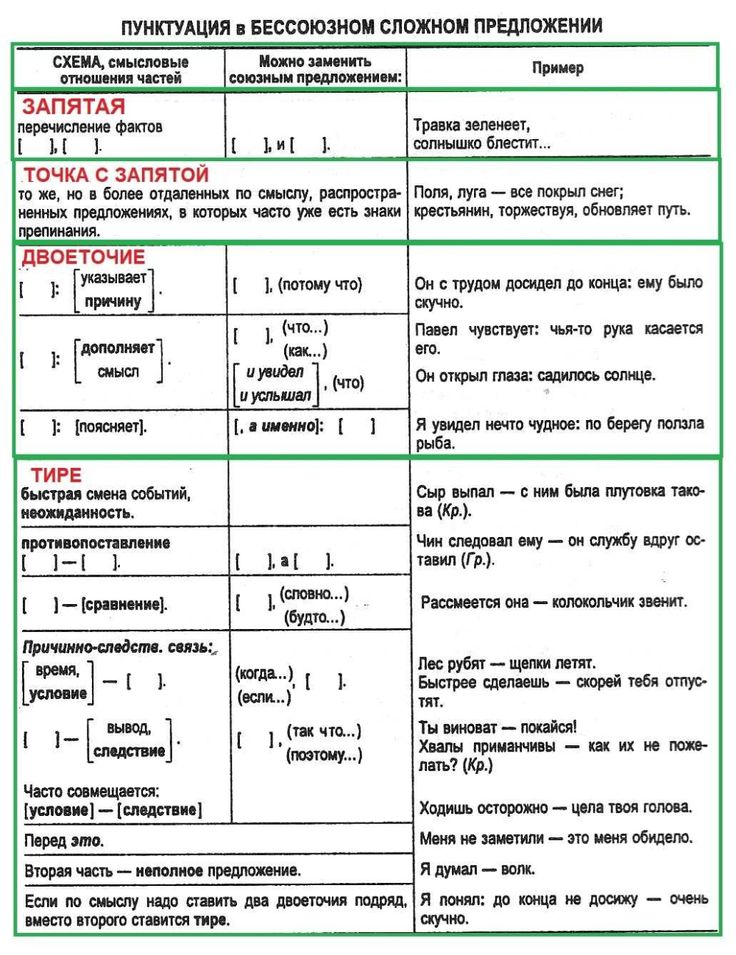

Двоеточие в БСП

Поговорим более подробно о причинах постановки двоеточия в последнем случае с примерами:

- вторая часть несет значение причины: Мы вернулись домой: погода начала быстро портиться;

- вторая часть поясняет первую часть: Мы стали свидетелями интересного разговора: мама рассказывала сыну, что такое радуга;

- вторая часть дополняет первую часть: Я увидел: он уходил прочь.

Чтобы правильно писать предложения, нужно знать, когда в предложении ставится двоеточие, а когда – тире.

Постановка двоеточия в бессоюзном сложном предложении зависит от значения и отношений между частями БСП.

Что мы узнали?

Двоеточие – это знак препинания, который выглядит в виде двух, расположенных одна над другой, точек. Двоеточие ставится при разделении авторских слов и прямой речи, при обобщении после обобщающего слова, перед перечислением. Наиболее сложным случаем становится постановка двоеточия в бессоюзном сложном предложении, когда постановка двоеточия зависит от значения и отношений между частями сложного предложения: вторая часть несет значение причины, вторая часть поясняет первую часть, вторая часть дополняет первую часть.

Тест по теме

Доска почёта

Чтобы попасть сюда — пройдите тест.

Пока никого нет. Будьте первым!

Оценка статьи

4

Средняя оценка: 4

Всего получено оценок: 284.

А какая ваша оценка?

Основные правила русской грамматики для англоговорящих

Хотя русский язык входит в ту же индоевропейскую семью языков, что и западноевропейские, структура русского языка несколько отличается. Ясно, что одним из них является использование кириллицы. Другое дело его грамматика. В отличие от многих языков, новичок может добиться значительных успехов в изучении основ русского языка, не беспокоясь о грамматических правилах. Однако в какой-то момент изучение правил русской грамматики становится необходимым.

Основы русской грамматики

Новичок в языке может выучить простую лексику и даже составить короткие фразы и предложения, не сосредотачиваясь непосредственно на русских прилагательных, существительных, глаголах или других частях речи. Это благодаря тому, что в языке нет артикля и не используется «быть» в настоящем времени.

Каковы основные правила русской грамматики?

- Они используют личные и притяжательные местоимения

- Нет статей на русском языке

- Существительные могут стоять во множественном и единственном числе

- Существительные различаются по полу

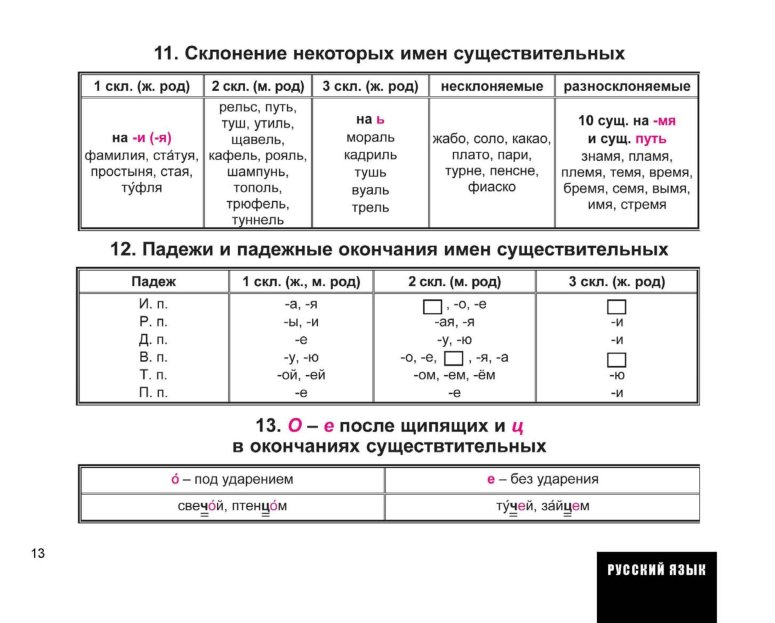

- В русском языке шесть падежей: именительный, родительный, дательный, винительный, творительный, предложный

Понимание русских местоимений

Знакомство с русскими личными местоимениями особенно важно для разговорной речи. К счастью, основной принцип тот же, что и для английского языка, где местоимение заменяет существительное.

Важные особенности русской грамматики

- В языке используются три рода: мужской, женский и нейтральный. Именно этот род определяет окончание слова.

- В русском языке используются шесть разных падежей: винительный, дательный, родительный, творительный, именительный и предложный. Почти все части речи изменяются по падежам, за исключением русских наречий.

- Большинство глаголов правильные, а прошедшее время не требует спряжения. В качестве дополнительного бонуса в языке очень мало неправильных глаголов.

Изучение русской грамматики с помощью приложения

- Хотя сложность русской грамматики может показаться наиболее подходящей для занятий в классе, приложение — очень гибкий способ обучения.

Это позволяет вам продвигаться в своем собственном темпе и пересматривать материалы так часто, как это необходимо.

Это позволяет вам продвигаться в своем собственном темпе и пересматривать материалы так часто, как это необходимо. - Приложение Babbel использует носителей языка, чтобы дать вам максимально аутентичный опыт.

- Индивидуальная панель обзора Babbel и диалоговый тренер позволяют вам просматривать свои прошлые знания и практиковать их в реальных ситуациях, даже если ваша платная подписка закончилась.

Грамматика русского языка для поэзии, романса и литературы

Язык Толстого, Пушкина и Ахматовой может показаться далеким от того, кто пытается понять основы русского языка. Несмотря на это, стоит иметь литературу по языку в качестве одной из ваших целей. В отличие от английского, русский не является языком глаголов. Скорее, это один из описательных фраз, глубоких эмоций и одних из самых полезных и захватывающих романов, пьес и стихов в мире. Ничто не заменит чтение литературного произведения на языке оригинала, и именно к этому в конечном итоге может привести овладение русским языком.

Какими бы ни были ваши цели изучения русского языка, у Babbel есть курс для вас. Однако понимание собственных мотивов поможет вам выбрать правильный способ обучения. Например, вы можете выбрать курс, ориентированный на бизнес-пользователей, или, если вам больше нравится поездка на Транссибирском экспрессе, вы, возможно, предпочтете курс, ориентированный на отдых. Как только вы определили свою мотивацию, пришло время решить, сколько времени вы можете посвятить обучению. Уникальная структура Babbel позволяет вам учиться столько, сколько вы хотите, и всегда в удобное для вас время. Вы можете попробовать свой первый урок бесплатно, а затем у вас будет возможность перейти на платную подписку, дающую вам доступ ко всем курсам на предпочитаемом вами языке. Помимо уроков, приложение Babbel также предоставляет серию подкастов, которые помогут закрепить ваше обучение.

OWASP Первая десятка | OWASP Foundation

OWASP Top 10 — это стандартный информационный документ для разработчиков и специалистов по безопасности веб-приложений. Он представляет собой широкий консенсус в отношении наиболее серьезных угроз безопасности для веб-приложений.

Он представляет собой широкий консенсус в отношении наиболее серьезных угроз безопасности для веб-приложений.

Всемирно признан разработчиками как первый шаг к более безопасному кодированию.

Компании должны принять этот документ и начать процесс обеспечения того, чтобы их веб-приложения минимизировали эти риски. Использование OWASP Top 10, возможно, является наиболее эффективным первым шагом к изменению культуры разработки программного обеспечения в вашей организации на культуру создания более безопасного кода.

10 главных угроз безопасности веб-приложений

Есть три новые категории, четыре категории с измененными именами и областью действия, а также некоторые консолидации в Топ-10 на 2021 год.

- A01:2021-Сломанный контроль доступа поднимается с пятой позиции; 94 % приложений были протестированы на предмет нарушения контроля доступа в той или иной форме. 34 Common Weakness Enumerations (CWEs), сопоставленные с Broken Access Control, чаще встречаются в приложениях, чем любая другая категория.

- A02:2021-Cryptographic Failures перемещается на одну позицию вверх на #2, ранее известное как раскрытие конфиденциальных данных, что было общим симптомом, а не основной причиной. Особое внимание здесь уделяется сбоям, связанным с криптографией, которые часто приводят к раскрытию конфиденциальных данных или компрометации системы.

- A03:2021-Впрыск опускается на третью позицию. 94 % приложений были протестированы на наличие той или иной формы внедрения, и 33 CWE, отнесенных к этой категории, занимают второе место по частоте появления в приложениях. Межсайтовый скриптинг теперь является частью этой категории в этом издании.

- A04:2021-Небезопасный дизайн — это новая категория 2021 года, в которой основное внимание уделяется рискам, связанным с недостатками дизайна. Если мы действительно хотим «двигаться влево» как отрасль, это требует более широкого использования моделирования угроз, безопасных шаблонов и принципов проектирования, а также эталонных архитектур.

- A05:2021-Неверная конфигурация безопасности поднимается с #6 в предыдущей редакции; 90 % приложений были протестированы на наличие неправильной конфигурации в той или иной форме. Неудивительно, что с увеличением количества переходов на программное обеспечение с широкими возможностями настройки эта категория продвигается вверх. Прежняя категория для внешних объектов XML (XXE) теперь является частью этой категории.

- A06:2021-Уязвимые и устаревшие компоненты ранее назывался «Использование компонентов с известными уязвимостями» и занимает 2-е место в опросе сообщества Top 10, но также имеет достаточно данных для попадания в Top 10 посредством анализа данных. Эта категория поднялась с 9-го места в 2017 году и является известной проблемой, которую мы изо всех сил пытаемся проверить и оценить. Это единственная категория, в которой никакие распространенные уязвимости и воздействия (CVE) не сопоставлены с включенными CWE, поэтому в их оценках учитываются эксплойт по умолчанию и веса воздействия 5,0.

- A07:2021-Ошибки идентификации и аутентификации ранее назывался Broken Authentication и сползает со второй позиции, а теперь включает CWE, которые больше связаны с ошибками идентификации. Эта категория по-прежнему является неотъемлемой частью Топ-10, но, похоже, этому способствует повышенная доступность стандартизированных фреймворков.

- A08:2021-Ошибки целостности программного обеспечения и данных — это новая категория на 2021 год, в которой основное внимание уделяется предположениям, связанным с обновлениями программного обеспечения, критическими данными и конвейерами CI/CD без проверки целостности. Одно из самых взвешенных воздействий данных Common Vulnerability and Exposures/Common Vulnerability Scoring System (CVE/CVSS), сопоставленных с 10 CWE в этой категории. Небезопасная десериализация из 2017 года теперь является частью этой более широкой категории.

- A09:2021-Безопасность регистрации и мониторинга сбоев ранее назывался «Недостаточное ведение журнала и мониторинг» и добавлен из отраслевого опроса (№ 3), поднявшись с № 10 ранее.

Эта категория расширена за счет включения большего количества типов сбоев, сложна для тестирования и недостаточно хорошо представлена в данных CVE/CVSS. Однако сбои в этой категории могут напрямую повлиять на видимость, оповещение об инцидентах и судебную экспертизу.

Эта категория расширена за счет включения большего количества типов сбоев, сложна для тестирования и недостаточно хорошо представлена в данных CVE/CVSS. Однако сбои в этой категории могут напрямую повлиять на видимость, оповещение об инцидентах и судебную экспертизу. - A10:2021-Подделка запроса на стороне сервера добавлен из опроса сообщества Top 10 (#1). Данные показывают относительно низкий уровень заболеваемости при охвате тестированием выше среднего, а также выше среднего рейтинга потенциала использования и воздействия. Эта категория представляет собой сценарий, в котором члены сообщества безопасности говорят нам, что это важно, хотя в настоящее время это не проиллюстрировано в данных.

Были предприняты усилия по переводу OWASP Top 10 за 2017 год на множество языков. Если вы заинтересованы в помощи, свяжитесь с членами команды, чтобы узнать язык, в котором вы хотите внести свой вклад, или если вы не видите свой язык перечисленных (ни здесь, ни на github), пожалуйста, напишите [email protected], чтобы сообщить нам, что вы хотите помочь, и мы сформируем группу волонтеров для вашего языка. Мы составили этот файл README.TRANSLATIONS с некоторыми советами, которые помогут вам с переводом.

Мы составили этот файл README.TRANSLATIONS с некоторыми советами, которые помогут вам с переводом.

2017 Выполнено переводов:

(PDF)составлено Кристианом Дрезеном, Алексиосом Факосом, Луизой Фрик, Торстеном Гиглером, Тобиасом Глемсером, доктором Франком Гутом, доктором Инго Ханке, доктором , Томас Херцог, доктор Маркус Кегель, Себастьян Клиппер, Йенс Либау, Ральф Рейнхардт, Мартин Ридель, Михаэль Шефер

переведено Эялем Эстрином (Twitter: @eyalestrin) и Омером Леви Хеврони (Twitter: @omerlh).

перевод и рецензирование: Акицугу ИТО, Альберт Хсие, Чие ТАЗАВА, Хидеко ИГАРАСИ, Хироси ТОКУМАРУ, Наото КАЦУМИ, Риотаро ОКАДА, Роберт ДРЕЙЧА, Сатору ТАКАХАСИ УЭНО, Шоичи НАКАТА, Таканори НАКАНОВАТАРИ, Таканори АНДО, Томохиро САНАЭ.

번역 프로젝트 관리 및 감수: 박형근 (Hyungkeun Park) / 감수 (ㄱㄴ ㄷ순): 강용석 (Yongseok Kang), 박창렴 (Park Changryum), 조민재 (Джонни Чо) / 편집 및 감수: 신상원 (Shin Sangwon) / 번역 (ㄱㄴ ㄷ순): 김영하 (Юнгха Ким), 박상영 (парк Сангёнг), 이민욱 (Минкук Ли), 정초아 (Юнг Чоах), 조광렬 (Чо Кванг YULL), 최한동(Handong Choi)

переведено и проверено JZDLin (@JZDLin), Алексеем Скачковым (@hamster4n), Иваном Кочуркиным (@KvanTTT) и Тарасом Иващенко

- Херардо Канедо ([email protected] — [Twitter: @GerardoMCanedo])

- Кристиан Боргелло([email protected] – [Twitter: @seguinfo])

Исторический:

2017 Release Candidate Переводческие группы:

- Азербайджанский: Рашад Алиев ([электронная почта защищена])

- Китайский RC2: RIP 、 、 李旭勤 、 王颉 、 王厚奎 、 吴楠 、 徐瑞祝 夏天泽 、 张家银 、 张剑钟 、 赵学文 赵学文 赵学文 赵学文 不 分 先后 夏天泽 、 、 张剑钟 、 赵学文 赵学文 赵学文 赵学文 赵学文 不 分 先后 按 姓 氏 排列 排列) OWASP TOP10 2017 RC2 — Китайский PDF

- Французский: Людовик Пети: [email protected], Себастьян Джориа: [email protected]

- Другие будут перечислены.

2013 Выполненные переводы:

- Арабский: OWASP Top 10 2013 — арабский PDF

Перевод: Моханнад Шахат: [адрес защищен], Фахад: @SecurityArk, Абдулелла Алсахил: [адрес защищен], Халифа Альшамси: [адрес защищен] и Сабри (КОРОЛЬ САБРИ): [email protected], Мохаммед Альдоссари: [email protected] - Китайский 2013: 中文版 2013 OWASP Top 10 2013 — Китайский (PDF).

项目组长: Rip、王颉, 参与人员: 陈亮、 顾庆林、 胡晓斌、 李建蒙、 王文君、 杨天诼1 - Чешский 2013: OWASP Top 10 2013 — Чешский (PDF) OWASP Top 10 2013 — Чешский (PPTX)

CSIRT.CZ — CZ.NIC, z.s.p.o. (реестр доменов .cz): Петр Заводский: [email protected], Вацлав Климс, Зузана Дурачинска, Михал Прокоп, Эдвард Рейтар, Павел Баста - French 2013: OWASP Top 10 2013 — French PDF

Людовик Пети: [email protected], Себастьян Джориа: [email protected], Эрван Абгралл: [email protected], Бенджамин Авет: [email защищено], Джоселин Обер: [email protected] ], Дэмиен Азамбур: [электронная почта защищена], Алин Бартелеми: [адрес электронной почты защищен], Мулай Абдсамад Белгити: [адрес электронной почты защищен], Грегори Блан: [адрес электронной почты защищен], Клеман Капель: [адрес электронной почты защищен], Этьен Капгра: [адрес электронной почты защищен] , Жюльен Кайссоль: [email защищен], Антонио Фонтес: [email защищен], Эли де Травьесо: [email защищен], Николя Грегуар: [email защищен], Валери Лассер: [email защищен], Антуан Лоро: [email защищен], Гийом Лопес: [электронная почта защищена], Жиль Морен: [электронная почта защищена], Кристоф Пекар: [адрес электронной почты защищен], Оливье Перре: [адрес электронной почты защищен], Мишель Прюне: [адрес электронной почты защищен], Оливье Револла: [адрес электронной почты защищен], Эмерик Табурен : [электронная почта защищена] - German 2013: OWASP Top 10 2013 — PDF

на немецком языке [электронная почта защищена], это Франк Делицшер, Торстен Гиглер, Тобиас Глемсер, доктор Инго Ханке, Томас Херцог, Кай Джендриан, Ральф Рейнхардт, Михаэль Шефер - Иврит 2013: OWASP Top 10 2013 — Иврит PDF

Перевод: Ор Кац, Эяль Эстрин, Оран Ицхак, Дэн Пелед, Шай Сиван.

- Итальянский 2013: OWASP Top 10 2013 — Итальянский PDF

Перевод: Микеле Сапорито: [email protected], Паоло Перего: [email protected], Маттео Меуччи: [email protected], Сара Галло: [email protected], Алессандро Гвидо: [электронная почта защищена], Мирко Гвидо Специе: [электронная почта защищена], Джузеппе Ди Чезаре: [адрес электронной почты защищен], Пако Шиафелла: [адрес электронной почты защищен], Джанлука Грассо: [адрес электронной почты защищен], Алессио Д’Оспина: [адрес электронной почты защищен], Лоредана Манчини: [адрес электронной почты защищен], Алессио Петракка: [адрес электронной почты защищен], Джузеппе Тротта: [адрес электронной почты защищен], Симоне Онофри: [адрес электронной почты защищен], Франческо Коссу: [адрес электронной почты защищен], Марко Ланчини: [адрес электронной почты защищен], Стефано Занеро: [email protected], Джованни Шмид: [email protected], Игорь Фалькомата’: [email protected] - Японский 2013: OWASP Top 10 2013 — Японский PDF

Перевод: Chia-Lung Hsieh: ryusuke. tw(at)gmail.com, рецензирование: Hiroshi Tokumaru, Takanori Nakanowatari

tw(at)gmail.com, рецензирование: Hiroshi Tokumaru, Takanori Nakanowatari - Korean 2013: OWASP Top 10 2013 — Korean PDF (이름가나다순) ], 성윤기:[электронная почта защищена], 송보영:[электронная почта защищена], 송창기:[электронная почта защищена], 유정호:[электронная почта защищена], 장상민:[электронная почта защищена], 전영재:[электронная почта защищена], 정가람:[электронная почта защищено], 정홍순:[электронная почта защищена], 조민재:[электронная почта защищена],허성무:[электронная почта защищена]

- Бразильский португальский 2013: OWASP Top 10 2013 — бразильский португальский PDF

Перевод: Карлос Серрао, Марсио Махри, Икаро Евангелиста де Торрес, Карло Марсело Реворедо да Силва, Луис Виейра, Суэли Рамальо де Меллу, Хорхе Олимпия, Даниэль Квинтао, Мауро Рисонью де Паула Ассумпсао, Марсело Лопес, Кайо Диаш, Родриго Гуларте - Испанский 2013: OWASP Top 10 2013 — Испанский PDF

Херардо Канедо: [email защищено], Хорхе Корреа: [email защищено], Фабьен Спайчигер: [email защищено], Альберто Хилл: [email защищено], Джонатан Стэнли: [email защищено] ], Максимилиано Алонсо: [email защищен], Матео Мартинес: [email защищен], Дэвид Монтеро: [email защищен], Родриго Мартинес: [email защищен], Гильермо Скрилек: [email защищен], Фелипе Зипитрия: [email защищен], Фабьен Спайчигер: [адрес электронной почты защищен], Рафаэль Хиль: [адрес электронной почты защищен], Кристиан Лопес: [адрес электронной почты защищен], Джонатан Фернандес [адрес электронной почты защищен], Паола Родригес: [адрес электронной почты защищен], Гектор Агирре: [адрес электронной почты защищен], Роджер Каруатокто: [электронная почта защищена], Хуан Карлос Кальдерон: [адрес электронной почты защищен], Марк Риверо Лопес: [адрес электронной почты защищен], Карлос Альендес: [адрес электронной почты защищен], [адрес электронной почты защищен]: [адрес электронной почты защищен], Мануэль Рамирес: [адрес электронной почты защищен], Марко Миранда: [email protected], Маурисио Д. Папалео Маяда: [email protected], Фелипе Санчес: [email prote cted], Хуан Мануэль Бахамонде: [адрес защищен], Адриа Массанет: [адрес защищен], Хорхе Корреа: [адрес защищен], Рамиро Пулгар: [адрес защищен], немец Алонсо Суарес Герреро: [адрес защищен], Хосе А. Гуаш : [email protected], Эдгар Салазар: [email protected]

Папалео Маяда: [email protected], Фелипе Санчес: [email prote cted], Хуан Мануэль Бахамонде: [адрес защищен], Адриа Массанет: [адрес защищен], Хорхе Корреа: [адрес защищен], Рамиро Пулгар: [адрес защищен], немец Алонсо Суарес Герреро: [адрес защищен], Хосе А. Гуаш : [email protected], Эдгар Салазар: [email protected] - Ukrainian 2013: OWASP Top 10 2013 — Ukrainian PDF

Катерина Овеченко, Юрий Федько, Глеб Пахаренко, Евгения Маскаева, Сергей Шабашкевич, Богдан Середницкий

2010 Выполненные переводы:

- Korean 2010: OWASP Top 10 2010 — Korean PDF

Hyungkeun Park, ([email protected]) - Испанский 2010: OWASP Top 10 2010 — Испанский PDF

Даниэль Кабесас Молина, Эдгар Санчес, Хуан Карлос Кальдерон, Хосе Антонио Гуаш, Пауло Коронадо, Родриго Маркос, Висенте Агилера - Французский 2010: OWASP Top 10 2010 — французский PDF

[email protected], [email protected], [email protected], [email protected], [email protected], [email protected], [email protected] - German 2010: OWASP Top 10 2010 — PDF

на немецком языке [электронная почта защищена], это Франк Дёлитцшер, Тобиас Глемсер, доктор Инго Ханке, Кай Джендриан, Ральф Рейнхардт, Михаэль Шефер - Индонезийский 2010: OWASP Top 10 2010 — Индонезийский PDF

Теди Хериянто (координатор), Латифа Ариф, Три А Сундара, Заки Ахмад - Итальянский 2010: OWASP Top 10 2010 — итальянский PDF

Симоне Онофри, Паоло Перего, Массимо Бьяджотти, Эдоардо Вискози, Сальваторе Фиорилло, Роберто Баттистони, Лоредана Манчини, Микеле Неста, Пако Скьяффелла, Лусилла Манчини, Херардо Ди Джакомо, Валентино Сквиллони - Японский 2010: OWASP Top 10 2010 — японский PDF

[email protected], д-р Масаюки Хисада, Ёсимаса Кавамото, Рюсуке Сакамото, Кейсуке Секи, Шин Умемото, Такаси Арима - Китайский язык 2010: OWASP Top 10 2010 — Китайский PDF

感谢以下为中文版本做出贡献的翻译人员和审核人员: Rip Torn, 钟卫林, 高雯, 王颉, 于振东 - Вьетнамский 2010: OWASP Top 10 2010 — вьетнамский PDF

- Иврит 2010: Топ-10 проектов OWASP на иврите — Топ-10 OWASP 2010 — PDF на иврите.

Ведущий: Ор Кац, список участников см. на странице перевода.

Рейтинг OWASP Top 10:2021 спонсируется Secure Code Warrior.

Проект OWASP Top 10 — 2017 спонсировался Autodesk и поддерживался главой OWASP NoVA.

Спасибо Aspect Security за поддержку более ранних версий.

голов

Собрать наиболее полный набор данных, связанных с выявленными на сегодняшний день уязвимостями приложений, чтобы обеспечить анализ для Top 10 и другие будущие исследования. Эти данные должны поступать из различных источников; поставщики и консультанты по безопасности, вознаграждения за ошибки, а также вклад компании / организации. Данные будут нормализованы, чтобы можно было сравнить уровни между инструментами с помощью человека и людьми с инструментами.

Инфраструктура анализа

Планируйте использовать облачную инфраструктуру OWASP Azure для сбора, анализа и хранения предоставленных данных.

Взносы

Мы планируем поддерживать как известные, так и псевдоанонимные сообщения. Предпочтительно, чтобы вклады были известны; это очень помогает с проверкой/качеством/достоверностью представленных данных. Если отправитель предпочитает, чтобы его данные хранились анонимно, и даже доходит до анонимной отправки данных, тогда его нужно будет классифицировать как «непроверенный» по сравнению с «подтвержденным».

Предпочтительно, чтобы вклады были известны; это очень помогает с проверкой/качеством/достоверностью представленных данных. Если отправитель предпочитает, чтобы его данные хранились анонимно, и даже доходит до анонимной отправки данных, тогда его нужно будет классифицировать как «непроверенный» по сравнению с «подтвержденным».

Ввод проверенных данных

Сценарий 1: отправитель известен и согласился быть идентифицированным как содействующая сторона.

Сценарий 2: отправитель известен, но не хочет быть публично идентифицированным.

Сценарий 3: Отправитель известен, но не хочет, чтобы он был записан в набор данных.

Ввод непроверенных данных

Сценарий 4: Отправитель является анонимным. (Должны ли мы поддерживать?)

Анализ данных будет проводиться с особым вниманием, если непроверенные данные являются частью проанализированного набора данных.

Процесс внесения вклада

Существует несколько способов передачи данных:

- Отправьте файл CSV/Excel с наборами данных по адресу [email protected]

- Загрузить файл CSV/Excel в «папку вклада» (скоро)

Примеры шаблонов можно найти на GitHub: https://github. com/OWASP/Top10/tree/master/2021/Data

com/OWASP/Top10/tree/master/2021/Data

Период вклада

Мы планируем принимать вклады в новую десятку лучших с мая по 30 ноября 2020 года для данных, датируемых с 2017 года по настоящее время.

Структура данных

Следующие элементы данных являются обязательными или необязательными.

Чем больше информации будет предоставлено, тем точнее будет наш анализ.

Как минимум, нам нужен период времени, общее количество протестированных приложений в наборе данных, а также список CWE и количество приложений, содержащих это CWE.

Если возможно, предоставьте дополнительные метаданные, потому что это очень поможет нам получить больше информации о текущем состоянии тестирования и уязвимостях.

Метаданные

- Имя участника (организация или анон)

- Контактный адрес электронной почты участника

- Период времени (2019, 2018, 2017)

- Количество протестированных приложений

- Тип испытаний (TaH, HaT, Инструменты)

- Основной язык (код)

- Географический регион (все страны, Северная Америка, ЕС, Азия, другие)

- Основная отрасль (множественная, финансовая, промышленная, программное обеспечение, ??)

- Содержат ли данные повторные тесты или одни и те же приложения несколько раз (T/F)

Данные CWE

- Список CWE с количеством приложений, которые содержат этот CWE

Если возможно, укажите в данных основные CWE, а не категории CWE.

Это поможет с анализом, любая нормализация/агрегация, выполненная как часть этого анализа, будет хорошо задокументирована.

Примечание:

Если у участника есть два типа наборов данных, один из источников HaT и один из источников TaH, то рекомендуется представить их как два отдельных набора данных.

HaT = Инструменты с участием человека (больший объем/частота, в основном за счет инструментов)

TaH = Человек с помощью инструментов (меньший объем/частота, в основном за счет испытаний на людях)

Обследование

Как и в случае с первой десяткой 2017 года, мы планируем провести опрос, чтобы определить до двух категорий первой десятки, которые, по мнению сообщества, важны, но могут еще не быть отражены в данных. Мы планируем провести опрос в мае или июне 2020 года и будем использовать формы Google так же, как и в прошлый раз. CWE в опросе будут получены из текущих тенденций, CWE, которые не входят в десятку лучших по данным, и из других потенциальных источников.

Процесс

На высоком уровне мы планируем выполнить уровень нормализации данных; однако мы сохраним версию необработанных данных для будущего анализа. Мы проанализируем распределение наборов данных CWE и, возможно, переклассифицируем некоторые CWE, чтобы объединить их в более крупные сегменты. Мы тщательно документируем все предпринятые действия по нормализации, чтобы было ясно, что было сделано.

Мы планируем рассчитать вероятность, следуя модели, которую мы разработали в 2017 году, чтобы определить уровень заболеваемости, а не частоту, чтобы оценить вероятность того, что данное приложение может содержать хотя бы один экземпляр CWE. Это означает, что мы не ищем частотность (количество результатов) в приложении, а скорее ищем количество приложений, в которых был один или несколько экземпляров CWE. Мы можем рассчитать уровень заболеваемости на основе общего количества приложений, протестированных в наборе данных, по сравнению со сколькими приложениями, в которых был обнаружен каждый CWE.